La CIA et le renseignement allemand ont acheté un vendeur de dispositifs de chiffrement à travers le monde

Ce qui leur a permis despionner une centaine de pays pendant 40 ans

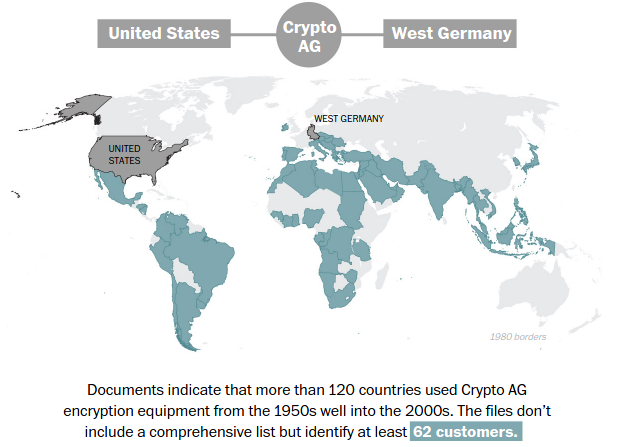

Cest ce que des documents classifiés par la CIA et obtenus par le Washington Post et le diffuseur allemand ZDF ont qualifié de coup dÉtat du siècle en matière de renseignement Crypto AG, une entreprise suisse qui a fait ses preuves en mettant sur pied des dispositifs de chiffrement pour l'armée américaine pendant la Seconde Guerre mondiale, en a également fourni, après guerre, à plus de 120 pays qui n'étaient pas au courant de sa collusion avec les services de renseignement américains et allemands. La société a appartenu pendant des décennies à la CIA et à l'agence de renseignement allemande le BND. Ceci a permis à la CIA, à la NSA et aux services de renseignement allemands de lire les communications les plus sensibles de la plupart des pays à lexception de la Chine et de la Russie.

En fait, des clients de Crypto AG parmi lesquels on liste lIran, les juntes militaires dAmérique du Sud, les rivaux nucléaires indiens et pakistanais et même le Vatican ont fait confiance à lentreprise pendant près dun demi-siècle pour garder secrètes les communications de leurs espions, soldats et diplomates.

« Mais ce qu'aucun de ses clients n'a jamais su, c'est que Crypto AG appartenait à la CIA dans le cadre d'un partenariat hautement secret avec les services de renseignement ouest-allemands. Ces agences d'espionnage ont truqué les appareils de l'entreprise afin de pouvoir facilement casser les codes que les pays utilisaient pour envoyer des messages chiffrés. Cet arrangement, qui dure depuis des décennies et qui compte parmi les secrets les plus étroitement gardés de la guerre froide, est mis à nu dans un historique classifié et complet de l'opération », rapporte le Washington Post.

Tout part dune première poignée de main entre les services de renseignement américains et Crypto AG en 1951. Lentente appelait Benoit Hagelin (fondateur de Crypto AG) à restreindre les ventes des dispositifs de chiffrement les plus sophistiqués de son entreprise à des pays sur une liste approuvée par les USA. Ceux absents de cette dernière recevraient alors des systèmes au chiffrement plus aisé à casser. Hagelin serait indemnisé pour ses ventes perdues à hauteur de 700 000 dollars davance. Dès 1960, lentente fait lobjet de renouvellement pour 855 000 dollars ; une somme qui se déclinera en honoraires évalués à 70 000 $ par an et en suppléments de 10 000 $ pour des dépenses marketing. Dautres services de renseignement dont ceux de France et dAllemagne de lOuest auraient été mis au courant de lentente entre les USA et lentreprise suisse. Ceci, en 1967, a amené Français et Allemands de lOuest à se rapprocher de Crypto AG pour tenter un rachat. Le fondateur refuse et fait remonter loffre à la CIA qui rachètera finalement lentreprise en 1970, en tandem avec le BND pour 5,75 millions de dollars.

H-460 : un dispositif de chiffrement lancé en 1967 par Crypto AG et qui aurait été truqué en partenariat avec la CIA

Les services de renseignement américains et ouest-allemands ont ainsi pu surveiller la crise des otages à lambassade américaine de Téhéran en 1979, fournir des informations sur larmée argentine au Royaume-Uni pendant la guerre des Malouines, suivre les campagnes dassassinats des dictateurs sud-américains et surprendre des responsables libyens se féliciter après lattentat contre la discothèque La Belle à Berlin-Ouest en 1986 (bilan : deux soldats américains décédés).

Les services de renseignement ouest-allemands se sont désengagés de laccord dès la fin des années 1970 et sen sont totalement retirés au moment de la réunification de leur pays. Ils ont procédé à la revente de leurs parts à la CIA qui est demeurée seul maître à bord du navire jusquen 2018 période à laquelle elle a revendu lentreprise. « Crypto avait perdu de son importance sur le marché mondial de la sécurité du fait de la diffusion massive dune technologie de chiffrage fort dorénavant accessible sur les smartphones », rapporte le Washington Post en guise danalyse de la manuvre.

Lancien coordinateur du renseignement allemand, Bernd Schmidbauer, a confirmé à la ZDF lexistence de cette opération estimant quelle avait permis « de rendre le monde un peu plus sûr. »

Grosso modo, plus de cent pays se sont appuyés sur Crypto AG pour entrer en possession de dispositifs de chiffrements truqués au profit des USA et des services de renseignement ouest-allemands pendant près de quatre décennies. À date, lentreprise est la propriété de la société suédoise Crypto International qui assure navoir aucun lien avec la CIA ou le BND. Le gouvernement suisse a annoncé le 15 janvier qu'il lançait une enquête sur les liens de Crypto AG avec la CIA et la BND. Au début de ce mois, les autorités suisses ont révoqué la licence d'exportation de Crypto International. Les enquêtes sur la société se poursuivent sur plusieurs axes dont celui de savoir ce quil est advenu des millions de dollars quelle a générés

Source : WP

Et vous ?

Quen pensez-vous ?

Voir aussi :

Telegram : les services de renseignement US ont tenté de soudoyer ses développeurs pour affaiblir leur chiffrement, d'après le fondateur de la société

Les services US de renseignements ont accusé Huawei d'avoir reçu des fonds de l'État chinois ravivant les tensions entre Washington et Beijing

Les cinq pays membres des Five Eyes s'allient contre le chiffrement qu'ils considèrent comme un obstacle pour leurs services de renseignement

Neuf VPN populaires pourraient être bloqués par la Russie dans 30 jours, s'ils ne bloquent pas l'accès de leurs utilisateurs aux sites web interdits

L'armée russe serait en passe de remplacer Windows par Astra Linux sur ses systèmes, l'OS souverain nouveau symbole d'indépendance technologique ?

Poutine fait voter au parlement russe la loi controversée pour la création du Runet, l'Internet souverain russe qui se passe des serveurs US

Répondre avec citation

Répondre avec citation

Partager