Moteur dadministration Intel : de nouvelles révélations après celles sur MINIX

Vivement la prochaine blackhat conference

Moteur dadministration Intel quand tu nous tiens Grâce à lune des publications de lElectronic Frontier Foundation (EFF) du mois de mai dernier, on sait quil sagit dun microcontrôleur présent sur les cartes mères dordinateurs livrés avec des processeurs Intel sortis après 2008. Dans la foulée de lEFF, la firme de sécurité Positive Technologies a établi quelques aspects du côté intrusif de la puce, précisant au passage quil sagit très probablement dune porte dérobée mise à la disposition dagences gouvernementales américaines par Intel.

Référence faite aux publications de lEFF et de la firme Positive Technologies, le moteur dadministration Intel est une hydre dont les chercheurs découvrent les têtes au quotidien puisque non documenté par Intel. Daprès ce que rapporte la firme de sécurité Positive Technologies, il est monté en intérêt auprès de la communauté des chercheurs en sécurité avec sa transition à larchitecture x86 et les changements apportés à son système dexploitation qui se trouve désormais être MINIX.

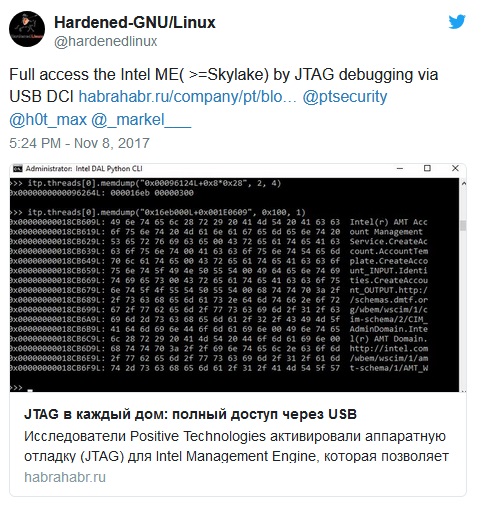

De récents tweets des chercheurs de la firme de sécurité Positive Technologies apportent un soupçon de détails sur la transition du module dadministration Intel vers larchitecture x86. Il en ressort que ce dernier est muni dinterfaces de débogage JTAG accessibles via le port USB, ce, depuis que les processeurs Skylake ont été lancés. Avec un accès à linterface JTAG, un attaquant peut avoir accès au code contenu dans le module dadministration Intel et y détecter des vulnérabilités.

Avec cette information, émerge une autre : un attaquant peut faire tourner du code non signé sur le moteur dadministration Intel, preuve que les chercheurs de Positive Technologies ont exploité laccès à linterface JTAG pour parvenir à cette conclusion. Il faudra attendre la prochaine blackhat conference qui se tient du 4 au 7 décembre prochain pour plus de détails à ce sujet.

Ce que lon peut souligner dans limmédiat est quil semble que pour exploiter cette « autre » vulnérabilité du moteur dadministration Intel, il faut un accès physique à lun de ses connecteurs USB. Cette condition est quasi irréalisable pour daucuns, mais ce quil faut dire cest que pour un tiers non versé en matière de sécurité, une clé USB quon retrouve sur le sol se retrouvera très vite dans lun des connecteurs dédiés à cet effet. Cela sest vu avec le malware Stuxnet dont on sait à ce jour quil sest propagé par le biais de clés USB.

Il nest pas possible dôter le moteur dadministration Intel dune carte mère puisquil sagit bel et bien dun composant physique. Par contre, il est possible de le désactiver de façon logicielle. Se référer pour cela au billet de blog de la firme de sécurité Positive Technologies cité en source. Pour saffranchir de l'intrusion du moteur dadministration Intel, les acquéreurs dordinateurs pourront également se tourner vers les solutions de la société Purism qui conçoit le Librem 5, un smartphone GNU/Linux orienté sécurité et vie privée.

Sources

blackhat

Positive Technologies

Votre avis

Quen pensez-vous ?

Voir aussi

Les processeurs Intel x86 souffrent d'un défaut qui permet d'installer des logiciels malveillants dans l'espace protégé des puces

Répondre avec citation

Répondre avec citation

Partager