Shadow Brokers : la NSA a pu espionner le trafic chiffré de nombreux clients Cisco pendant une décennie,

d'après l'analyse d'un exploit

Un groupe de pirates, qui se font appeler « The Shadow Brokers », a annoncé avoir pu mettre la main sur des exploits appartenant au groupe « Equation Group », que Kaspersky avait identifié comme étant le « dieu » du cyberespionnage. Par la suite, des documents de lancien contractuel de la NSA Edward Snowden, ont permis à Intercept de trouver des traces de la signature numérique de la NSA dans léchantillon des exploits publié par The Shadow Brokers, lui permettant dapporter des éléments de preuve à une hypothèse qui avait déjà été formulée depuis des années : la NSA est derrière Equation Group.

Lorsque les exploits ont été publiés, Cisco et Fortinet, qui ont eux jeter un coup dil au même titre que de nombreux chercheurs dans la communauté de la sécurité informatique, ont publié des annonces dans lesquelles ils ont confirmé lauthenticité de ces exploits et ont invité leurs clients à effectuer des mises à jour de sécurité.

Si les révélations dEdward Snowden sur les exactions de la NSA avec ses programmes despionnage semblaient très théoriques, The Shadow Brokers vient apporter des preuves plus tangibles sur létendue de la surveillance de la NSA, notamment sur le fait que lagence a pu espionner systématiquement de nombreux clients de Cisco Systems pendant une décennie. Parmi les exploits publiés, des chercheurs en sécurité ont découvert par exemple une attaque qui extrait à distance les clés RSA de déchiffrement sur les lignes du pare-feu PIX de lentreprise qui sont désormais abandonnées. Pour rappel, Cisco PIX (Private Internet EXchange) est un boîtier pare-feu vendu par Cisco Systems.

La découverte est relativement importante dans la mesure où le code dattaque, qui a été baptisé BENIGNCERTAIN a été lancé sur les versions Cisco PIx datant de 2002 jusquà la version datant de 2009. Et, bien que Cisco ait fourni un correctif de sécurité en juillet 2009, lentreprise a continué à offrir un service et un support limité pour le produit durant quatre années supplémentaires. À moins que les clients PIX naient pris des précautions particulières, théoriquement la quasi-totalité dentre eux ont été vulnérables à des attaques conduisant à lespionnage sur leur trafic VPN. En plus de permettre lespionnage du trafic VPN chiffré, lextraction de clés permet également davoir un accès complet à un réseau vulnérable en se faisant passer pour un utilisateur distant.

Un chercheur sest lancé dans lexplication du code et trois autres chercheurs ont confirmé que lexploit fonctionnait effectivement sur des installations PIX. Comme lexplique le chercheur Mustafa Al-Bassam, lexploit consiste en trois binaires, chacun représentant une étape individuelle dans le processus dexploitation. Il a donné un peu plus de détails sur le fonctionnement de lexploit. Après son analyse, il a avancé que « cela montre que la NSA avait la capacité dextraire à distance des clés confidentielles des VPN de Cisco pendant plus dune décennie ». Et, faisant référence aux documents publiés par Edward Snowden, il a continué en disant que « cela explique la raison pour laquelle ils ont été en mesure de déchiffrer des milliers de connexions VPN par minute comme cela est indiqué dans les documents précédemment publiés par Der Spiegel ».

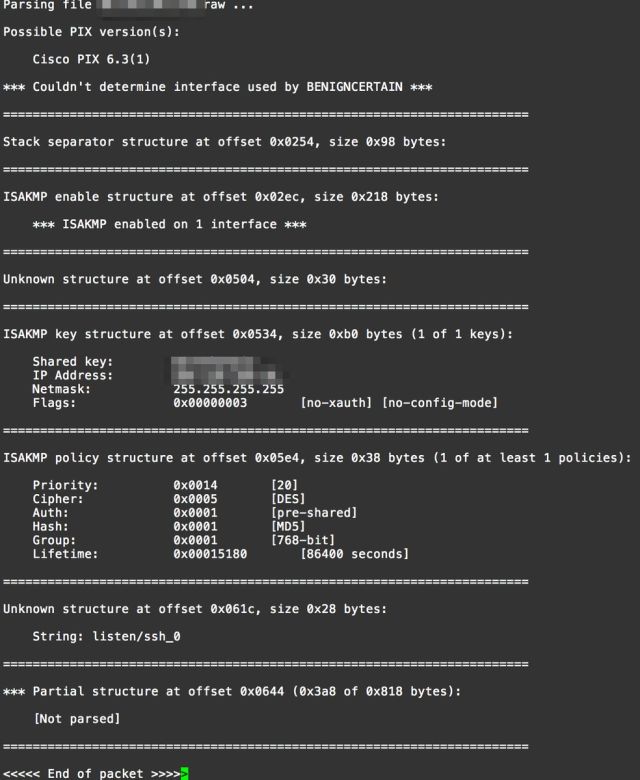

BENIGNCERTAIN exploite une vulnérabilité dans l'implémentation de Cisco de l'Internet Key Exchange (IKE), un protocole qui utilise des certificats numériques pour établir une connexion sécurisée entre deux parties. L'attaque envoie des paquets malveillants à un dispositif PIX vulnérable. Les paquets obligent le dispositif vulnérable à retourner une partie de la mémoire. Un outil d'analyse syntaxique inclus dans l'exploit est alors en mesure d'extraire des données de clés et d'autres configurations prépartagées du VPN sur la réponse. Selon lun des chercheurs qui ont aidé à confirmer lauthenticité de l'exploit, il travaille à distance, sur l'interface extérieure de PIX. Cela signifie que toute personne sur internet peut l'utiliser. Aucun prérequis nest nécessaire pour faire fonctionner lexploit. Fait encore plus intéressant, le Cisco ASA (Adaptive Security Appliance), le pare-feu qui est venu remplacer le PIX, présentait la même vulnérabilité IKE qui a été colmatée il y a seulement quelques mois et était considérée par léquipementier comme étant critique. Voici une capture envoyée par le chercheur pour montrer le résultat final de lattaque.

Il faut noter que le moteur de recherche Shodan indique que plus de 15 000 réseaux de par le monde continuent de se servir de PIX, la Russie, les États-Unis et lAustralie étant en tête des pays qui les utilisent le plus.

Cisco, qui était resté silencieux suite à cette révélation et se contentait dévoquer une politique de fin de vie, a été obligé de modifier un billet de blog quil avait précédemment rédigé. Dans la mise à jour, Cisco indique « le 19 août, des articles de presse concernant l'exploit BENIGNCERTAIN qui aurait potentiellement été utilisé pour exploiter les pare-feu existants Cisco PIX ont été publiés. Notre enquête à ce jour n'a pas identifié de nouvelles vulnérabilités dans les produits actuels liés à l'exploit. Même si le Cisco PIX nest pas pris en charge et n'a pas été pris en charge depuis 2009 (voir avis EOL / EOS), par souci pour les clients qui utilisent encore PIX, nous avons étudié cette question et avons trouvé que les versions PIX 6.x ainsi que les versions précédentes sont affectées. les versions PIX 7.0 et les versions ultérieures ne sont pas affectées par BENIGNCERTAIN. Le Cisco ASA nest pas vulnérable ».

Source : blog Cisco, blog Cisco (avertissement de sécurité sur IKE), blog Mustafa Al-Bassam, Shodan, Kevin Beaumont, XORcat (capture d'écran), Brian

Répondre avec citation

Répondre avec citation

Partager