Un groupe de pirates prétend vendre aux enchères des malwares et exploits utilisés par la NSA,

Cisco et Fortinet confirment que les vulnérabilités sont authentiques

En février 2015, léditeur russe dantivirus Kaspersky a publié un rapport qui faisait état dune campagne dattaques de grande ampleur réalisée par un groupe baptisé « Equation Group » que le Russe avait identifié comme étant le « dieu » du cyberespionnage. Selon Kaspersky, ce dernier a été particulièrement actif au cours de la première décennie des années 2000, toutefois, le Russe évoque également certains cas qui remontent à 1996. Étant donné que les logiciels malveillants ainsi que les techniques utilisées par Equation Group se sont démarqués de leurs contemporains par leur niveau de sophistication, Kaspersky na pas hésité à émettre une hypothèse selon laquelle il existe un lien entre les outils développés par Equation Group et lapparition de logiciels malveillants tels que Stuxnet ou Flame.

Sans jamais citer explicitement les services de la NSA, Kaspersky a expliqué dans son rapport que les capacités et la complexité des programmes attribués à Equation Group laissent penser quun acteur étatique était ici à la manuvre. Un mois plus tard, Kaspersky a publié une autre analyse, encore une fois sans nommer explicitement la NSA, qui donnait du poids à sa première hypothèse, notamment quEquation Group était financé par un État.

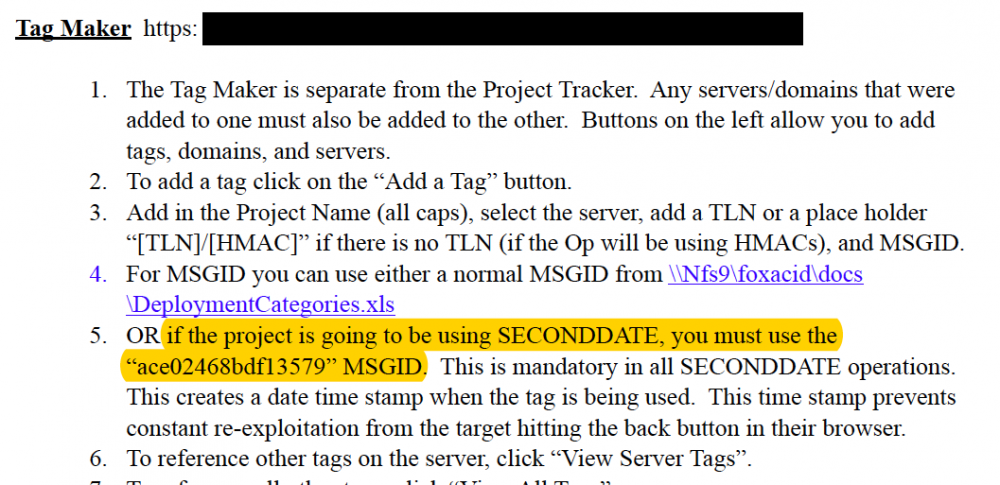

Il y a quelques jours, un groupe de pirates qui se font appeler « The Shadow Brokers » a affirmé être parvenu à mettre la main sur des exploits appartenant à ce fameux groupe Equation Group. Dans un anglais très maladroit, ils ont déclaré : « Nous avons pisté le trafic dEquation Group. Nous avons découvert la plage source dEquation Group. Nous avons piraté Equation Group. Nous avons découvert de nombreuses cyberarmes conçues par Equation Group. Regardez vous-même les images. Nous allons vous donner gratuitement quelques fichiers dEquation Group pour que vous puissiez les voir. Il sagit dune bonne preuve, pas vrai ? »

Sur leur site web, ils ont partagé des échantillons que des experts en cybersécurité ont examinés. Plusieurs dentre eux ont conclu que ces échantillons semblent accréditer la thèse dun piratage ayant débouché sur le vol des outils du Equation Group. Pour sa part, Matt Suiche, le fondateur de la startup spécialisée en cybersécurité Comae Technologies, a avancé : « Je nai pas encore testé ces exploits, mais il est évident quils ressemblent à des exploits légitimes. » Le groupe de pirates a décidé de lancer des enchères en bitcoins pour vendre lesdits outils.

La NSA, qui est la victime supposée de ce piratage, sest refusée à tout commentaire. Quoi quil en soit, Edward Snowden, lancien contractuel de la NSA, ne sest pas fait prier pour donner son avis sur les réseaux sociaux. Selon lui, lhypothèse la plus crédible est que ce groupe de pirates est parvenu à mettre la main sur un serveur de C&C appartenant à la NSA pour récupérer les fichiers quils ont mis aux enchères. Sil rappelle que ce type de piratage nest pas une première au sein des agences de renseignements, il précise tout de même que ce genre de manuvre se fait rarement de manière publique.

Il sest intéressé au timing des révélations de « The Shadow Brokers » qui intervient après un piratage de la convention démocrate et des comptes personnels de plus de 100 membres du parti démocrate, rapidement attribué à la Russie. Un timing qui laisse à penser que la Russie pourrait être derrière ce piratage.

Si des questions se posaient encore sur le piratage, Cisco a donné du poids dans une déclaration, confirmant lauthenticité des vulnérabilités vendues. Léquipementier a averti ses clients sur la présence de deux vulnérabilités qui ont été utilisées pour prendre le contrôle de ses équipements. « Cisco a immédiatement mené une enquête approfondie des fichiers qui ont été publiés et a identifié deux vulnérabilités affectant les dispositifs Cisco ASA qui nécessitent l'attention des clients », a déclaré lentreprise. « Le 17 août 2016, nous avons émis deux avis de sécurité qui apportent des mises à jour logicielles gratuites ainsi que des solutions de contournement. »

Les exploits dont parle Cisco sont EpicBanana et ExtraBacon. EpicBanana était déjà connue et corrigée par Cisco en 2011. Celle-ci vise les Cisco ASA (Adaptive Security Appliance) et permet des attaques par déni de service ainsi que lexécution de code potentiellement malveillant sur la machine visée. Toutefois, lattaquant doit connaître le mot de passe SSH ou Telnet pour pouvoir mener à bien lattaque. ExtraBacon est en revanche inconnue de Cisco et constitue donc une faille zero day. Ici, lexploit vise également le pare-feu Cisco ASA sur des versions particulières (à partir de la 8.x jusquà la 8.4). Si lattaque est lancée avec succès, lexploit permet à un attaquant davoir accès au pare-feu sans un nom ou un mot de passe valide. Cisco a proposé une solution de contournement et travaille sur un correctif de sécurité.

Après Cisco, Fortinet a également publié une annonce où il déclare à ses clients quune des vulnérabilités publiées par The Shadow Brokers est authentique et vise lun de ses équipements. Elle affecte notamment les machines FortiGate et permet à lattaquant de prendre le contrôle de la machine. Notons que cette vulnérabilité a déjà été colmatée, par ailleurs elle naffecte que les versions du firmware antérieures à la version 4.3.9.

Source : blog Cisco, blog FortiGate, tweeter Snowden, Kaspersky

Répondre avec citation

Répondre avec citation

(Si oui, à quelle prix ?)

(Si oui, à quelle prix ?)

Partager