Un malware développé en Java exploite une faille de la plateforme

pour infecter des appareils Windows, Linux et Mac OS

Des chercheurs ont décelé un malware capable dinfecter les ordinateurs fonctionnant sous Windows, Mac OS ou Linux. Les systèmes ayant installé la machine virtuelle Java dOracle sont concernés. Les chercheurs ont publié les informations concernant le malware dans un billet de blog de Kaspersky Lab.

Le malware est entièrement développé en Java. Il exploite une faille de la plateforme Java 7 Update 21 et toutes les versions antérieures. Bien que la vulnérabilité ait été corrigée par la mise à jour de Java publiée en juin par Oracle, le nombre d'utilisateurs encore sur les versions antérieures reste assez important pour tirer la sonnette d'alarme.

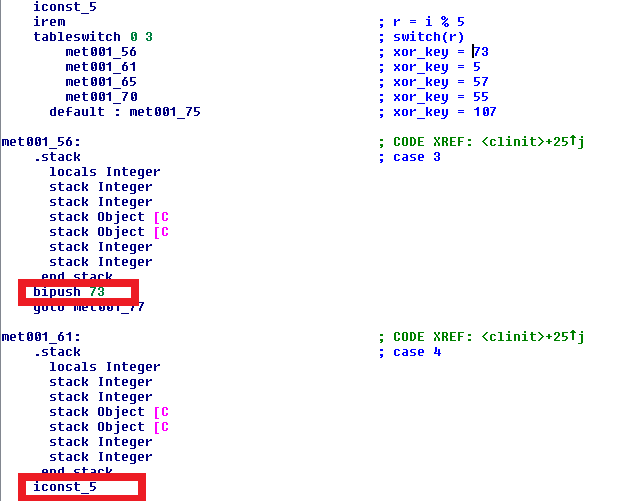

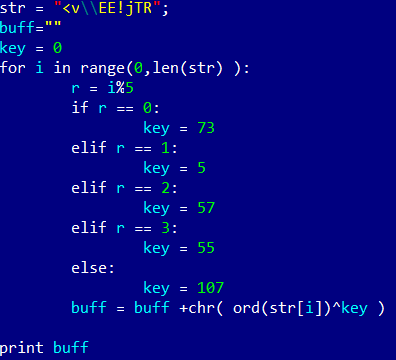

Les chercheurs expliquent que, pour rendre « lanalyse et la détection du malware plus difficile, ses développeurs ont utilisé lobfuscateur Zelix Klassmater ». Les développeurs du malware ont utilisé différentes clés pour chaque classe utilisée, ce qui rend lanalyse beaucoup plus fastidieuse, dautant plus quil faut « analyser toutes les classes dans lordre pour trouver les clés de décryptage ». De même, les constantes de type chaîne de caractères sont chiffrées. Un algorithme de déchiffrement des chaînes se présente comme suit :

- prendre l'indice courant d'un caractère dans la chaîne cryptée ;

- calculer le reste de sa division par 5 ;

- choisir la clé courante en fonction du résultat ;

- identifier le caractère décrypté en effectuant un module daddition de 2 bits avec la clé sélectionnée.

Lalgorithme de déchiffrement des cas particuliers se présente comme suit :

Le malware se copie dans le répertoire personnel de lutilisateur, puis senregistre en tant que service système pour sexécuter au démarrage du système. Pour lexécution automatique au démarrage, les commandes suivantes sont utilisées en fonction de chaque OS :

- Windows : HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- Mac OS : le service standard launchd est utilisé

- Linux : /etc/init.d/

Après s'être enregistré en tant que service système, le malware envoie un signal à ses propriétaires avec un identifiant enregistré dans le fichier jsuid.dat dans le répertoire personnel de lutilisateur. Le malware utilise ensuite la plateforme PircBot pour établir une communication via le protocole IRC en attente dinstructions de ses propriétaires.

Source : blog Kaspersky Lab

Et vous ?

Quen pensez-vous ?

Avez-vous déjà rencontré ce malware ?

Répondre avec citation

Répondre avec citation

Partager