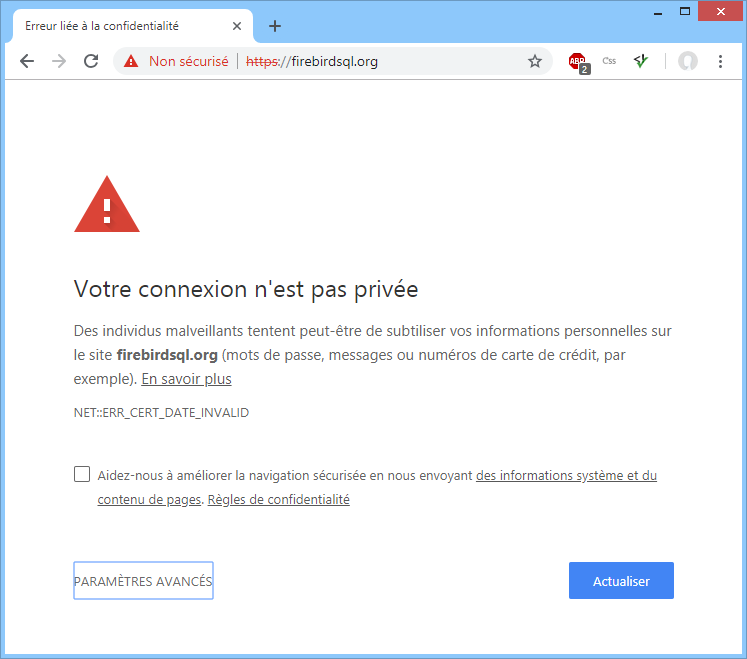

oui c'est vrai, il pourrait même y avoir un mec dans l'atelier qui me plante un couteau dans le dos. je vais passer en HTTPS pour éviter ça aussi.

piouuu, ça doit être stressant de voir le mal partout et surtout de voir les conséquences de tout au même niveau de gravité...

c'est le principe et objectif des modèles que de faire ca.Et donc si ton modèle n'explose pas, comment tu sais si tout est normal ou si les données de températures sont fausses ?

Répondre avec citation

Répondre avec citation

)

)  .

. )

)

Partager