WordPress : Plus de 90 000 sites et blogs seraient victimes d'attaques lancées par quatre groupes de hackers,

altérant ainsi leur contenu

Nous vous annoncions récemment que la version 4.7.2 de Wordpress a été libérée en urgence afin de corriger trois failles de sécurité dont une faille de type injection SQL et XSS (Cross-site scripting). En effet, cette nouvelle version est sortie juste deux semaines après que l'équipe de WordPress avait annoncé la disponibilité de la version 4.7.1 de son système de gestion de contenu (CMS en anglais) qui intègre la correction de huit (8) failles de sécurité et plusieurs bogues estimés à 62.

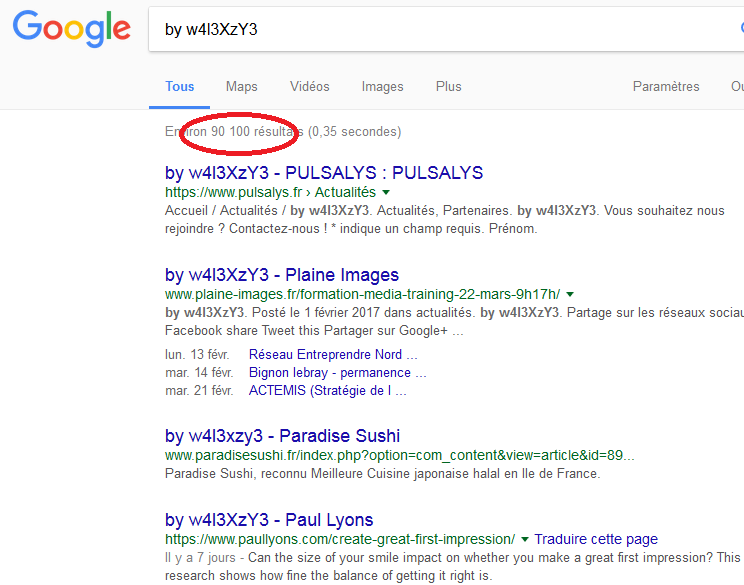

D'après les informations recueillies, la dernière version de WordPress en l'occurrence la version 4.7.2 n'a pas permis de corriger les failles de sécurité sur les versions antérieures au 4.7. Selon le cabinet de sécurité Sucuri, l'ensemble des sites et blogs qui n'ont pas encore fait l'objet de mise à jour sont exposés à une vaste campagne d'attaques par injection SQL qui seraient lancées par quatre groupes de hackers. Sucuri affirme qu'en exploitant les failles de sécurité, les hackers sont en mesure de changer le contenu des sites ou blogs infectés ainsi que le titre des pages, cela en y ajoutant des images et leur nom. Aujourd'hui, Google a déjà référencé plus de 90 000 sites déjà infectés via les attaques de l'un des groupes les plus actifs. Pour s'en assurer, il suffit de taper « by w4l3XzY3 » sur le moteur de recherche de la firme de Mountain View.

Sucuri nous informe que les adresses IP utilisées par le groupe de hackers w4l3XzY3 sont les suivantes :

- 176.9.36.102 ;

- 185.116.213.71 ;

- 134.213.54.163 ;

- 2A00: 1a48: 7808: 104: 9b57: dda6: eb3c: 61e1.

Quant aux trois autres campagnes lancées par les groupes de hackers Cyb3r-Shia, By+NeT.Defacer et By+Hawleri_hackequi, Google a référencé près de 500 victimes pour chacune d'elles. Sucuri lui a identifié les adresses IP ci-après :

- 37.237.192.22 ;

- 144.217.81.160.

« WordPress dispose d'une fonctionnalité de mise à jour automatique activée par défaut, en même temps qu'une procédure de mise à jour manuelle en un clic. Malgré cela, plusieurs personnes ne sont pas au courant de ce problème qui affecte l'API REST ou ne sont pas en mesure de mettre à jour leur site. Cela conduit à un grand nombre de sites compromis et altérés », a déclaré Sucuri.

Face à ces menaces, le cabinet de sécurité Sucuri invite tous les utilisateurs à procéder à la mise à jour de leur système de gestion de contenu (CMS). Il est également recommandé de bloquer les adresses IP citées ci-dessus.

Source : Sucuri

Et vous ?

Que pensez-vous de cette vulnérabilité ?

Avez-vous déjà été infectés ?

Avez-vous procédé à la mise à jour de votre version de WordPress ?

Voir aussi

WordPress sort en urgence la mise à jour 4.7.2 pour corriger trois failles de sécurité incluant une faille de type injection SQL et XSS

Répondre avec citation

Répondre avec citation

Partager