Un chercheur en sécurité donne des détails sur la vulnérabilité RCE

qui affecte la bibliothèque Java Apache Commons Collection

Steve Breen, un chercheur en sécurité travaillant pour le compte de Foxglove Security, sest exprimé au sujet dune faille dans la bibliothèque Apache Commons due à une méthode grâce à laquelle Java désérialise les objets et lutilise pour exploiter les installations JBoss, WebSphere et WebLogic.

Il commence par rappeler que la plupart des langages fournissent des méthodes/fonctions aux utilisateurs afin quils puissent exporter les données des applications sur le disque ou en faire un flux sur le réseau. Cest le processus de conversion de ces données application dans un autre format plus convenable pour le transport qui est appelé sérialisation (ou linéarisation ou marshalling). Laction dappliquer le procédé inverse afin den récupérer la variable dorigine sappelle la désérialisation (ou délinéarisation ou unmarshalling).

« Les vulnérabilités surviennent lorsque les développeurs écrivent du code qui accepte des données sérialisées des utilisateurs et tentent de les désérialiser pour les utiliser dans un programme. En fonction du langage, cela peut conduire à toutes sortes de conséquences », a-t-il expliqué, prenant le soin de préciser que la conséquence la plus intéressante selon lui est lexécution du code à distance. Raison pour laquelle, il a décidé détendre le sujet en se focalisant dessus.

Il rappelle que les vulnérabilités dans la désérialisation sont tributaires du langage et explique quune seule de ces vulnérabilités dans les bibliothèques que votre application charge, y compris celles qu'elle nutilise pas, peut avoir des répercussions. Il illustre ses propos par un exemple de code Java basique sur la façon dont quelquun pourrait utiliser la sérialisation.

Ce que ce code fait cest simplement décrire la chaîne de caractères « bob » dans le disque, puis le lit et affiche le résultat. Voici les résultats obtenus lorsque ce code est exécuté.

Code : Sélectionner tout - Visualiser dans une fenêtre à part

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

Il faut préciser que le fichier name.ser sur le disque est binaire, « il a quelques caractères non imprimables, en particulier loctet aced 005 ».

Code : Sélectionner tout - Visualiser dans une fenêtre à part

2

3

4

Maintenant, rajoutons une classe pour personnaliser la sérialisation des objets.

Voici le résultat qui saffiche lorsquon lexécute.

Code : Sélectionner tout - Visualiser dans une fenêtre à part

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

En regardant le résultat, au lieu de voir safficher « bob » comme défini en entrée, cest plutôt « bob! » qui est imprimé. Pour le comprendre, « la clé ici est la méthode readObject bien entendu. Lorsque Java lit un objet sérialisé, la première chose quil fait après avoir lu des octets raw, cest dappeler la méthode définie par lutilisateur readObject si elle existe. Dans ce cas, la méthode readObject ajoute un point dexclamation au nom » explique Breen. « Et si au lieu dajouter un point dexclamation à une chaîne de caractères définie par lutilisateur, elle était utilisée pour exécuter une commande définie par lutilisateur sur le système dexploitation ? »

Code : Sélectionner tout - Visualiser dans une fenêtre à part

2

3

4

5

6

7

Il explique que cette vulnérabilité avait déjà été présentée le 28 janvier de cette année à lAppSecCali par Gabriel Lawrence et Chris Frohoff. Il y a neuf mois, pendant leur speech, Gabriel et Chris se sont servis dune vulnérabilité lors de la désérialisation dans la bibliothèque Common Collections, « une bibliothèque qui savère EXTRÊMEMENT populaire dans le monde Java », précise Breen.

« Ce que cela signifie cest que toute application ou framework dapplication qui lutilise (et il y en a beaucoup) et désérialise des données non fiables (il y en a aussi beaucoup) est désormais sujet dune vulnérabilité CVSS 10.0 ». Cela implique que toute personne sur votre réseau et potentiellement sur internet peut compromettre plusieurs de vos applications serveur, mais également que cette vulnérabilité sexécute dans la mémoire.

« Chaque application serveur vient avec son propre ensemble de bibliothèques. Pire encore, chaque application que vous déployez sur le serveur vient souvent avec son propre ensemble également », a déclaré Breen. « Pour résoudre complètement ce problème, vous avez besoin de trouver et de mettre à jour chacune de ces bibliothèques individuellement ».

Se basant sur la façon dont Java exécute le code défini par l'utilisateur lors de la désérialisation des objets, Breen a expliqué quil était possible de personnaliser des charges utiles pour obtenir un accès shell sur les machines où sont exécutés WebLogic, WebSphere, JBoss, Jenkins, OpenNMS, et toute machine qui utilise Java Remote Method Invocation.

Quand il rédigeait son billet, Breen a déclaré que tous les produits mentionnés étaient vulnérables. Il faut noter quentretemps Apache et Jenkins sont en train de travailler sur un patch à apporter à leur code. Jenkins a proposé une solution de contournement qui désactive le système Jenkins CLI utilisé pour lattaque, un correctif devrait être publié mercredi.

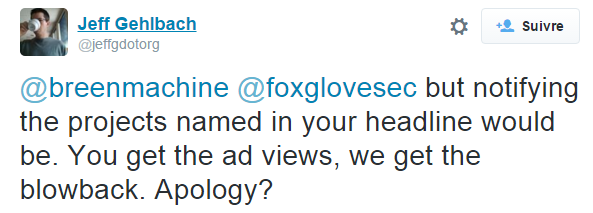

« Malheureusement, la vulnérabilité ne nous a pas été révélée avant sa publication, alors nous travaillons toujours sur un correctif plus efficace », a expliqué l'équipe Jenkins. Même son de cloche chez OpenNMS dont le PDG Jeff Gehlbach a avancé sur Twitter que Breen aurait dû notifier les projets affectés par la vulnérabilité zéro-day avant la publication du billet. En retour, Breen a avancé quil ne la considérait pas comme étant une vulnérabilité zéro-day.

De son côté, Apache Commons a proposé un correctif dans la branche 3.2.X qui apporte un drapeau pour désactiver la sérialisation sur la classe vulnérable InvokerTransformer par défaut. « Utiliser la nouvelle version de la bibliothèque signifie que toute tentative de désérialiser une InvokerTransformer va entraîner une exception », a expliqué le développeur Thomas Neidhart, de léquipe Apache Commons.

Source : blog FoxGlove Security, Jenkins, twitter JeffGehlbach, patch InvokerTransformer

Répondre avec citation

Répondre avec citation

Partager