Un ransomware mal programmé devient incapable de déchiffrer les données des victimes

Après le paiement de la rançon

Cest déjà pénible de payer pour récupérer ses propres données après une « prise en otage » par des logiciels malveillants connus sous le nom de ransomware. Mais, cest encore plus désagréable de devoir payer la rançon sans aucune possibilité davoir accès à nouveau à ses fichiers. Cest dans cette dernière situation que de nombreuses personnes ont probablement été, avec une nouvelle variante mal programmée du ransomware Power Worm.

Les développeurs de ransomware nont aucun intérêt à bloquer les fichiers de leurs victimes après avoir reçu la somme demandée. En effet, si le ransomware a la réputation de ne pas restaurer les données des victimes après le paiement de la rançon, cela garantit quaucun utilisateur ne va payer cette somme sil sait quil ne pourra pas récupérer ses données. Pour cette raison, aussi malveillants quils soient, les développeurs de ransomware prennent en général le soin de débloquer les données de leurs victimes, parce quils ne percevront rien tant que ces dernières sont sures de ne pas avoir à nouveau accès à leurs fichiers. Lincapacité de ce nouveau malware à déchiffrer les données des victimes semble donc être le résultat dune mauvaise programmation de son auteur, et cest ce que lanalyse technique semble montrer.

BleepingComputer, qui a reçu léchantillon du demandeur de rançons, la fait analyser par son équipe interne de chercheurs avant dexposer lerreur commise par le programmeur dans son code. Lobjectif est de permettre à ce développeur de corriger la faille dans son code de sorte que ses prochaines victimes aient au moins la possibilité de récupérer leurs données.

Le ransomware est un script PowerShell de 54 lignes. Lorsquil est exécuté, il débute son infection en supprimant les clichés instantanés ou shadow copies des lecteurs, qui sont utilisés pour restaurer des fichiers. Lobjectif est donc dempêcher les victimes de les utiliser pour tenter une quelconque restauration. Il a ensuite recours à une commande PowerShell quil manipule pour obtenir la liste de lecteurs qui sont en écriture. Dans chacun de ces lecteurs, il va maintenant rechercher les fichiers de données ayant une certaine extension présente dans une longue liste prédéfinie. Les fichiers repérés sont ensuite chiffrés en utilisant une clé de chiffrement AES générée aléatoirement.

Limpossibilité de restaurer les données des victimes après le paiement de la rançon résulte dune mauvaise programmation à cette étape. En effet, « le développeur avait prévu lutilisation dune clé AES statique pour lensemble de ses victimes », explique BleepingComputer. « Puisque tout le monde aurait la même clé de déchiffrement, cela permettrait au développeur davoir un déchiffreur qui pourrait fonctionner pour tout le monde plutôt que davoir à gérer un site de paiement complexe et un moteur de déchiffrement ». Lors de lexécution du programme, un petit caractère = manquant dans l'expression de la variable qui devrait contenir la clé AES décodée génère une clé aléatoire qui, malheureusement, nest ni enregistrée ni transmise au développeur. La clé est donc perdue après que le script est exécuté.

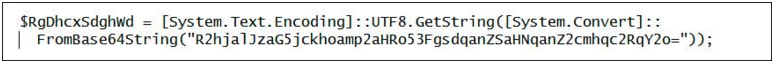

« Le problème est que la clé AES n'a pas été correctement bourrée (padding) quand elle a été convertie en une chaîne base64. Lorsque le script PowerShell a essayé de décoder cette chaîne, il a échoué, et au lieu que la variable $RgDhcxSdghWd contienne sa chaîne AES décodée, elle contenait maintenant une valeur NULL ou vide. Sil avait ajouté un caractère = de plus à la chaîne, cela aurait fonctionné comme prévu et tout le monde aurait eu la même clé AES », explique BleepingComputer.

Avec la valeur NULL, la tentative pour le développeur dinitialiser le moteur de chiffrement AES génère plutôt une clé aléatoire pour chaque victime, quil est en plus impossible de récupérer. Ce qui signifie quil ny a rien qui puisse être fait pour que les victimes récupèrent leurs données, excepté une restauration à partir dune sauvegarde, dans le meilleur des cas. Un simple test de linfection aurait pu permettre de détecter cette faille, estime BleepingComputer.

Source : BleepingComputer

Et vous ?

Quen pensez-vous ?

Voir aussi

Forum Sécurité

Répondre avec citation

Répondre avec citation

Partager