Des nouveaux disques SSD, avec une protection contre les ransomwares et le vol de données,

Seraient disponibles pour un public plus large cette année

Un ransomware est un logiciel informatique malveillant, prenant en otage les données, chiffrant et bloquant les fichiers contenus sur votre ordinateur. Les cybercriminels demandent ensuite une rançon en échange d'une clé permettant de les déchiffrer. Mais le fabricant taïwanais de SSD Phison et le fournisseur américain de produits de sécurité Cigent ont annoncé une nouvelle gamme de disques SSD, qui serait dotée de mécanismes intégrés dans son firmware pour protéger les disques contre les ransomwares et le vol de données. La première et unique gamme de dispositifs de stockage "autodéfensifs" grand public du secteur pourrait aider à limiter ces attaques dont sont victimes de plus en plus dorganisations. Lun des disques serait déjà disponible en capacité de 480 Go à partir de 299 $.

Les antivirus peuvent détecter les logiciels malveillants déjà connus et analyser le comportement des programmes pour détecter des schémas de comportement potentiellement illicites. Cependant, les ransomwares personnalisés développés par des groupes de pirates peuvent passer inaperçus jusqu'à ce qu'il soit trop tard, laissant les systèmes ouverts aux attaques. Par conséquent, il est logique de protéger les données au niveau du matériel dans de nombreux cas, car celui-ci est généralement à l'abri de toute manipulation directe.

Les solutions flash NAND innovantes de Phison prennent en charge un large éventail d'applications, notamment les applications embarquées, grand public, d'entreprise et automobiles. Phison s'engage à assurer la sécurité des données, ce qui contribue à protéger les utilisateurs professionnels et gouvernementaux contre la perte ou le vol. La collaboration de Phison avec Cigent étend l'architecture de sécurité Crypto-SSD E12DC pour ajouter des capacités de calcul supplémentaires, des détecteurs d'attaques et des capteurs directement sur le disque.

En collaboration avec Cigent, Phison a créé un produit qui placerait la barre de la sécurité des données à un tout autre niveau. En cas d'attaque, les lecteurs SSD présentés par les deux partenaires devraient aller jusqu'à chiffrer automatiquement les données et à les dissimuler aux regards indiscrets. Lensemble des disques "autodéfensifs" seront disponibles pour tous cette année.

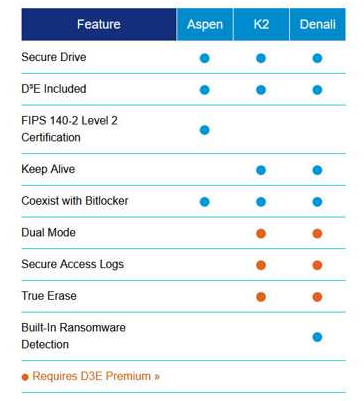

Selon lannonce, les disques Secure SSD K2 et Secure SSD Denali de Cigent sont basés sur les contrôleurs NVMe PS5012-E12DC Crypto-SSD de Phison et sont dotés de fonctions de sécurité intégrées basées sur le micrologiciel ainsi que du moteur Dynamic Data Defense Engine de Cigent pour Windows (D³E).

Lorsqu'une menace est détectée, ces disques seraient capables de chiffrer automatiquement et cacher complètement les fichiers sensibles de la couche OS dans des "salles de sécurité". En fait, les disques de Cigent peuvent fonctionner en "Dual Mode" qui divise un SSD en partitions de stockage indépendantes, privées/sécurisées et non privées, invisibles les unes aux autres et aux attaquants. Pour protéger les données contre le vol physique, les disques Cigent seraient également équipés de détecteurs d'attaques et de capteurs.

En outre, selon les deux partenaires, le Cigent Secure SSD Denali peut détecter les ransomwares bien qu'il ne soit pas clair si le micrologiciel détecte qu'un programme chiffre des données ou si le logiciel D³E le fait. Les disques devraient également prendre en charge la protection des données basée sur l'apprentissage automatique plus tard dans l'année.

« En tant que premiers et uniques dispositifs de stockage à l'état solide à autodéfense au monde, la famille de SSD sécurisés de Cigent constitue une véritable percée qui remet en question les idées reçues sur la sécurité des données », a déclaré Michael Wu, président et directeur général de Phison Electronics US. « En combinant le développement pionnier de Cigent en matière de solutions de sécurité basées sur des logiciels et des micrologiciels avec l'expertise de pointe de Phison dans la fourniture de plateformes SSD sécurisées hautement personnalisées, les utilisateurs finaux peuvent être sûrs que leurs données restent entièrement disponibles et à l'abri des effets des ransomwares ou autres intrusions malveillantes ».

« La famille de produits Secure SSD de Cigent a été développée par l'équipe d'experts en récupération de données et en cybersécurité de Cigent, en étroite collaboration avec les experts en stockage de pointe de Phison. Cette équipe combinée a mis au point des solutions holistiques de protection des données avec sécurité intégrée, rendant pratiquement impossible l'accès aux données et applications critiques à partir de sources non autorisées », a déclaré Greg Scasny, directeur technique de Cigent. « La sécurité uniquement logicielle est souvent facilement contournée, mais notre stockage autodéfensif multicouche et breveté est capable de rendre les données critiques complètement inaccessibles et littéralement invisibles aux adversaires, ce qui donne aux clients la tranquillité d'esprit que leurs données sensibles et leurs actifs numériques sont stockés et protégés en toute sécurité ».

Auparavant réservés à certaines agences gouvernementales et à l'armée américaine, les Secure SSD de Cigent seront désormais accessibles à un public plus large. Selon les codéveloppeurs des lecteurs, le Secure SSD K2 et le logiciel D³E sont disponibles dès maintenant, à partir de 299 $ pour un disque de 480 Go. Les SSD sécurisés Cigent Denali seront disponibles à l'été 2021. Ces disques sont disponibles dans des configurations de 480 Go, 1 To et 2 To.

En outre, Cigent a développé ses SSD sécurisés certifiés FIPS 140-2 niveau 2 exclusivement pour le gouvernement et l'armée des États-Unis. Récemment, la société Flexxon, basée à Singapour, a lancé ses SSD X-Phy dotés de fonctions de sécurité "basées sur l'intelligence artificielle" qui semblent fonctionner de manière similaire à la plateforme SSD développée par Cigent et Phison. Cependant, il n'est pas clair si ces disques utilisent le contrôleur E12DC de Phison.

Les disques peuvent être installés, selon Cigent et Phison, en tant que stockage interne primaire pour PC Windows, en tant que stockage interne secondaire (par exemple dans une tour de bureau) ou en tant que support externe connecté par USB.

Source : Cigent, Phison

Et vous ?

Cette annonce est-elle crédible selon vous ?

Quel commentaire faites-vous de la nouvelle gamme de disques SSD ?

Voir aussi :

Victime d'un ransomware, une entreprise paie des millions aux cybercriminels pour restaurer ses fichiers. L'entreprise se fait attaquer à nouveau par le même ransomware et paie encore

Les ransomwares ont augmenté de 62 % depuis 2019, avec un pic de 158 % en Amérique du Nord, les cybercriminels utilisant des tactiques plus sophistiquées et des variantes plus dangereuses comme Ryuk

Windows 10 Build 20226 permet de vérifier l'état de santé du SSD et vous alerte en cas de panne imminente, afin que vous puissiez procéder à la sauvegarde de vos données

Répondre avec citation

Répondre avec citation

Partager