Des "Master Faces" élaborés par lIA sont capables de contourner plus de 40 % des systèmes d'authentification faciale,

selon une récente étude des chercheurs israéliens

Les systèmes de reconnaissance faciale sont omniprésents dans de nombreux endroits de notre vie quotidienne, comme le déverrouillage des smartphones et des PC. Cependant, une équipe de recherche de l'Université de Tel Aviv en Israël a annoncé avoir développé un réseau neuronal capable de générer des "Master Faces", c'est-à-dire des images faciales, qui peuvent usurper plusieurs identités. Le rapport des travaux publié sur arXiv, le site de prépublications électroniques d'articles scientifiques, suggère qu'il est possible de générer de tels "modèles" pour plus de 40 % de la population en utilisant seulement 9 visages synthétisés par le réseau StyleGAN, grâce à trois grands systèmes de reconnaissance faciale. Les chercheurs en déduisent que l'authentification basée sur le visage est extrêmement vulnérable.

En plus d'aider la police à arrêter la mauvaise personne ou à surveiller la fréquence de vos visites à certains endroits, la reconnaissance faciale est de plus en plus utilisée par les entreprises comme procédure de sécurité de routine : c'est un moyen de déverrouiller votre téléphone ou de vous connecter aux médias sociaux, par exemple. Cette pratique s'accompagne d'un échange de vie privée contre une promesse de confort et de sécurité, mais, selon la récente étude, cette promesse n'est qu'une illusion.

En effet, des informaticiens de Blavatnik School of Computer Science et de School of Electrical Engineering de l'Université de Tel Aviv, en Israël, affirment avoir découvert un moyen de contourner un grand nombre de systèmes de reconnaissance faciale en simulant votre visage. L'équipe appelle cette méthode le "Master Faces", qui utilise des technologies de l'intelligence artificielle pour créer un modèle de visage - un modèle qui peut systématiquement déjouer et déverrouiller les systèmes de vérification d'identité.

« Nos résultats impliquent que l'authentification basée sur le visage est extrêmement vulnérable, même en l'absence d'informations sur l'identité de la cible », ont écrit les chercheurs dans leur rapport détude. « Afin de fournir une solution plus sûre pour les systèmes de reconnaissance faciale, des méthodes anti-spoofing sont généralement appliquées. Notre méthode pourrait être combinée à d'autres méthodes existantes pour contourner ces défenses », ont-ils ajouté.

Selon l'étude, la vulnérabilité exploitée ici est le fait que les systèmes de reconnaissance faciale utilisent de larges ensembles de marqueurs pour identifier des individus spécifiques. En créant des modèles de visage qui correspondent à plusieurs de ces marqueurs, il est possible de créer une sorte d'omniface capable de tromper un pourcentage élevé de systèmes de sécurité. En substance, l'attaque est réussie parce qu'elle génère « des visages qui sont similaires à une grande partie de la population ».

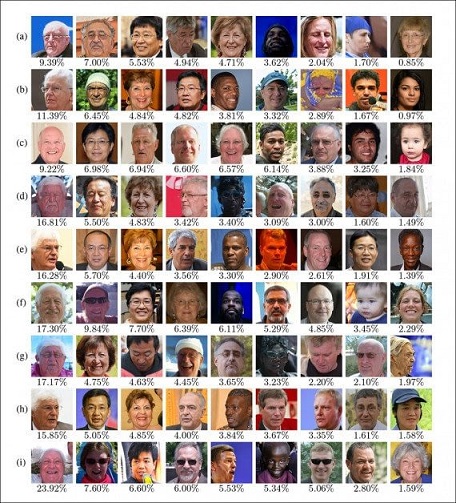

Ce visage est créé en introduisant un algorithme spécifique dans le StyleGAN, un "modèle génératif" d'intelligence artificielle largement utilisé qui crée des images numériques de visages humains qui ne sont pas réels. En testant le système, les chercheurs ont constaté qu'un seul visage généré pouvait déverrouiller "plus de 20 % de toutes les identités de la base de données open source Labeled Faces in the Wild (LFW) gérée par l'Université du Massachusetts, un référentiel commun de 13 000 images faciales utilisé pour le développement et le test des systèmes d'identification faciale, et la base de données de référence pour le système israélien.

Une authentification de 40 à 60 % des systèmes de reconnaissance faciale avec seulement neuf images générées

L'IA développée par les informaticiens de lUniversité de Tel Aviv utilise le réseau StyleGAN pour générer un "Master Face" capable de percer un large éventail de reconnaissance des visages. En plus de StyleGAN, elle utilise également l'algorithme LM-MA-ES (Limited-Memory Matrix Adaptation), qui est une approche d'optimisation des boîtes noires à haute dimension.

L'équipe de recherche utilise également l'intelligence artificielle développée par l'Université du Massachusetts comme un jeu de données d'images de visages (LFW). Le système a été testé par rapport à trois descripteurs de visage basés sur un réseau neuronal convolutif (CNN) : SphereFace, FaceNet et Dlib, chaque architecture de système contenant une métrique de similarité et une fonction de perte, qui sont utiles pour valider les scores de précision du système.

L'IA trouve d'abord les "caractéristiques les plus généralisées" dans un large éventail de données sur les visages et produit des visages qui imitent autant de visages que possible. Ensuite, elle crée un nouveau visage qui imite autant de visages que possible à partir des données de visage qui n'ont pas pu être décomposées par le premier visage généré. En répétant ce processus, il est possible d'obtenir une meilleure reconnaissance des visages avec un petit nombre de visages.

Selon la précision de l'IA et de l'algorithme de reconnaissance faciale à tester, l'équipe de recherche rapporte que seules neuf images faciales peuvent franchir 40 à 60 % des systèmes de reconnaissance faciale. De plus, il semble que l'IA ait été capable de capturer correctement les caractéristiques les plus généralisées dès le stade initial et de générer des images faciales. Les chercheurs ont constaté qu'une approche "gourmande" basée sur Dlib a surpassé ses concurrents, réussissant à créer neuf "Master Faces" capables de déverrouiller 42 % à 64 % de l'ensemble de données de test. L'application du prédicteur de réussite du système a encore amélioré ces résultats très favorables, selon les chercheurs.

En outre, les chercheurs écrivent que la construction du visage pourrait hypothétiquement être associée à des technologies d'imitation profonde, qui "lanimeront", trompant ainsi les "méthodes de détection de la vivacité" conçues pour évaluer si un sujet est vivant ou non.

Les applications réelles de ce piratage sont un peu difficiles à imaginer, mais on peut tout de même les imaginer : un espion mécontent armé de cette technologie s'empare secrètement de votre téléphone, puis applique lomniface pour contourner la sécurité de l'appareil et mettre la main sur toutes vos données. C'est tiré par les cheveux, mais cela pourrait se produire.

Même si la véracité de toutes les affirmations de cette étude n'est probablement pas encore établie, vous pouvez l'ajouter à l'ensemble croissant de la littérature qui suggère que la reconnaissance faciale est une mauvaise nouvelle pour tout le monde, sauf pour les forces de lordre et les grandes entreprises. Alors que les vendeurs ne jurent que par leur technologie, de nombreuses études ont montré que la plupart de ces produits ne sont tout simplement pas prêts pour le grand public. Le fait que ces outils puissent être si facilement trompés et ne fonctionnent même pas la moitié du temps pourrait être une raison de plus de les abandonner complètement.

Source : Rapport détude

Et vous ?

Que pensez-vous de cette étude ?

Les systèmes de reconnaissance faciale sur les appareils sont-ils menacés par cette nouvelle méthode de piratage ?

Voir aussi :

Des chercheurs en sécurité déjouent Windows Hello en trompant une webcam du système de reconnaissance faciale : une photo infrarouge et une trame vidéo leur ont suffi

Tencent déploie la reconnaissance faciale pour détecter les mineurs qui jouent la nuit, dans le cadre de sa lutte contre la dépendance aux jeux chez les jeunes joueurs

Uber développe une intelligence artificielle qui permet aux voitures sans conducteur de prédire avec précision les trajectoires des autres véhicules, mais aussi celles des piétons et des cyclistes

Brad Smith de Microsoft prévoit que l'IA sera aussi transformatrice pour la société que le moteur à combustion au cours des 3 prochaines décennies, l'IA peut aussi devenir une arme, selon lui

Répondre avec citation

Répondre avec citation

Partager