Un hacker met sur pied un botnet de 18 000 routeurs Huawei en l'espace d'une seule journée,

profitant d'une vulnérabilité sévère connue

Un développeur de logiciel malveillant a réussi à obtenir un botnet composé de plus de 18 000 routeurs en l'espace d'une seule journée. Un nombre rapporté par des chercheurs en sécurité de NewSky Security dont les résultats ont été confirmés par Qihoo 360 Netlab, Rapid7 et Greynoise.

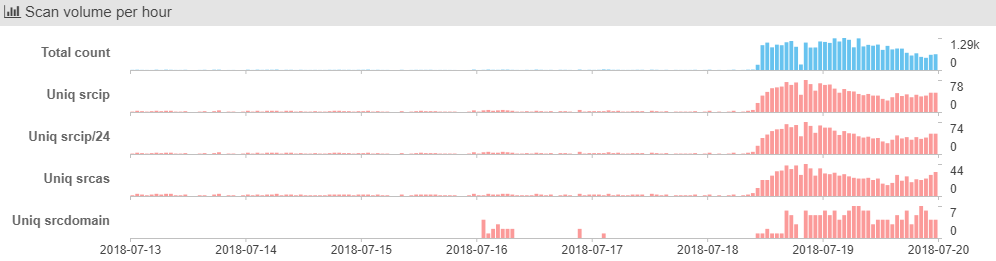

Le hacker, qui se fait appelé Anarchy, se serait servi dune vulnérabilité dans les routeurs Huawei HG532, répertoriée comme étant CVE-2017-17215. Les scans de cette vulnérabilité, qui peut être exploitée via le port 37215, ont débuté le 18 juillet, selon les données collectées par le système NetScan de Netlab.

Si un routeur Huawei est exploité de cette manière, les pirates peuvent envoyer des paquets de données malveillants, lancer des attaques contre le périphérique et exécuter du code à distance, ce qui permet de contrôler, asservir et ajouter ces périphériques aux botnets.

Un botnet est un vaste réseau de dispositifs dits esclaves ou zombies. Parmi ces dispositifs peuvent figurer des PC traditionnels, des routeurs, des smartphones et même des objets connectés (ampoule intelligente, réfrigérateur, tout ce qui fait partie de lInternet des objets).

Le hacker serait connu sous un autre pseudonyme

.

Lorsquil lui a été demandé pourquoi il a fait un tel botnet, Anarchy a refusé de répondre à Ankit Anubhav de NewSky Security. Cependant, Anubhav est persuadé quil sagit du même hacker qui sest présenté sous le pseudonyme Wicked. Anubhav avait déjà publié sur le blg de NewSky Security son entretien avec Wicked.

Wicked / Anarchy est un auteur de logiciels malveillants bien connu qui, dans le passé, a créé des variantes du logiciel IdO malveillant Mirai. Ces variantes et leurs botnets respectifs étaient connus sous le nom de Wicked, Omni et Owari (Sora) et avaient déjà été utilisés pour des attaques DDoS.

Une faille qui a déjà été exploitée

Mais le vrai problème ici est la facilité relative avec laquelle Anarchy a construit un botnet gigantesque en un seul jour. Il faut noter quil ne l'a pas fait avec une vulnérabilité zero-day ou une vulnérabilité qui n'avait pas été exploitée auparavant. Il l'a fait avec une vulnérabilité de haut niveau que beaucoup de botnets ont exploitée auparavant.

Parmi ces botnets, nous pouvons citer Satori, la variante de Mirai, qui a été responsable de centaines de milliers de tentatives d'exploitation avant Noël de la même vulnérabilité découverte dans les routeurs domestiques Huawei HG532.

L'activité du botnet Satori a été observée au cours du mois de novembre 2017 par des chercheurs de la sécurité de Check Point. Satori a été détecté pour la première fois par MalwareMustDie en août 2016. En décembre 2017, le code malveillant a été développé pour cibler le port 37215 sur les appareils Huawei HG532.

Les attaques contre les appareils Huawei HG532 ont été observées dans plusieurs pays, notamment aux États-Unis, en Italie, en Allemagne et en Égypte.

Nous pouvons aussi de l'auteur du botnet Brickerbot, qui répond au pseudonyme "Janitor«, et qui a publié un dump contenant des extraits du code source de Brickerbot. Lanalyse de NewSky Security a révélé que lun des vecteurs dattaques du botnet est CVE-2017-17215. Pour les chercheurs, cela signifie que cette vulnérabilité est connue du Dark Web depuis une longue période.

Anarchy ne compte pas sarrêter là

Le hacker a déclaré à Anubhav qu'il prévoyait également de cibler CVE-2014-8361, une vulnérabilité des routeurs Realtek exploitables via le port 52869. Anubhav a noté que « Les tests ont déjà commencé pour l'exploit de Realtek pendant la nuit ».

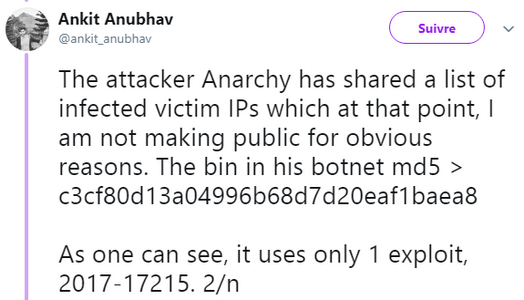

Le code de l'exploit pour compromettre les routeurs Huawei en utilisant cette faille connue (CVE-2017-17215) a été rendu public en janvier de cette année. Le hacker a révélé une liste de victimes IP au chercheur en sécurité qui n'a pas été rendue publique.

Sources : Ankit Anubhav, CVE-2017-17215, Rapid7, Qihoo 360 Netlab

Et vous ?

Qu'en pensez-vous ?

Vous aussi :

Une variante du botnet Mirai embarque trois exploits pour cibler des appareils IdO vulnérables, au lieu d'utiliser la force brute comme l'originale

Le botnet Mirai a repris de l'activité et se propagerait rapidement sur les ports 23 et 2323 après la publication du PoC d'un code malveillant

Perspectives cybercécurité 2018 : Fortinet prévient contre les botnets intelligents, des « swarms » dotés de capacités d'auto-apprentissage

Un développeur, qui a loué un botnet pour payer ses frais de scolarité, parvient à éviter la prison et obtient deux ans de probation

Une nouvelle vague d'attaques de botnets d'IdO plus dévastateurs que Mirai se prépare, d'après des chercheurs qui invitent à prendre des précautions

Répondre avec citation

Répondre avec citation

Partager