La face cachée des sites de torrent : une étude s'intéresse aux statistiques relatives à la distribution de malwares

sur ces types de plateformes

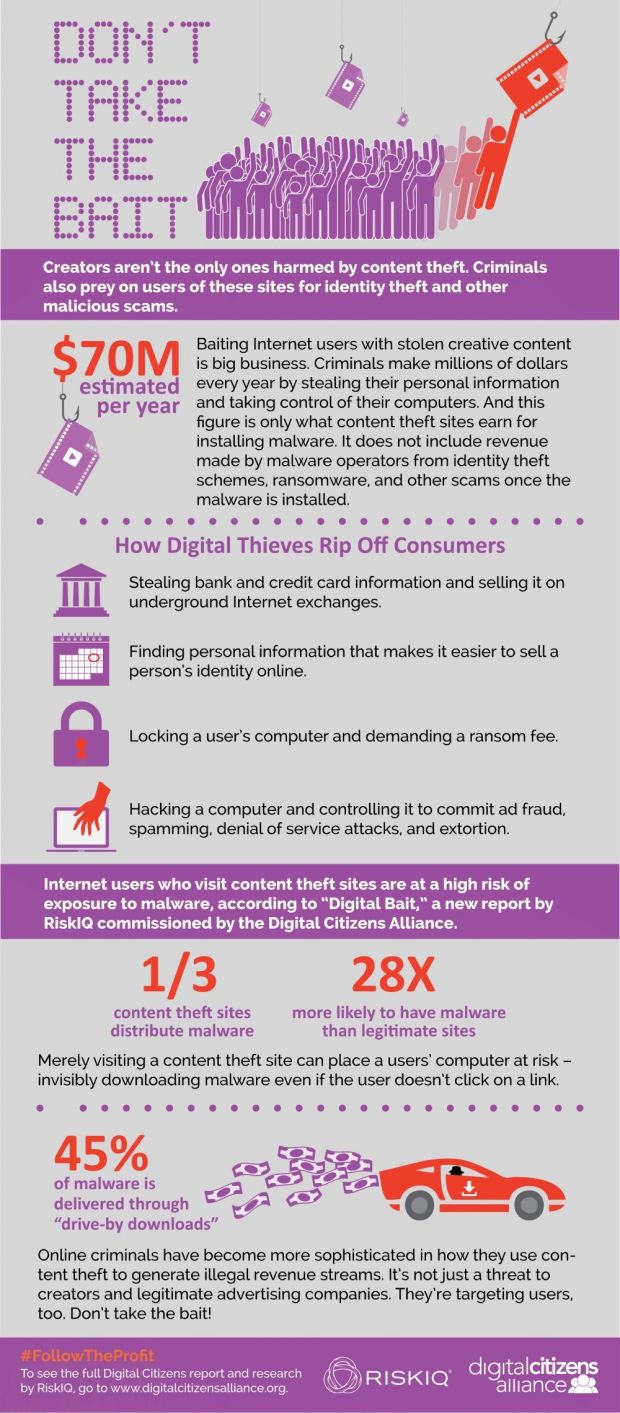

Une étude commandée par Digital Citizens Alliance (DCA), un groupe spécialisé dans les recherches liées au cybercrime, à RiskIQ, une entreprise de cybersécurité, sest intéressée à un échantillon de 800 sites torrent et a estimé quun site de torrent sur trois a distribué des logiciels malveillants sur la période allant de juin à août 2015. Une proportion suffisante pour infecter potentiellement au bas mot 12 millions dinternautes américains par mois, comme lavancent les chercheurs.

Lobjectif de ce rapport était de trouver les connexions entre les contenus des « sites distribuant des copies illégales de films et de séries télé » et les logiciels malveillants. Pour y parvenir, les chercheurs ont décidé de scinder létude en deux parties : la première était une étude quantitative durant laquelle était analysé le taux dexposition aux logiciels malveillants sur un échantillon de contenu issu de ces types de sites et qui a été comparé à un groupe de contrôle représentatif des autres sites web. La seconde était une étude sur lécosystème de distribution des logiciels malveillants et le rôle joué par les sites de torrent.

800 sites ont ainsi constitué lunivers de recherche : 25 sites issus de lédition 2015 du rapport Notorious Market, le top 25 des sites issus du Google Transparency Report (GTR) le mois précédent le scan, et 750 sites sélectionnés au hasard dans la pile du haut (250), du milieu (250) et du bas (250) du GTR avec au minimum 20 000 demandes de retrait pour cause de violation du droit dauteur depuis la création du GTR.

Le groupe de contrôle pour sa part se devait de représenter les médias légaux ainsi que les sites dordre général : 100 sites ont été sélectionnés sur la liste des médias légaux publiée par Where to Watch, un site qui publie des substituts légaux aux sites de téléchargement violant le copyright. Cent cinquante sites ont été sélectionnés en se référant au classement Alexa et en utilisant la même méthode quavec GTR (pris au hasard dans la pile du haut, du milieu et du bas).

Létude a trouvé que 33 pour cent des sites dans le groupe test a eu au moins un incident lié à un logiciel malveillant durant le mois, tandis que dans le groupe témoin ce ratio était de deux pour cent. De plus, létude a montré que les utilisateurs étaient 28 fois plus susceptibles dêtre infectés par des logiciels malveillants lorsquils visitaient un site dans le groupe test comparé au groupe témoin.

Comment les logiciels malveillants se propagent-ils ? Sur 45 % des cas, ils sont téléchargés via un « drive-by downloads » qui ne nécessite pas que lutilisateur ait à cliquer sur quoi que ce soit, il suffit quil se rende simplement sur la page compromise et le tour est joué. Dans 55 % des cas, cest lutilisateur qui doit lui-même initialiser le téléchargement.

Les chevaux de Troie et les publiciels sont les logiciels malveillants prédominants avec respectivement 54 % et 29 % des parts, bien loin des botnet et de leurs 3 %.

Létude explique que « peu de personnes qui utilisent les sites à contenus piratés, ou dont les membres de leur famille utilisent de tels sites, réalisent quelles sont devenues la cible de logiciels malveillants. Et des logiciels malveillants impliquent bien plus quun ordinateur qui devient lent, il expose tout le monde qui lutilise (enfant, épouse, colocataire) à la possibilité dêtre la victime dun schéma criminel quelconque ». Typiquement, les risques pour les consommateurs ont été répertoriés en trois catégories :

- le vol de données : cest le problème le plus récurrent. Les chevaux de Troie comme Dyre, Zeus, Shyloc ou Ramnit ont été conçus pour voler les identifiants des victimes à grande échelle. Une fois que lutilisateur a malencontreusement téléchargé le logiciel, lattaquant récupère les identifiants de la même institution financière et les vend dans le marché noir pour un prix variant entre 2 et 135 dollars par identifiant, dépendant de la qualité. Si les kits de Trojan demandaient de grandes capacités techniques autrefois, de nos jours, il suffit que quelquun ait des connaissances basiques pour quil soit en mesure den déployer un ;

- les rançongiciels : pour recouvrer des données, les opérateurs des rançongiciels ont demandé une somme comprise entre 100 et 500 dollars, « le même montant quun service de récupération de données pourrait demander dans la plupart des villes américaines » remarque le rapport. En juin 2015, le FBI a rapporté avoir reçu des plaintes qui se chiffraient à 18 millions de perte à cause des rançongiciels sur lannée 2014 uniquement ;

- les RAT : ici lattaquant a un accès complet à lordinateur. Non seulement il peut y télécharger des logiciels, récupérer des données ou même des fichiers, mais ils peuvent également avoir accès à des périphériques comme la webcam. Le rapport note quil arrive souvent que des attaquants qui « possèdent » lordinateur dune victime en profitent pour la faire chanter après avoir pris une photo nue ou avoir saisi des documents compromettants sur son ordinateur. Dautres en profitent pour activer la webcam pour des sessions de streaming de la vie privée de la victime qui seront vendues dans les forums de voyeurs.

Mais même les annonceurs sont menacés. En 2014, Double Verify, un spécialiste de la vérification du commerce de la publicité, a observé que les sites aux contenus piratés ont des caractéristiques uniques qui les rendent idéals pour un blanchiment de trafic. Ils ont un fort trafic, mais le contenu piraté fait fuir les annonceurs premium. Aussi, les schémas de fraudes leur permettent de gagner de largent sur le dos de ces annonceurs premium à leur insu. Pour les personnes derrière les fraudes à la publicité, un site à contenu piraté offre un vase pour recueillir de précieux clics dutilisateurs. Le rapport tire la sonnette dalarme : « la prolifération de logiciels malveillants via les sites à contenus piratés, qui sest vue multipliée par trois, devrait inquiéter les annonceurs ». Pourquoi ? Parce que plus de malwares implique plus de bots, mais également plus de bloqueurs de publicités.

Le rapport chiffre à 3,3 millions de dollars le montant annuel généré par léchantillon de 229 sites de léchantillon. En faisant des projections avec les 4865 sites du GTR qui ont reçu au minimum 1000 demandes de retrait pour violation de droit dauteur lannée dernière, ils ont estimé à 70 millions de dollars le revenu annuel de ce type dactivité.

Source : résultat de la recherche (au format PDF)

Répondre avec citation

Répondre avec citation

Partager