Une ville canadienne attaquée par le ransomware LockBit. Les opérateurs exigent le paiement d'une rançon,

sous peine de divulguer les données de la ville

Les attaques de ransomwares sont en augmentation. Cette fois-ci, la petite ville de St. Marys, en Ontario, au Canada, a été ciblée. L'organisation du ransomware derrière l'attaque semble être LockBit. Jusqu'à présent, aucune rançon n'a été payée. La ville elle-même affirme que la plupart des fonctions de la ville sont toujours opérationnelles et que le personnel travaille et est toujours payé.

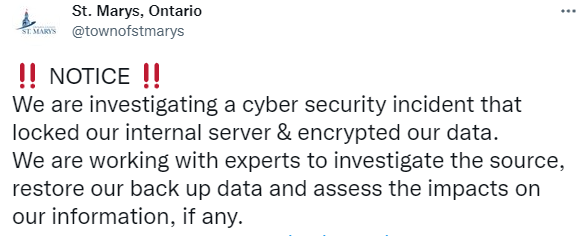

Lors de la visite du site Web officiel de la ville, les visiteurs sont accueillis par une grande boîte de dialogue rouge dans laquelle il est indiqué ceci :

« La ville de St. Marys enquête actuellement sur un incident de cybersécurité qui a verrouillé notre serveur interne et chiffré nos données. Nous travaillons en étroite collaboration avec des experts en cybersécurité pour enquêter sur la source de l'incident, restaurer nos données de sauvegarde et évaluer les impacts sur nos informations, le cas échéant ».

Capture d'écran de la page d'avis du site Web de la ville de St. Marys

« Nous avons une équipe qualifiée et compétente composée d'employés de la Ville, d'experts en cybersécurité et de conseillers juridiques qui travaillent 24 heures sur 24 pour résoudre tout problème lié à cet incident. J'ai pleinement confiance en notre équipe et je tiens à assurer au public que la protection de leur vie privée est notre priorité », a indiqué le maire, Al Strathdee, dans un communiqué de presse avec lequel les visiteurs sont accueillis après la fermeture de la grande boîte de dialogue rouge.

Toujours selon le communiqué de presse, la ville de St. Marys, malgré le fait qu'elle subisse une attaque de ransomware, a déclaré que toutes les principales fonctions de la ville marchent toujours normalement, y compris le transport en commun et le traitement de l'eau.

Ce n'est que le dernier d'une longue lignée d'organisations et de municipalités qui ont récemment été en proie à des ransomwares. Selon un rapport publié en mars de cette année, IC3, la branche du groupe de travail Internet du FBI a publié un rapport selon lequel les municipalités sont plus fréquemment ciblées et cela exerce une pression importante sur les ressources. Ce même rapport publie également quelques bonnes pratiques pour essayer de prévenir ces types de failles de sécurité et d'attaques de ransomwares. Il peut être judicieux pour les organisations et les municipalités de se renseigner, qu'elles soient aux États-Unis ou non.

Selon le site Web sur le darknet de LockBit, il semble qu'ils attendent le paiement d'une rançon, sinon les données de la ville seront divulguées, ce qui peut inclure des données sur les citoyens de la ville. Les citoyens de la ville de 7 500 habitants sont encouragés à garder un il sur le site Web de la ville de St. Marys, leur page Facebook et son fil Twitter pour plus d'informations et des mises à jour.

Recommandations du FBI

Le FBI n'encourage pas le paiement de rançons. Le paiement ne garantit pas que les fichiers seront récupérés. Cela peut également encourager les adversaires à cibler d'autres organisations, encourager d'autres acteurs criminels à se livrer à la distribution de rançongiciels et/ou à financer des activités illicites. Cependant, le FBI comprend que lorsque les victimes sont confrontées à une incapacité à fonctionner, toutes les options sont évaluées pour protéger les actionnaires, les employés et les clients. Que votre organisation décide ou non de payer la rançon, le FBI vous invite à signaler dès que possible les incidents de ransomware à votre bureau local du FBI (www.fbi.gov/contact-us/field-offices). Cela fournit au FBI des informations critiques nécessaires pour prévenir de futures attaques en identifiant et en suivant les attaquants de ransomware et en les tenant responsables en vertu de la loi américaine, lorsque cela est possible.

Le FBI encourage les agences gouvernementales locales à initier de manière proactive une planification d'urgence, dans la mesure du possible, pour la continuité opérationnelle en cas d'attaque par ransomware et si les systèmes sont inaccessibles. Par exemple, le réacheminement des communications d'urgence des centres de répartition locaux, des mécanismes de communication alternatifs pour les résidents et le personnel (si les systèmes reposent généralement sur des communications électroniques ou VoIP), ou des méthodes alternatives pour effectuer des services administratifs (tels que le paiement de factures, les rapports sur les problèmes de services publics, etc.).

En plus des éléments ci-dessus, le FBI recommande aux organisations de prendre en compte les éléments suivants*:

- Maintenez tous les systèmes d'exploitation et logiciels à jour. L'application de correctifs en temps opportun est l'une des mesures les plus efficaces et les plus rentables qu'une organisation puisse prendre pour minimiser son exposition aux menaces de cybersécurité. Vérifiez régulièrement les mises à jour logicielles et les notifications de fin de vie (EOL), et accordez la priorité à la correction des vulnérabilités exploitées connues. Dans les environnements cloud, assurez-vous que les machines virtuelles, les applications sans serveur et les bibliothèques tierces sont également régulièrement corrigées, car cela relève généralement de la responsabilité du client. Automatisez l'analyse et les tests de sécurité des logiciels lorsque cela est possible. Envisagez de mettre à niveau le matériel et les logiciels, si nécessaire, pour tirer parti des fonctionnalités de virtualisation et de sécurité fournies par le fournisseur.

- Mettez en place un programme de formation des utilisateurs et des exercices de phishing pour sensibiliser les utilisateurs aux risques de visiter des sites Web suspects, de cliquer sur des liens suspects et d'ouvrir des pièces jointes suspectes. Renforcez la réponse appropriée des utilisateurs aux e-mails de phishing et de spearphishing.

- Exigez des mots de passe forts et uniques pour tous les comptes avec des connexions par mot de passe (par exemple, compte de service, comptes d'administrateur et comptes d'administrateur de domaine). Les mots de passe ne doivent pas être réutilisés sur plusieurs comptes ou stockés sur le système auquel un adversaire peut avoir accès. Remarque : les appareils dotés de comptes d'administrateur locaux doivent mettre en uvre une politique de mot de passe, éventuellement en utilisant une solution de gestion des mots de passe qui nécessite des mots de passe forts et uniques pour chaque compte d'administrateur.

- Exigez l'authentification multifacteur (MFA) pour autant de services que possible, en particulier pour la messagerie Web, les VPN, les comptes qui accèdent aux systèmes critiques et les comptes privilégiés qui gèrent les sauvegardes.

- Maintenez des sauvegardes de données hors ligne (c'est-à-dire physiquement déconnectées) et testez régulièrement la sauvegarde et la restauration pour garantir la continuité des opérations ou au moins minimiser les temps d'arrêt potentiels dus à une attaque et vous protéger contre les pertes de données. Dans les environnements cloud, pensez à tirer parti des capacités de sauvegarde et de restauration du fournisseur de services cloud natif. Pour sécuriser davantage les sauvegardes dans le cloud, envisagez de séparer les rôles de compte pour éviter qu'un compte qui gère les sauvegardes ne soit utilisé pour refuser ou dégrader les sauvegardes si le compte est compromis.

- Assurez-vous que toutes les données de sauvegarde sont chiffrées, immuables (c'est-à-dire qu'elles ne peuvent pas être modifiées ou supprimées) et couvrent l'ensemble de l'infrastructure de données de l'organisation. Envisagez de stocker les clés de chiffrement en dehors du cloud. Les sauvegardes cloud chiffrées à l'aide d'un service de gestion de clé cloud (KMS) peuvent être affectées si l'environnement cloud est compromis.

- Si vous utilisez RDP ou d'autres services potentiellement risqués, sécurisez-les et surveillez-les de près.

Le malware Lock Bit a chiffré Windows 19 Server en seulement 4 minutes

Bien qu'il y ait beaucoup de ransomwares et de malwares, la durée et la puissance des attaques qu'ils peuvent mener en un temps limité n'ont pas été testées auparavant. C'était jusqu'à ce que Splunk teste en avril certains des ransomware les plus courants dans l'industrie des logiciels malveillants pour voir à quelle vitesse ils pouvaient chiffrer un système de 53 Go après l'avoir infecté.

Pour réaliser ce test, la société a installé Windows 10 et Windows 19 Server sur quatre ordinateurs et y a installé environ 98 561 fichiers. Elle a ensuite testé dix logiciels malveillants différents pour voir à quelle vitesse ils pouvaient chiffrer le système, et quel logiciel malveillant allait terminer son travail en combien de temps.

Le premier malware dans cette course est Lock Bit qui, sur le serveur Windows 2019, a effectué le travail en seulement 4 minutes et 9 minutes. Le temps médian a été de 5 minutes 50 secondes. Le deuxième de cette course, qui a fait son travail en seulement un temps médian de 6 minutes 34 secondes, est Babuk. Les huit autres logiciels malveillants ont fait leur travail en une heure environ, tandis que seuls deux d'entre eux, Maze et PYSA, ont dépassé la limite d'une heure.

Le temps moyen de chiffrement de l'ensemble de ces malwares était inférieur à une heure. Cela montre, en cas d'attaque réussie, à quelle vitesse votre système peut être chiffré. Cependant, les pirates prennent tout leur temps pour nettoyer votre PC. Pourquoi ? Parce que les pirates veillent à endommager autant de composants et de zones de votre système qu'ils le peuvent et à pénétrer dans autant de données qu'ils peuvent mettre la main dessus. Tout cela confirme la rapidité avec laquelle les logiciels malveillants peuvent attaquer votre système et la façon dont la technologie croissante permet à n'importe quel pirate de faire du mal à vos données.

Microsoft déploie une politique de sécurité par défaut sur Windows 11, limitant les attaques par force brute

Malgré leur ancienneté et leur simplicité, les attaques par force brute ont connu une certaine résurgence en raison des besoins actuels du lieu de travail. La pandémie de Covid-19 a contraint de nombreux employés et entreprises à adopter et à sappuyer sur diverses solutions à distance. Lévolution de la connectivité sur le lieu de travail a entraîné une forte augmentation des attaques par force brute, passant de 150 000 attaques par an à plus dun million au début de la pandémie.

En effet, lors de l'édition 2022 de la conférence sur la sécurité RSA qui a eu lieu en février, l'agent spécial du FBI Joel DeCapua a déclaré que le protocole Windows Remote Desktop Protocol (RDP) est la méthode la plus courante utilisée par les attaquants de ransomware pour accéder à un réseau avant de déployer le ransomware. « RDP représente toujours 70 à 80 % de la base initiale utilisée par les acteurs du ransomware », a déclaré DeCapua dans son discours. Par conséquent, si vous utilisez RDP dans votre organisation, il est recommandé d'utiliser l'authentification au niveau du réseau (NLA), qui oblige les clients à s'authentifier auprès du réseau avant de se connecter au serveur de bureau à distance. Cette disposition améliore la sécurité car elle ne permet pas à l'attaquant d'accéder à un serveur RDP tant qu'il n'est pas authentifié et offre ainsi une meilleure protection contre les exploits de pré-authentification. Il est également suggéré d'utiliser des mots de passe uniques et complexes pour vos comptes RDP.

C'est dans ce contexte que Microsoft a introduit une politique de sécurité dans Windows 11 qui rend beaucoup plus difficile l'utilisation d'attaques par force brute pour déchiffrer les mots de passe. Par le biais de David Weston, vice-président de Microsoft en charge de la sécurité du système dexploitation et des offres entreprises, l'entreprise a annoncé lactivation, par défaut, dans Windows 11, dune règle susceptible de ralentir significativement les attaques en force brute contre les services de déport daffichage (RDP). Pour mémoire, Remote Desktop Protocol (RDP) est un protocole qui permet à un utilisateur de se connecter sur un serveur exécutant Microsoft Terminal Services. Des clients existent pour la quasi-totalité des versions de Windows, et pour d'autres systèmes d'exploitation, comme les systèmes GNU/Linux.

Sources : Communiqué de presse de la mairie, compte twitter de la mairie, rapport du FBI

Et vous ?

Quelle lecture faites-vous de la situation ?

Que pensez-vous des recommandations du FBI ?

Voir aussi :

Un ransomware crypte l'ensemble du réseau du ministère de la Justice de l'Afrique du Sud, rendant tous les services électroniques indisponibles en interne et pour le public

Le malware Lock Bit a chiffré Windows 19 Server en seulement 4 minutes : le temps moyen de chiffrement des systèmes par les malwares est désormais inférieur à une heure selon Splunk

Le ransomware "Hive" chiffre désormais les systèmes Linux et FreeBSD, mais cette variante du ransomware est encore boguée et ne fonctionne pas toujours

Windows 11 : Microsoft déploie une politique de sécurité par défaut limitant les attaques par force brute, une technique utilisée entre autres par les ransomwares pour infiltrer les systèmes

Les attaquants de ransomware n'ont désormais besoin que de trois jours après l'accès initial pour mener l'attaque, une diminution massive de 94 % de la durée de mise en uvre par rapport à 2019

Répondre avec citation

Répondre avec citation

Partager