Rançongiciels en tant que service : quand les cybercriminels deviennent des entreprises,

les testeurs de logiciels, développeurs, hébergeurs deviennent malhonnêtes et douteux

Abnormal Security, une société de sécurité du courrier électronique qui protège les entreprises et les organisations contre les attaques ciblées par courrier électronique a découvert cet été que le personnel de certains de ses clients recevait des courriels les invitant à installer un rançongiciel sur un ordinateur de l'entreprise en échange d'une part de 1 million de dollars de « bénéfices ».

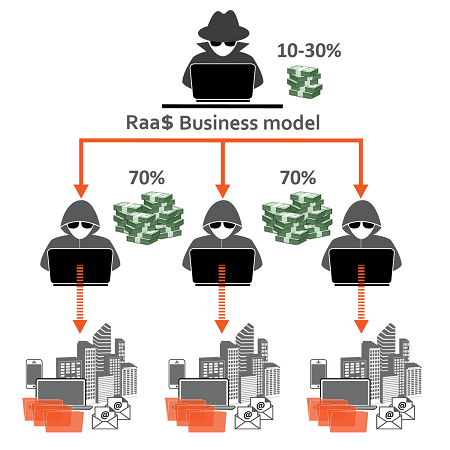

Dans de nombreux cas, lécosystème du business tourne sur un modèle d'affiliation, les développeurs prenant une part de la rançon en plus du paiement mensuel, généralement de l'ordre de 20 à 50 %. Les affiliés sont soutenus tout au long du processus de mise en place d'une attaque. « Beaucoup de personnes à l'origine des rançongiciels sont de simples personnes qui ont de l'expérience dans le domaine de la sécurité informatique et décident d'essayer de gagner de l'argent de cette manière », explique Marijus Briedis, directeur technique chez NordVPN. Cette tendance a été accélérée par le COVID-19 lorsque les gens ont été contraints de rester chez eux ».

Cependant, selon Jamie Collier, consultant en cybermenace chez Mandiant Threat Intelligence de FireEye, l'évolution des développeurs de rançongiciels vers des structures professionnelles d'entreprise a également entraîné d'autres changements. Cela n'a pas nécessairement conduit à l'implication d'un grand nombre d'acteurs peu sophistiqués, mais a également permis un niveau de spécialisation plus profond, comme la compromission de la chaîne d'approvisionnement ou l'exploitation de vulnérabilités de type zero-day, par exemple.

Comme ces filiales et ces différentes entités sont impliquées, il n'est pas nécessaire de maîtriser toutes les étapes du cycle de vie de l'attaque. Par conséquent, les groupes de rançongiciel recrutent des experts dans tous les aspects de l'activité, des pen-testers qui peuvent obtenir un accès initial aux systèmes aux négociateurs de rançons.

« L'économie du Ransomware-as-a-service (RaaS) suit une chaîne de valeur bien orchestrée qui part d'un chercheur de vulnérabilités qui identifie et vend des vulnérabilités de type zero-day aux développeurs qui créent des logiciels malveillants pour tirer parti des vulnérabilités et aux vendeurs ou distributeurs qui font du marketing et des ventes sur les offres RaaS du marché noir », explique George Papamargaritis, directeur MSS chez Obrela Security Industries.

Les hébergeurs véreux, les intermédiaires qui font des opérations de blanchiment de bitcoins et proposent des bitcoins aux échangeurs de devises, font également partie de la chaîne de valeur. Et les opérateurs de botnet sont également recherchés : les chercheurs de la société de sécurité Kela citent une offre d'emploi sur le marché noir recherchant quelqu'un capable de gérer deux à trois bots par jour, promettant un travail constant jusqu'à la fin de l'année ainsi que des primes fixes et 10 % du bénéfice éventuel.

Le recrutement serait une affaire très organisée

« Souvent, vous devez fournir des preuves de votre authenticité, que vous ayez déjà été actif dans l'espace ou que vous soyez prêt à mettre en avant vos intérêts et votre engagement pour entrer dans des groupes fermés », explique M. Collier. « Il y a donc beaucoup de barrières pour empêcher quiconque de s'impliquer juste pour le plaisir de le faire ou d'ailleurs, pour empêcher les forces de l'ordre de s'impliquer. »

Pendant ce temps, les groupes RaaS trouvent de nouveaux moyens de gagner de l'argent. Plutôt que de simplement choffrer les données et d'exiger une rançon pour la clé de déchiffrement, ils exfiltrent les données avant de les chiffrer, puis menacent de les divulguer ou de les publier, de sorte que même les organisations disposant de bonnes sauvegardes peuvent être menacées.

Des groupes comme REvil et Maze ont connu un succès fou en monétisant les données exfiltrées de leurs victimes. « Ces groupes, qui au départ n'opéraient qu'en verrouillant les fichiers, ont découvert qu'il pouvait être encore plus lucratif d'extorquer une rançon en échange de la non publication des données divulguées », explique Dean Ferrando, ingénieur système principal chez Tripwire. Et cette « double extorsion » se transforme parfois en triple extorsion, précise-t-il : « dans certains cas, les groupes affirment avoir organisé des ventes à des tiers intéressés lorsque les propriétaires initiaux des données refusaient de payer. »

Les cybercriminels ont même mis en place des programmes de fidélisation et des systèmes de remise allant de 5 à 30 % de réduction pour les achats en gros, explique Briedis. Le marché noir du web est exactement comme Wall Street. Plus les dommages que les données vendues peuvent infliger sont élevés, plus elles sont chères. » À l'heure actuelle, les groupes de rançongiciels semblent être dans un état d'évolution extraordinaire.

Après avoir subi les foudres des forces de l'ordre à la suite de l'attaque de Colonial Pipeline en mai, DarkSide a semblé disparaître, tout comme REvil après une attaque très médiatisée contre le fournisseur de logiciels de gestion informatique Kaseya. Peu de temps après, un nouveau groupe appelé BlackMatter est apparu, qui, selon les chercheurs en sécurité, a des liens avec les deux groupes.

BlackMatter semble utiliser une structure financière et des souches de rançongiciels similaires à celles de REvil, et a recruté des affiliés tout l'été. Il a publié des annonces entre 3 000 et 100 000 dollars pour l'accès à des réseaux d'entreprises de grande valeur, dont le chiffre d'affaires est d'au moins 100 millions de dollars par an, aux États-Unis, au Royaume-Uni, au Canada ou en Australie.

Source : Abnormal security

Et vous ?

Que pensez-vous des rançongiciels en tant que service ?

Seriez-vous prêt à mettre votre compétence au service des cybercriminels pour un salaire confortable ?

Voir aussi :

Les employés de bureau comprennent le risque lié à la cybercriminalité mais ne changent pas leur comportement, 12 % des victimes ne prennent pas la sécurité plus au sérieux, selon BlueFort Security

Trois Américains, dont un actuel cadre d'ExpressVPN, reconnaissent leur implication dans des activités de cyberspionnage pour les Émirats arabes unis, Edward Snowden lance l'alerte contre ExpressVPN

Le travail à distance requiert un changement de mentalité en matière de sécurité, 60 % des personnes interrogées s'appuient encore sur des outils de sécurité traditionnels, selon une enquête de Thales

Les incidents de sécurité sont plus nombreux et les délais de réparation plus longs dans le secteur de l'éducation, seuls 34 % des vulnérabilités critiques sont corrigées, selon NTT

Répondre avec citation

Répondre avec citation

Partager