Le ransomware Popcorn Time déchiffre vos fichiers à condition d'infecter au moins deux autres personnes

en partageant un lien

Des chercheurs en sécurité de Malware Hunter ont découvert un nouveau type de ransomware en développement baptisé Popcorn Time et particulièrement différent des ransomwares déjà découverts à ce jour.

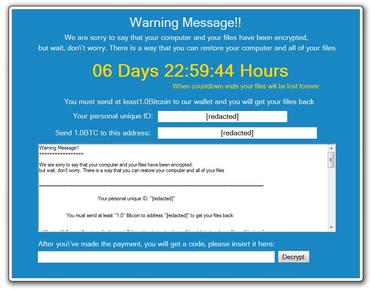

Il convient de rappeler que le fonctionnement habituel des ransomwares consiste à infecter l'ordinateur d'un internaute afin de chiffrer ses données et d'en empêcher l'accès. Cela fait, le ransomware demande à l'utilisateur infecté de verser aux cybercriminels une certaine somme afin d'obtenir la clé de déchiffrement de ses données.

Dans le cas de Popcorn Time, une fois que la machine cible est infectée, il va vérifier la présence de certains fichiers confirmant que le chiffrement de l'ordinateur s'est bien passé. D'après les chercheurs, le ransomware est capable de chiffrer tous les fichiers présents dans les dossiers Mes documents, Mes images, Ma musique, et sur le bureau ; soit des centaines d'extensions différentes.

Quand un fichier est chiffré, il aura l'extension .filock en plus de son extension initiale. Donc, un fichier nommé test.jpg sera chiffré comme test.jpg.filock.

Popcorn Time, en plus de demander le paiement d'un bitcoin soit l'équivalent de 780 dollars, offre une solution alternative aux utilisateurs infectés afin de leur permettre de déchiffrer leurs fichiers. Cette alternative consiste, pour l'utilisateur infecté, à partager un lien avec au moins deux autres personnes afin de leur transférer le malware. En faisant cela, l'utilisateur peut s'attendre à obtenir une clé de déchiffrement de ses fichiers et dossiers infectés.

Pour chiffrer les fichiers et les dossiers, le nouveau ransomware Popcorn Time se sert d'un faux logiciel pour s'installer sur la machine cible. Malware Hunter affirme également que ce ransomware utilise le chiffrement AES-256 pour verrouiller les données. L'utilisateur dont les données sont chiffrées disposera de six (6) jours pour s'acquitter de la rançon demandée par les pirates. À défaut de pouvoir payer cette rançon avant que la date d'échéance n'arrive, il devra obligatoirement procéder au transfert du malware à deux autres utilisateurs qui devront payer une fois que leurs fichiers seront chiffrés. C'est après que les autres auront fini de payer que les pirates enverront gratuitement la clé de déchiffrement à l'utilisateur initialement infecté.

Pour empirer les choses, un code inachevé est intégré dans le ransomware. Ce dernier devrait permettre l'identification d'un utilisateur qui aura saisi quatre (4) fois une mauvaise clé de déchiffrement. Pour ces derniers, la suppression des fichiers débutera dès la quatrième tentative sans succès et l'utilisateur dispose d'un délai de 2h à partir de ce moment pour faire le paiement.

Selon le communiqué, les cybercriminels seraient des étudiants en informatique d'origine syrienne et se servent du ransomware Popcorn Time pour survivre, notamment gagner de l'argent en vue d'acheter de la nourriture, des médicaments, etc.

Source : bleepingcomputer

Et vous ?

Que pensez-vous de la stratégie de Popcorn Time ?

Voir aussi :

ESET découvre un nouveau kit d'exploit baptisé Stegano qui permet de cacher du code malveillant dans les images des bannières de publicité

Répondre avec citation

Répondre avec citation

Partager