Un malware prend des photos compromettantes et fait du chantage à la victime

Pour lui soutirer des informations sensibles sur son entreprise

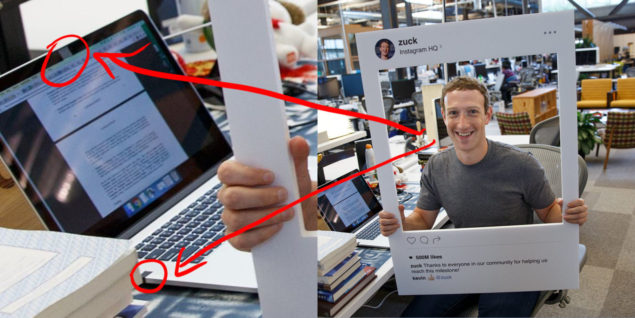

Diskin Advanced Technologies (DAT), un spécialiste en sécurité, a découvert un malware baptisé Delilah qui se sert de la webcam pour prendre des photos des moindres faits et gestes de l'utilisateur du PC. Le hacker va ensuite exploiter ces photos pour extorquer des fonds ou pour faire du chantage afin dobtenir des données professionnelles. Il va sans dire que de par son mode daction, les cibles de ce logiciel malveillant sont bien étudiées.

Le malware infecte les PC par le biais de téléchargements sur des sites de jeux et des sites pour adultes. Il se sert de la webcam pour prendre des photos de l'utilisateur à son insu et les envoie ensuite au hacker en temps réel. De par le volume des photos enregistrées et envoyées par la webcam, il arrive que laffichage soit bloqué pendant plus de dix secondes. Il arrive aussi que des messages derreur saffichent quand lutilisateur souhaite utiliser la webcam.

Les photos compromettantes peuvent ensuite être utilisées par un hacker pour faire chanter la victime et lobliger à lui fournir des données concernant son employeur et son lieu de travail. Pour ce faire, il utilise des techniques d'ingénierie sociale. Il se pourrait aussi que le hacker verrouille à distance le PC de la victime et demande ensuite une rançon pour pouvoir le débloquer. Pour donner des instructions à la victime, le hacker peut avoir recours soit à un réseau virtuel privé (VPN) soit au réseau Tor. Par ailleurs, il demanderait aussi à la victime de supprimer totalement lhistorique de navigation, ne laissant ainsi aucune trace de son intrusion sur le réseau de lorganisation.

Selon la DAT, le malware Delilah ne serait proposé pour le moment quà un groupe fermé de hackers. Son mode daction nécessite une grande implication humaine. En effet, il doit commencer par identifier la victime qui serait susceptible davoir accès aux informations sensibles de lorganisation cible. Le hacker doit aussi analyser une à une les photos afin de trouver limage compromettante qui sera utilisée contre la victime.

Source : Blog Gartner

Et vous ?

Quen pensez-vous ?

Voir aussi :

Ranscam : un ransomware qui efface les données des victimes, même en cas de paiement de la rançon

Les bots sont responsables de 49 % du trafic internet mondial ils sont pour la plupart des bots malicieux dédiés au cybercrime

Répondre avec citation

Répondre avec citation

Partager