Une I.A. peut identifier les saisies au clavier par le simple son de votre frappe et voler des informations avec une précision de 95 %, selon une nouvelle étude.

Les utilisateurs d'ordinateurs portables risquent de se faire voler des informations sensibles, notamment des messages privés, des mots de passe et des numéros de cartes de crédit, simplement en tapant sur leur clavier. Un nouvel article rédigé par une équipe de chercheurs d'universités britanniques montre que l'intelligence artificielle peut identifier les frappes de touches par le seul son avec une précision de 95 %. Et comme la technologie continue de se développer rapidement, les attaques de ce type deviendront de plus en plus sophistiquées.

Dans cette étude, les expérimentateurs ont correctement identifié les frappes sur un MacBook Pro grâce à l'enregistrement d'un téléphone proche dans 95 % des cas, et grâce à l'enregistrement d'un appel Zoom dans 93 % des cas.

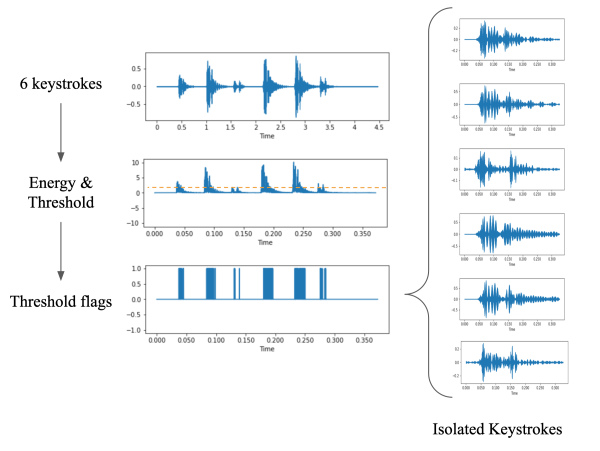

Le document de recherche décrit en détail ce qu'il appelle les "attaques par canal latéral acoustique", dans lesquelles un tiers malveillant utilise un dispositif secondaire, comme un téléphone portable placé à côté d'un ordinateur portable ou un microphone non mis en sourdine sur un logiciel de vidéoconférence tel que Zoom, pour enregistrer le son de la frappe. Le tiers transmet ensuite l'enregistrement à une I.A. de Deep learning formée pour reconnaître le son des touches pressées afin de déchiffrer exactement ce qui a été tapé.Avec les récents développements en matière de Deep learning (DL), l'omniprésence des microphones et l'augmentation des services en ligne via des appareils personnels, les attaques par canal latéral acoustique représentent plus que jamais une menace pour les claviers. Cet article présente une mise en uvre pratique d'un modèle d'apprentissage profond de pointe afin de classer les frappes de clavier d'ordinateur portable, en utilisant le microphone intégré d'un smartphone. Entraîné sur des frappes enregistrées par un téléphone voisin, le classificateur a atteint une précision de 95 %, la plus haute précision observée sans l'utilisation d'un modèle de langage. Lorsqu'il est entraîné sur des frappes enregistrées à l'aide du logiciel de vidéoconférence Zoom, le classificateur a atteint une précision de 93 %, un nouveau record pour ce support. Nos résultats prouvent l'utilité de ces attaques par canal latéral à l'aide d'équipements et d'algorithmes disponibles sur le marché. Nous discutons d'une série de méthodes d'atténuation pour protéger les utilisateurs contre ces séries d'attaques.

Le Deep learning est un sous-ensemble de l'apprentissage automatique dans lequel on apprend aux ordinateurs à traiter les données d'une manière similaire à celle du cerveau humain, c'est-à-dire en utilisant un "réseau neuronal" multicouche pour "apprendre" à partir de grandes quantités de données et produire avec précision des idées et des prédictions. Les modèles de Deep learning peuvent reconnaître des modèles dans des images, des textes, des sons et d'autres données. Ce type d'IA est présent dans les produits de tous les jours, comme les assistants numériques tels qu'Alexa d'Amazon et les télécommandes de télévision à commande vocale, ainsi que dans des technologies plus récentes telles que les voitures autonomes.

"Avec les récents développements dans la performance (et l'accès) des microphones et des modèles DL, la faisabilité d'une attaque acoustique sur les claviers commence à être probable", indique l'article.

L'article, publié le 3 août, a été rédigé par Joshua Harrison, un ingénieur en développement de logiciels chez Amazon qui a récemment obtenu une maîtrise en ingénierie de l'université de Durham, ainsi que par Ehsan Toreini, maître de conférences à l'université du Surrey, et Maryam Mehrenzhad, maître de conférences à l'université Royal Holloway de Londres.

Source : A Practical Deep Learning-Based Acoustic Side Channel Attack on Keyboards

Et vous ?

Pensez-vous que cette étude est crédible ou pertinente ?

Quel est votre avis sur cette IA ? Est-elle réellement une nouvelle menace pour la cybersécurité ?

Voir aussi :

Une chanson de Janet Jackson a été reconnue comme étant une vulnérabilité de cybersécurité

Sa lecture faisait planter certains ordinateurs à l'époque de Windows XP

Microsoft dévoile Security Copilot, un assistant de cybersécurité doté d'une IA,

Pour lutter contre les cyber-menaces

Une enquête révèle que des employés du Pentagone installent des applications de rencontre et des jeux sur des téléphones fournis par le gouvernement,

Ce qui pose des risques de sécurité nationale

Répondre avec citation

Répondre avec citation

Partager