56 % des professionnels de la sécurité informatique admettent que leurs infrastructures présentent des lacunes,

selon une étude de Ponemon Institute

Dans un rapport basé sur des recherches effectuées par le Ponemon Institute et publié par AttackIQ, des chercheurs révèlent que 56 % des professionnels de la sécurité informatique reconnaissent que leur système de sécurité présente des lacunes et 63 % évoquent un manque de communication entre les responsables de sécurité informatique et la direction de l'entreprise. Fondé en 2002 par Larry Ponemon et Susan Jayson, le Ponemon Institute mène des recherches sur la protection des données et les nouvelles technologies de l'information.

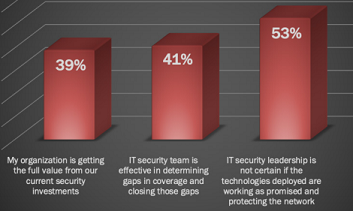

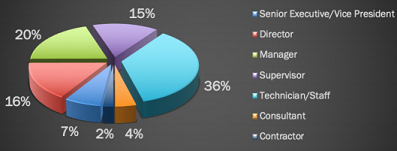

Lenquête menée par lorganisation mère du Responsible Management (RIM) Council dont les membres sont des défenseurs de la confidentialité et de la protection des données dans leurs organisations a porté sur une population denviron 570 personnes spécialisées en informatique. L'étude révèle que la plupart des entreprises n'utilisent pas des solutions automatisées pour déterminer les lacunes dans leur infrastructure et seules 41 % des personnes interrogées déclarent détenir des compétences pour déterminer efficacement les faiblesses en matière de sécurité informatique dans leur organisation. En outre, 53 % des experts informaticiens avouent qu'ils ne savent pas comment les outils de cybersécurité déployés dans leur environnement fonctionnent.

Les entreprises dépensent en moyenne 18,4 millions de dollars par an en cybersécurité, mais les atteintes à la protection des données continuent d'augmenter. 70 % des personnes interrogées lors de cette enquête évoquent les raisons suivantes :

- la compétence des Hackers ;

- le manque de personnel qualifié en sécurité informatique ;

- la complexité et l'évolution des surfaces d'attaque.

En outre, seulement 25 % des personnes interrogées affirment que l'équipe de sécurité informatique est en mesure d'intervenir en cas d'incidents de sécurité dans un délai d'un jour. Alors que 40 % des personnes interrogées ont déclaré ne pas quantifier et suivre la posture de sécurité de l'entreprise, 63 % déclarent que leur département de sécurité informatique a besoin de plus d'outils de contrôle pour améliorer la capacité à communiquer efficacement avec la hiérarchie de l'entreprise. Même parmi ceux qui ont un programme abouti, seuls 39 % rapportent les résultats aux chefs d'entreprise.

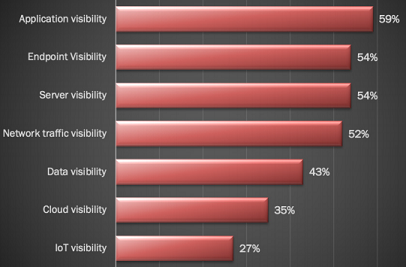

« Les violations de données et autres incidents de sécurité continuent de nuire aux entreprises, il convient d'adopter une approche proactive pour assurer une sécurité renforcée », a déclaré Brett Galloway, PDG d'AttackIQ. « Grâce à cette étude, nous savons que près de la moitié des entreprises ne quantifient pas et ne suivent pas leur posture de sécurité informatique. » Selon les conclusions du rapport, la complexité peut porter préjudice aux entreprises dans la prévention des violations de données. Les violations de données surviennent quelques fois à cause d'un manque de visibilité sur l'infrastructure de sécurité informatique. Seulement 35 % des personnes interrogées affirment avoir confiance aux dispositifs cloud et dInternet des objets.

Les prévisions annoncées par Ponemon Institute indiquent que la plupart des organisations augmenteront leur budget de sécurité informatique au cours des 12 prochains mois. Aussi, 58 % des personnes interrogées affirment que leurs organisations augmenteront leur budget de sécurité informatique de 14 % en moyenne. La plupart des fonds seront alloués à l'amélioration, à la gestion et à la maintenance des outils de détection des menaces.

Source : attackiq

Et vous ?

Quel est votre avis sur le sujet ?

Comment comprendre que malgré les investissements effectués par les entreprises, les atteintes à la protection des données continuent d'augmenter ?

Quelles peuvent être selon vous les conséquences d'un manque de communication entre les responsables de la sécurité informatique et le top management de lentreprise ?

Voir aussi :

Les violations de données ont exposé 2,8 milliards d'informations personnelles en 2018, selon ForgeRock

Vie privée : 64 % des organisations estiment avoir subi une attaque par accès privilégié, selon BeyondTrust

Zanzibar : le système d'autorisation global et cohérent de Google, qui améliore l'exactitude et la fiabilité des contrôles d'accès

Répondre avec citation

Répondre avec citation

Partager