Le nombre de logiciels malveillants visant au minage de crypto-monnaie a augmenté de 629 % au 1T18,

d'après un rapport de McAfee

Le cryptojacking, qui consiste à utiliser secrètement les ressources de votre dispositif pour miner de la cryptomonnaie, a commencé progressivement à se déployer comme une alternative aux rémunérations issues de la publicité.

Lidée du cryptojacking est née en mi-septembre lorsque CoinHive a proposé un script pour le minage de cryptomonnaies (monero en l'occurrence). Parmi les sites Web qui lont adopté, figure The Pirate Bay, le site de partage P2P, qui sest appuyé sur les ressources de ses utilisateurs comme moyen alternatif de financement. Parmi dautres mainstreams qui ont fait appel au cryptojacking figurent également la chaîne de télévision Showtime et le site officiel de la star du Real Madrid, Cristiano Ronaldo, qui avaient déployé le script de CoinHive sans en avertir leurs utilisateurs.

Les semaines qui ont suivi ont vu se multiplier sur le Web des imitateurs de CoinHive. Selon une étude dAdguard sur le sujet publiée en fin octobre, plus de 220 sites parmi ceux qui figurent dans le top 100 000 dAlexa utilisent déjà ce genre de script. Étant des sites populaires, le nombre des utilisateurs affectés est plutôt impressionnant : le cabinet parle dun trafic combiné de 500 millions de personnes. En trois semaines, ces sites ont pu générer 43 000 dollars de recette sans pour autant avoir investi le moindre centime : « Combien d'argent font ces sites Web ? Nous estimons leur bénéfice commun à plus de 43 000 $ US. Encore une fois, pour l'instant, ce ne sont pas des millions, mais cet argent a été versé en trois semaines à un coût presque nul. »

La tendance nest pas prête de changer

McAfee a publié son rapport McAfee Labs sur les menaces de juin 2018, examinant la croissance et les tendances des nouveaux logiciels malveillants, ransomwares et autres menaces au premier trimestre 2018. McAfee Labs a détecté en moyenne cinq nouveaux échantillons de menaces toutes les secondes, parmi lesquelles la croissance du cryptojacking et d'autres logiciels malveillants de minage crypto-monnaie, et des campagnes notables démontrant une volonté délibérée d'améliorer techniquement les attaques les plus sophistiquées de 2017.

« Il y a eu de nouvelles révélations ce trimestre concernant les campagnes complexes de cyberattaques des Etats-nations visant les utilisateurs et les systèmes d'entreprise dans le monde entier », a déclaré Raj Samani, de McAfee. « Les acteurs malveillants ont démontré un niveau remarquable d'agilité technique et d'innovation dans les outils et les tactiques. Les criminels ont continué d'adopter le minage de crypto-monnaie pour monétiser facilement leur activité criminelle »

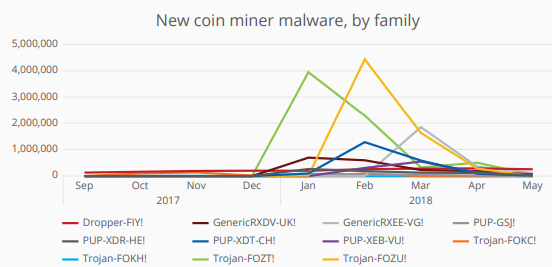

Les cybercriminels ont étendu leurs opérations dans les campagnes de cryptojacking. Cette catégorie de logiciels malveillants utilisés pour le minage de crypto-monnaie a connu une croissance impressionnante de 629% au premier trimestre de 2018, passant d'environ 400 000 échantillons connus au quatrième trimestre 2017 à plus de 2,9 millions. Cela donne à penser que les cybercriminels continuent d'attiser les clients simplement en infectant les systèmes des utilisateurs et en collectant des paiements sans avoir à compter sur des tiers pour monétiser leurs crimes.

« Les cybercriminels se tourneront vers des activités criminelles qui maximisent leurs profits », a déclaré Steve Grobman, directeur de la technologie chez McAfee. « Au cours des derniers trimestres, nous avons assisté à un virage vers le rançongiciel à cause du vol de données, car le ransomware permet dêtre plus efficace. Avec la hausse de la valeur des cryptomonnaies, les forces du marché poussent les criminels à s'intéresser davantage au cryptojacking et au vol de crypto-monnaie. La cybercriminalité est une affaire, et les forces du marché continueront de façonner les vecteurs où les adversaires vont concentr leurs efforts »

Campagnes de vol de Bitcoin

Le groupe de cybercriminalité Lazarus a lancé une campagne d'hameçonnage hautement sophistiquée, baptisée Bitcoin-Healing, HaoBao, ciblant les organisations financières mondiales et les utilisateurs de Bitcoin. Lorsque les destinataires ouvrent des pièces jointes malveillantes, un implant recherche l'activité Bitcoin et établit un implant pour la collecte de données persistantes et l'extraction cryptographique.

Gold Dragon : Attaques contre la Corée du Sud

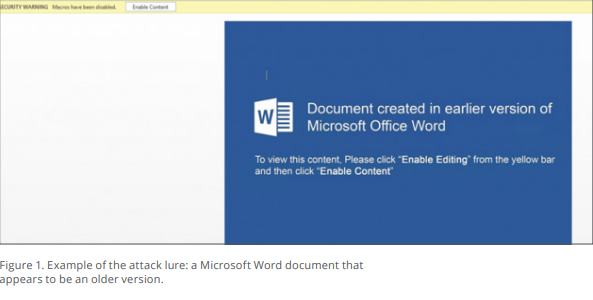

En janvier, McAfee Advanced Threat Research a rapporté une attaque ciblant des organisations impliquées dans les Jeux olympiques d'hiver de Pyeongchang en Corée du Sud. L'attaque a été exécutée via une pièce jointe Microsoft Word contenant un script d'implant PowerShell caché. Le script a été intégré dans un fichier image et exécuté à partir d'un serveur distant. Baptisé Gold Dragon, l'implant téléchargé chiffrait les données volées, envoyait les données aux serveurs de commande et de contrôle des pirates, effectuait des fonctions de reconnaissance et surveillait les solutions anti-malware pour les contourner.

Hidden Cobra : GhostSecret et Bankshot

L'opération GhostSecret ciblait les secteurs de la santé, des finances, du divertissement et des télécommunications. L'opération GhostSecret serait associée au groupe international de cybercriminalité connu sous le nom de Hidden Cobra. La campagne, qui utilise une série d'implants pour s'approprier des données provenant de systèmes infectés, est également caractérisée par sa capacité à échapper à la détection et à donner de fausses pistes aux enquêteurs. La dernière version de GhostSecret de Bankshot utilise un exploit Adobe Flash intégré pour permettre l'exécution des implants. Il incorpore également des éléments du logiciel malveillant Destover, qui a été utilisé lors de l'attaque de Sony Pictures en 2014, et l'implant Proxysvc, un implant précédemment non documenté qui n'a pas été détecté depuis la mi-2017.

Incidents de sécurité par industrie

McAfee Labs a recensé 313 incidents de sécurité publiés au premier trimestre 2018, soit une augmentation de 41% par rapport au quatrième trimestre. Les incidents impliquant plusieurs secteurs (37) et ceux ciblant plusieurs régions (120) ont été les principaux types d'incidents au premier trimestre.

- Soins de santé : les incidents déclarés dans les soins de santé ont augmenté de 47%. Les cybercriminels ont continué à cibler le secteur avec le ransomware SAMSA et il y avait de nombreux cas dans lesquels les hôpitaux ont été contraints de payer les criminels.

- Éducation : les incidents d'attaques contre le secteur de l'éducation ont augmenté de 40%, les rançongiciels étant les principaux responsables des attaques contre les écoles et les institutions connexes.

- La finance : les incidents révélés ont augmenté de 39%, ce qui inclut des attaques continues contre le système bancaire SWIFT. Ces attaques n'étaient pas toujours spécifiques à une région, comme ce fut le cas les années précédentes, mais McAfee a identifié des activités en Russie et des efforts de reconnaissance en Turquie et en Amérique du Sud.

Autre activité de menace au premier trimestre de 2018

Au premier trimestre 2018, McAfee Labs a enregistré, en moyenne, cinq nouveaux échantillons de logiciels malveillants par seconde, y compris des menaces présentant des développements techniques notables améliorant les dernières technologies et tactiques réussies pour déjouer les défenses de leurs cibles.

- De PowerShell à LNK : alors que les attaques de PowerShell ont ralenti malgré leurs poussées de 2017, les cybercriminels ont vu une augmentation des exploits d'autres technologies bénignes. Le nombre total de logiciels malveillants qui exploitent les capacités LNK a augmenté de 59% par rapport au trimestre précédent ;

- De Locky à Gandcrab : bien que la croissance des nouveaux rançongiciels ait ralenti de 32% au premier trimestre de 2018, la souche de Gandcrab a infecté environ 50 000 systèmes au cours des trois premières semaines du trimestre, supplantant le ransomware Locky comme leader des rançongiciels du trimestre. Gandcrab utilise de nouvelles méthodes criminelles, telles que la transaction des paiements de rançon via la crypto-monnaie Dash plutôt que via Bitcoin ;

- Malware : le nombre total d'échantillons de logiciels malveillants a augmenté de 37% au cours des quatre derniers trimestres et se chiffre désormais à plus de 734 millions d'échantillons ;

- Logiciel malveillant mobile : le nombre total d'échantillons de logiciels malveillants connus a augmenté de 42% au cours des quatre derniers trimestres. Les infections globales des appareils mobiles ont diminué de 2%; L'Afrique a enregistré le taux le plus élevé, à 15%.

Source : rapport (au format PDF)

Voir aussi :

Près d'un milliard d'internautes sont désormais exposés au cryptojacking, d'après les statistiques d'AdGuard

Cryptojacking : l'émulateur Android Andy OS mine du bitcoin à l'insu de ses utilisateurs, peut-on vraiment faire confiance aux éditeurs de logiciels ?

Check Point publie le Top 10 des malwares qui ont été le plus actifs en avril 2018, les malwares de cryptominage ont dominé le classement

Fortinet publie un rapport sur l'écosystème des menaces informatiques au T1, les cybercriminels préfèrent le cryptojacking aux ransomwares

Cryptojacking : un nouveau cryptomineur provoque le plantage du système de ses victimes lorsqu'on le force à se fermer

Répondre avec citation

Répondre avec citation

Partager