Californie : un lycéen change ses notes après une attaque par hameçonnage

et fait désormais face à 14 chefs d'inculpation

La police de Concord, en Californie, a arrêté un adolescent plus tôt cette semaine et lui a imputé 14 chefs d'inculpation après avoir découvert que le lycéen avait lancé une campagne d'hameçonnage visant les enseignants afin de leur voler leurs mots de passe et changer ses notes.

Le lycéen de 16 ans, dont le nom n'a pas été dévoilé étant donné qu'il est mineur, a été arrêté mercredi à la suite d'une enquête menée par les autorités locales, avec l'aide d'un groupe de travail du comté de Contra Costa et des services secrets américains.

Les rapports du piratage ont commencé à se répandre dans la police il y a deux semaines, lorsque les enseignants du district scolaire unifié de Mount Diablo ont commencé à recevoir des courriels suspects dans leur boîte de réception. Ces courriels faisaient partie d'une tentative d'hameçonnage lancée par le lycéen.

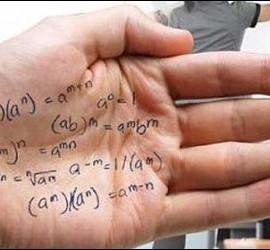

Les messages électroniques contenaient un lien qui pointait vers un site Web factice, monté par le lycéen, qui ressemblait au portail de l'école. Si un enseignant cliquait sur le lien, il était alors dirigé vers le site qui l'invitait à entrer ses identifiants, données que le site enregistrerait et dont le lycéen pourrait alors se servir afin de détourner le compte de l'enseignant.

La police a signalé qu'au moins un enseignant a entré les informations, ce qui a permis au lycéen d'accéder au réseau informatique du district scolaire unifié de Mount Diablo et, à son tour, au système de notation de l'école.

Une fois dans le système, il a entrepris de modifier ses notes. La police a déclaré à KTVU qu'il avait également changé les notes de 10 ou 15 autres lycéens, certainement pour brouiller les pistes. Dans certains cas, il a élevé les notes de ses camarades de classe, dans d'autres, il les a abaissés.

Les forces de l'ordre ont obtenus des mandats pour rechercher les adresses IP associées au site dans l'e-mail d'hameçonnage. Après cela, elles ont entrepris de tracer ladresse du lycéen.

Une fois quils ont déterminé où il se trouvait, les policiers se sont présentés à son domicile avec un mandat de perquisition. Après avoir été saisi par la police, le lycéen a admis le crime. Bien entendu, il a été suspendu de son école Ygnacio Valley High School, pour le piratage.

À ABC7 News, il a déclaré que « C'était comme voler des bonbons à un bébé ». La police la relâché et il attend une date daudience, cloîtré au domicile de ses parents.

Vers une nouvelle forme de tricherie dans le milieu scolaire ?

Ce genre de situation, où les élèves se servent de la technologie pour tenter de tricher, sont de plus en plus répandues.

En octobre 2017, des responsables de l'Université du Kansas (KU) ont pris la décision de renvoyer un étudiant pour avoir installé un périphérique qui a servi de keylogger matériel et a été utilisé pour pirater le système de notation de l'école et changer ses notes. L'étudiant a utilisé les données recueillies sur l'appareil pour changer ses notes, les faisant passer de F à A. Les professeurs ont assuré que l'incident n'aurait pas été remarqué si l'étudiant n'avait pas effectué des modifications aussi flagrantes.

Pour rappel, aux États-Unis, le système de notation par les lettres est varie de A à F, A étant la meilleure note, F la plus mauvaise. Pour augmenter les précisions, il est courant de voir ces lettres accompagnées des signes + et - (comme B+ ou C-).

En mai 2017, pour un simple devoir qui consistait à écrire un code qui permettrait à un ordinateur de visiter des pages Web situées sur un autre, deux élèves de la classe de H. E. Dunsmore à l'Université de Purdue ont rendu près de 100 lignes de code identiques. Fruit du hasard ou le résultat dune tricherie ?

En examinant leur travail, Dunsmore, un ancien professeur de sciences informatiques, a vu un passage qu'il a considéré comme « l'arme du crime » :

Étant donné quils ont écrit la condition Done avec le point dexclamation dans la boucle While (en programmation, ce symbole renvoie à NON), le programme a traduit la condition en PAS VRAI, ce qui fait que tout le code dans la boucle While a été ignoré et les deux élèves ont échoué à lexercice. Dans une classe d'environ 450 étudiants, ils étaient les seuls à avoir commis cette erreur qui leur a été fatale.

Code : Sélectionner tout - Visualiser dans une fenêtre à part

2

3Boolean Done = true; While (! Done) {

« C'est une preuve assez forte que l'un a copié l'autre », a déclaré Dunsmore, assurant que plus tard, ils ont avoué la collusion.

Le rêve dune belle carrière en informatique, le leitmotiv idéal ?

Lintérêt pour les cursus en sciences informatiques est allé grandissant, boosté par des éléments comme les salaires des ingénieurs de grandes entreprises technologiques (Facebook, Google, Microsoft, etc.), les séries télévisées, un phénomène de mode ou autres. Cependant, il sest accompagné dun effet secondaire indésirable : la tricherie. Plusieurs étudiants ont déjà été attrapés après avoir emprunté du code informatique à leurs camarades ou sur Internet.

« Il y a beaucoup de discussions à ce sujet, à la fois dans le département et également dans le domaine », a déclaré Randy H. Katz, professeur au Département d'ingénierie électrique et informatique de l'Université de Californie, Berkeley, qui a découvert en un an qu'environ 100 de ses 700 étudiants dans une catégorie avaient violé la politique du cours autour du code sur la collaboration ou la copie.

Les professeurs d'informatique ont décidé de procéder par des avertissements sévères au début de chaque cours et certains dentre eux ont opté pour déployer un logiciel afin de détecter le plagiat. Cette méthode leur a permis de trouver de nombreux fraudeurs.

À l'Université Brown, plus de la moitié des 49 allégations de violations du code académique l'an dernier ont impliqué une tricherie en informatique. À Stanford, jusqu'à 20 % des étudiants dans un cours de sciences informatiques en 2015 ont été signalés pour tricherie.

Harvard nest pas en reste, puisque lécole sest distinguée négativement en automne 2016 : selon The Harvard Crimson, plus de 60 des étudiants ont été référés au conseil d'honneur de l'université, un comité qui examine les allégations de malhonnêteté scolaire, comme le plagiat et les violations du code d'honneur.

Dans les entrevues, les professeurs et les étudiants ont déclaré que les causes n'étaient pas difficiles à repérer. En effet, pour certains étudiants attirés par ces cours, il nest pas aisé de développer. La mayonnaise peut demander beaucoup de temps avant de prendre.

Source : KTVU

Et vous ?

Qu'en pensez-vous ? La tendance a-t-elle, selon-vous, augmenté ou diminué ?

Qu'est ce qui peut expliquer cette situation ?

Voir aussi :

Un étudiant renvoyé pour avoir utilisé un keylogger pour pirater le système de son école et changer ses notes, les professeurs s'inquiètent

Tandis que les classes de programmation prennent de plus en plus d'étudiants, la tricherie prend également plus de proportions

Allemagne : l'usage de keyloggers par les entreprises pour espionner leurs employés est illégal et ne peut être utilisé pour licencier un employé

USA : un étudiant reconnaît être l'auteur d'un keylogger qui a permis d'infecter 16 000 machines, il risque une peine d'emprisonnement de 10 ans

Répondre avec citation

Répondre avec citation

Partager