Le cheval de Troie Metel a permis à des malfaiteurs de transformer leur carte de crédit ordinaire

en carte de crédit illimité

Kaspersky a donné des détails sur Metel, le cheval de Troie qui comprend plus de 30 modules qui peuvent être adaptés pour infecter les ordinateurs cibles. L'un de ces modules phares permet d'annuler automatiquement une transaction faite dans un distributeur automatique peu après qu'elle ait été opérée, permettant aux malfaiteurs de retirer plusieurs fois de l'argent. Parce que le module Metel réinitialise le solde des cartes à plusieurs reprises, les malfaiteurs n'atteignent pas le seuil qui déclencherait normalement un blocage de la carte. Kaspesky a expliqué que l'année dernière, ce cheval de Troie a fait perdre à une banque russe gardée sous anonymat des millions de roubles en une seule nuit.

« En 2015, les criminels derrière Metel se sont attaqués aux banques, en particulier aux distributeurs automatiques. En combinant leur bon sens et une campagne malveillante, ces criminels ont transformé leur carte de crédit ordinaire en carte de crédit illimité. Imaginez un instant pouvoir imprimer de l'argent, mais en mieux », ont rappelé les chercheurs de Kaspersky.

Mais comment s'y sont-ils pris ? Les criminels ont successivement infecté des ordinateurs d'employés de banque soit par une technique dhameçonnage en se servant de courriels contenant des fichiers exécutables malveillants, soit en se servant de vulnérabilités du navigateur. Une fois dans le réseau, ils se sont servis d'applications légitimes pour pirater d'autres ordinateurs jusqu'à ce qu'ils parviennent à atteindre le dispositif qu'ils cherchaient (celui qui avait accès aux transactions monétaires, comme ceux des opérateurs de centre d'appel ou de l'équipe de support). Aussi, les criminels pouvaient par la suite retirer autant d'argent qu'ils le voulaient, étant limités uniquement par le montant disponible dans le distributeur automatique à ce moment-là.

« De ce que nous savons, la bande organisée est relativement petite et comporte dix personnes au maximum. Une partie de cette équipe parle le russe et nous n'avons détecté aucune infection en dehors des frontières russes. Les cybercriminels sont encore actifs et recherchent de nouvelles victimes », ont avancé les chercheurs.

Un exemple qui vient illustrer combien les attaques contre les banques deviennent de plus en plus sophistiquées au fil du temps. D'ailleurs les chercheurs ont donné deux autres illustrations de cette observation :

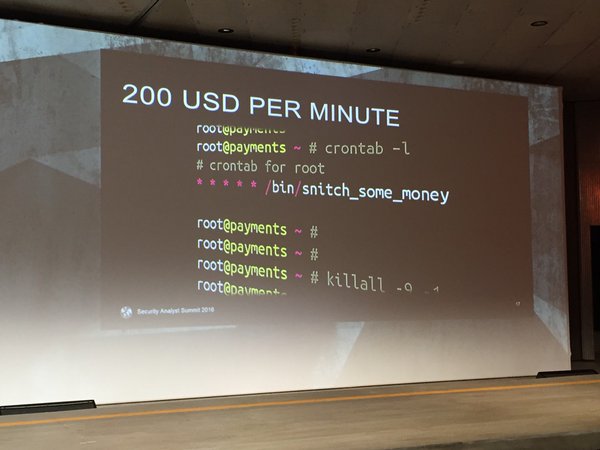

- « les criminels du groupe GCMAN sont passés par des opérations similaires sauf que, au lieu de voler des distributeurs automatiques de billets, ils ont opté pour transférer de l'argent dans des services de devises électroniques », expliquent les chercheurs. Pour pénétrer le réseau, ils se servent des techniques traditionnelles dhameçonnage (un courriel avec un objet malicieux attaché). Ils ciblent les dispositifs du côté de la comptabilité ou des ressources humaines et attendent que l'administrateur système se connecte au système. « Par la suite, les membres du GCMAN traversent littéralement le réseau de la banque jusqu'à ce qu'ils trouvent un dispositif, qui sera utilisé pour transférer silencieusement de l'argent dans différents services de devises électroniques. Dans certaines entreprises, les criminels l'ont même fait avec l'aide de logiciels légitimes ainsi que des outils de tests de pénétration comme VNC et Meterpreter ».

Ces transactions ont été faites à partir script Cron qui a automatiquement transféré de petites sommes toutes les minutes à hauteur de 200 dollars à chaque fois, ce montant représentant la limite supérieure des montants de transactions financières anonymes en Russie. Les chercheurs estiment que le groupe est constitué au maximum de deux personnes qui parlent russe ;

- le logiciel malveillant Carbanak dans sa forme évoluée : ici, lorsqu'un ordinateur est infecté, les criminels cherchent à avoir accès au compte de l'administrateur système pour voler les identifiants afin de pirater le domaine, voler de l'argent des comptes bancaires et parfois changer les données relatives au propriétaire de l'entreprise.

Les chercheurs précisent que ces trois bandes organisées sont encore en activité et auraient infecté près de 29 entreprises en Russie. Ils ont également expliqué aux administrateurs comment les attaques par hameçonnage fonctionnent et comment les éviter, pourquoi il est nécessaire de faire des mises à jour logicielles, mais également des astuces pour se protéger des chevaux de Troie.

Source : Kaspersky

Voir aussi :

Zberp : le malware qui combine les caractéristiques de Zeus et Carberp est « un monstre hybride » pour des chercheurs de Trusteer

Une variante du malware T5000 peut enregistrer des conversations Skype, subtiliser des documents ou effacer des fichiers

La face cachée des sites de torrent : une étude s'intéresse aux statistiques relatives à la distribution de malwares sur ces types de plateformes

Répondre avec citation

Répondre avec citation

Partager