F-Secure publie son rapport des menaces enregistrées au premier semestre,

les failles Java responsables de la majorité des attaques

Dans son rapport sur les menaces enregistrées pendant le premier semestre de l'année en cours, F-Secure note que Java reste le principal vecteur d'attaque sur PC via le navigateur, une sophistication croissante des menaces mobiles en particulier sur Android.

Pour l'entreprise, l'une des informations les plus notables relatives à la sécurité au début de l'année en cours est sans doute « le piratage et la violation de plusieurs géants de l'Internet (Twitter, Facebook, Apple, Microsoft) et de nombreuses autres entreprises de la Silicon Valley via une faille du SDK Dev de l'iPhone ». Baptisée « watering hole attack », cette technique consiste à exploiter un site web tiers où les employés traînent souvent au lieu de tenter une attaque directe. C'est de cette façon que Facebook et d'autres poids lourds dans l'industrie de la technologie ont vu leur sécurité mise à mal par un « exploit zero-day Java via un site développeur mobile ». F-Secure précise que ces attaques étaient ciblées et nécessitaient un travail humain, ce n'était donc pas luvre d'un quelconque logiciel.

Les attaques APT (Advanced Persistent Threat) ont elles aussi connu un développement significatif. Ce type d'attaque utilise parfois des documents PDF comme appât et installe des portes dérobées qui permettront la venue d'un malware. « Les employés d'une entreprise sont souvent visés avec des documents qui ressemblent à des rapports de conférence. Ce qui est logique puisque les rapports de conférence sont normalement dispatchés par courriels dans le cadre de pratiques standard de l'entreprise, les rendant alors faciles d'accès et de modification au hacker ». La plupart des cibles de ce type d'attaque sont le personnel militaire, l'industrie de la défense, l'aérospatiale et le secteur de l'énergie qui a « une certaine forme de contact avec l'Asie comme la Chine et l'Inde » précise le rapport.

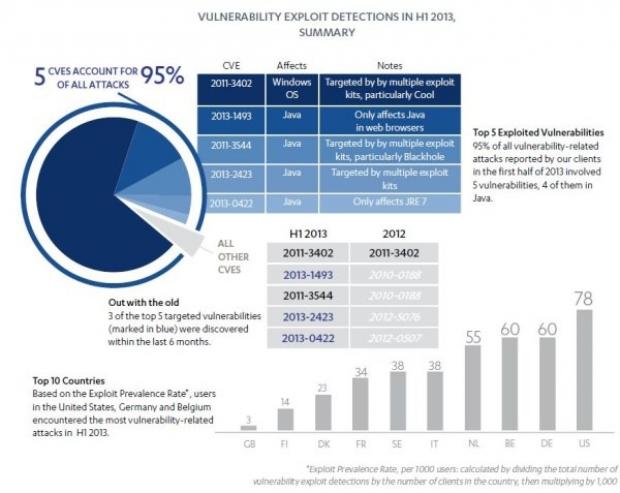

Pour ce qui est des utilisateurs ordinaires d'ordinateurs, Java représente quatre des cinq vulnérabilités les plus visées par les malwares selon le rapport. D'ailleurs F-Secure précise que ces cinq vulnérabilités comptent pour 95 % de toutes les attaques répertoriées sur le premier semestre.

A ce propos d'ailleurs des chercheurs de Zscaler ont repéré une recrudescence des attaques contre les clients des services bancaires en ligne. Le trojan Caphaw (aussi connu sous le nom de Shylock) exploite également une faille Java. Le mois passé, le malware a attaqué des clients de 24 institutions bancaires parmi lesquelles Bank of Scotland, Barclays Bank, First Direct, Santander Direkt Bank AG. Les pays qui enregistrent la plus grande activité du trojan sont la Grande-Bretagne, l'Italie, le Danemark et la Turquie.

Le cheval de Troie s'accroche dans les processus de navigation des victimes avant d'utiliser un certificat SSL auto-signé pour passer sous le radar des scanners de sécurité des terminaux.

Source : rapport F-Secure (au format PDF), billet Blog Zscaler

Et vous ?

Qu'en pensez-vous ?

Répondre avec citation

Répondre avec citation

Partager