Bonjour,

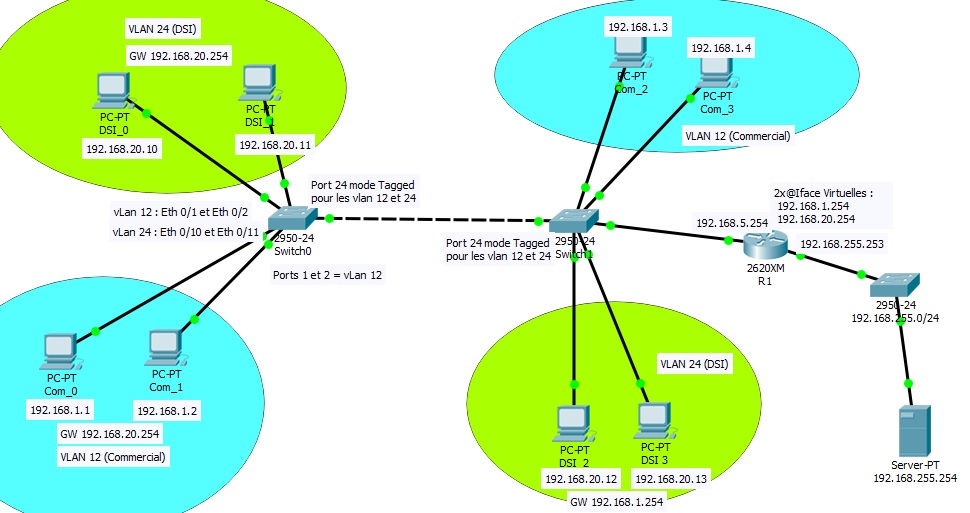

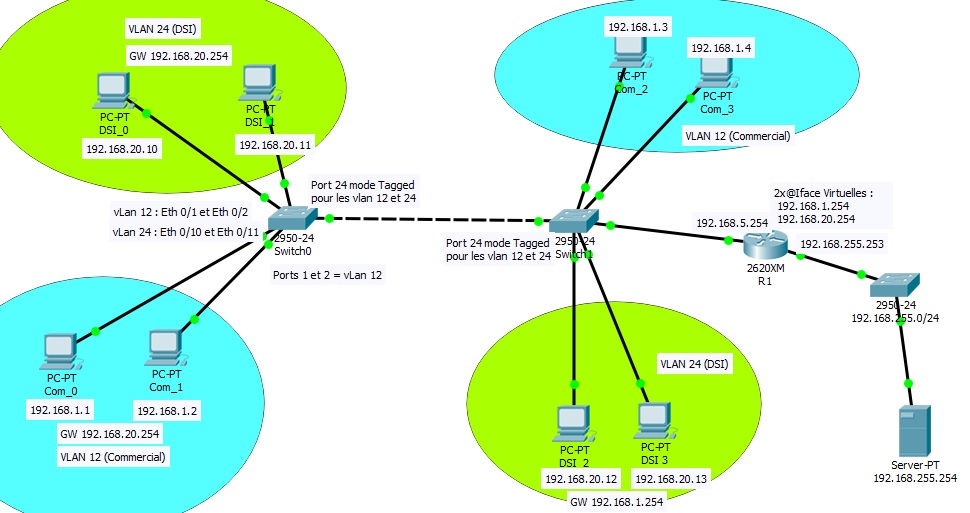

Après l'ajour du routeur sur ce schéma, les PC des différents vLan peuvent communiquer ensemble.

C'est gênant.

Qu'est-ce que vous en pensez ?

Bonjour,

Après l'ajour du routeur sur ce schéma, les PC des différents vLan peuvent communiquer ensemble.

C'est gênant.

Qu'est-ce que vous en pensez ?

Tu as introduit un point de routage...

Si tu veux faire de la ségrégation de flux entre les VLAN 12 et 24, tu remplaces le 2620 par un firewall.

Une méthode, beaucoup moins "propre", c'est de configurer des access-list sur le 2620 pour interdire les flux entre les 2 réseaux IP...

Question : à quoi sert l'adresse 192.168.5.254 ?

-VX

Dernière modification par sevyc64 ; 04/10/2019 à 21h12.

Merci VX.

En fait, en mangeant je me suis dit que la solution était de DROPER une plage d'adresse IP selon l'IP source via une règle de NAT (je pense IP Tables).

Tu parles de firewall, c'est exactement ça me semble-t-il.

La question que je me posais était plutôt : j'ai pensé un schéma à la noix ou pas ? Et ce schéma est, me semble-t-il, un cas usuel de DMZ ou encore de passerelle vers le l'Internet.

Au plaisir de te lire à nouveau.

Dans le principe, oui c'est ça mais ça ne relève pas de NAT, c'est une "simple" règle iptable...

Une façon très simple de faire ça consisterait par exemple de prendre un FW Linux avec 3 interfaces.

Sur le switch de droite, tu configures une interface pour sortir les flux du VLAN 12 et tu la connecte à une interface du FW, eth0 (192.168.20.254) par exemple.

Tu configures une 2ème interface pour sortir les flux du VLAN 24 et tu la connecte à une 2ème interface du FW, eth1 (192.168.1.254).

Puis tu configures la règle

Là, aucun paquet ne sera routé entre les 2 VLAN...

Code : Sélectionner tout - Visualiser dans une fenêtre à part iptables -A FORWARD -i eth0 -o eth1 -j DROP

Et tu connectes la 3ème interface du FW, eth3 (192.168.255.253) vers l'équipement qui monte l'interco avec ton serveur PT.

Ça y ressemble mais c'est pas tout à fait une DMZ dans le sens où on l'entend, parce que là, tu fais de la simple ségrégation de flux entre VLANs utilisateurs (DSI & Com).

Ce qu'on appelle communément DMZ Interne/Externe, ce sont des réseaux IP isolés sur des firewalls qui ont des fonctions très précises autres que celles d'être des VLAN utilisateurs (proxy, frontaux Web, load-balancers, terminateurs VPN, etc).

Si tu veux en savoir plus, fais des recherches sur les archis multi-niveaux de firewalls.

Ces docs de l'ANSSI sont une bonne introduction sur le concept en question:

https://www.ssi.gouv.fr/uploads/2012...isee-v2.pdfpas trop mal par exemple :

https://www.ssi.gouv.fr/uploads/IMG/..._securisee.pdf

-VX

Vous avez un bloqueur de publicités installé.

Le Club Developpez.com n'affiche que des publicités IT, discrètes et non intrusives.

Afin que nous puissions continuer à vous fournir gratuitement du contenu de qualité, merci de nous soutenir en désactivant votre bloqueur de publicités sur Developpez.com.

Partager