Google lance Passkeys for Android pour encourager les usagers à ne plus utiliser de mot de passe, afin de réduire la fréquence des usurpations d'identité

50 % des incidents de sécurité sont dus au vol de mots de passe ou d'informations d'identification clés des utilisateurs.

Les acteurs de la menace connaissent toutes les ficelles du métier et il existe un énorme problème à ce sujet. Et c'est peut-être l'une des principales raisons pour lesquelles les géants de la technologie comme Google introduisent les clés de sécurité comme la meilleure alternative aux mots de passe à l'heure actuelle.

Google n'est pas le seul à passer à la vitesse supérieure. Microsoft, LastPass et même Okta s'orientent vers une initiative où l'authentification sans mot de passe est la règle.

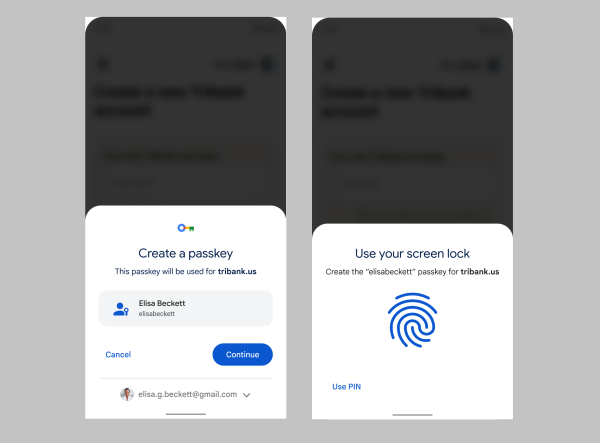

En gardant cette vision à l'esprit, Google a rendu publique sa décision d'éviter les mots de passe et d'introduire des clés de vérification sur les appareils Android.

L'entreprise ajoute que cette décision a été prise afin de rendre beaucoup plus difficile pour les cybercriminels de réussir à mener leurs attaques et à pirater les systèmes des utilisateurs en toute simplicité.

Cette nouvelle intervient alors qu'Apple et Microsoft se sont associés au géant des moteurs de recherche pour montrer un plus grand soutien aux ouvertures de session liées à des thèmes sans mot de passe en mars 2022.

Il est clair que les mots de passe ne suffisent plus et qu'ils sont à l'origine de nombreux problèmes.

Les recherches menées par SpyCloud ont également mis en évidence la naïveté des utilisateurs qui ont tendance à réutiliser leurs propres mots de passe pour de multiples plateformes parce qu'ils pensent que c'est pratique. Mais ils sont peu conscients des grandes menaces liées à ce comportement.

La solution consiste donc à se débarrasser des mots de passe dans leur ensemble, car cela permettra de réduire la fréquence des usurpations d'identité. C'est pourquoi les passkeys sont considérés comme une solution de remplacement moderne et plus sûre et un excellent moyen d'authentifier une entrée sur une plate-forme.

Les experts estiment que les clés éliminent tous les risques liés à la réutilisation des mots de passe et aux brèches dans les bases de données des comptes. De plus, elles offrent une protection contre toutes les formes d'attaques de phishing.

Le fait que la technologie sur laquelle il est basé soit conçue en tenant compte des normes industrielles est un autre point qui mérite réflexion. En outre, il est possible de l'utiliser aussi bien pour les systèmes d'exploitation que pour la navigation.

Il est conçu pour permettre aux utilisateurs de sauvegarder et de synchroniser leurs clés avec leur cloud. Au final, en cas de perte de leur appareil, ils ne seront pas confrontés à une situation de verrouillage.

Google a également indiqué qu'il allait permettre aux développeurs de prendre en charge les clés d'accès sur le Web grâce à Chrome et à l'API WebAuthn.

Au fur et à mesure que les jours passent et que de plus en plus de personnes sont sensibilisées, la demande de marchés sans mot de passe augmente au fur et à mesure. Selon les estimations des experts, sa valeur pourrait passer de près de 13 milliards de dollars à 54 milliards de dollars d'ici 2030.

De même, on insiste beaucoup pour que les fournisseurs ne s'appuient pas sur les mots de passe. Nous avons déjà vu Apple rendre public son projet de les éliminer et de promouvoir les clés de passe, tandis que l'authentification pourrait se faire par le biais de Face et Touch IDs. Microsoft fait quelque chose de similaire sous la forme d'un toucher biométrique et d'un code PIN pour l'authentification.

Alors que de plus en plus de personnes adoptent cette tendance, les fournisseurs seront mis sous pression pour offrir un accès plus large aux options sans mot de passe.

Source : Google

Et vous ?

Quel est votre avis sur l'arrêt de l'utilisation des mots de passe ?

Pensez-vous que cela va réellement résoudre les problèmes liés au vol d'identité ?

Voir aussi :

Un système sans mot de passe donnera-t-il trop de pouvoir aux grandes entreprises technologiques ? La FIDO Alliance tente de rendre les mots de passe obsolètes

Les connexions sans mot de passe pourraient arriver plus tôt que prévu, 84 % des professionnels de l'informatique estimant que c'est un objectif qu'ils doivent absolument atteindre

57 % des entreprises affirment que l'utilisation de méthodes sans mot de passe a considérablement réduit les frictions et amélioré l'expérience des utilisateurs, selon SecureAuth

Répondre avec citation

Répondre avec citation

Partager