Les cybercriminels utilisent désormais les vidéos YouTube pour promouvoir des logiciels malveillants dangereux, le malware Pennywise peut envahir les portefeuilles de crypto-monnaies, selon Cyble's Labs

Les experts en sécurité lancent une nouvelle alerte concernant YouTube et la manière dont les cybercriminels utilisent cette plateforme pour atteindre leurs objectifs.

Cette menace particulière implique des pirates qui tentent de promouvoir de faux logiciels de bitcoin par le biais de vidéos YouTube. Et jusqu'à présent, cela a fait des ravages puisque de plus en plus d'utilisateurs se font piéger pour installer le programme de minage de bitcoins. Mais ils ne sont pas au courant de la menace alarmante qui pèse sur l'autre extrémité.

L'information provient de chercheurs de Cyble's Labs qui ont découvert jusqu'à 80 vidéos sur l'application populaire de médias sociaux. La plupart de ces vidéos n'avaient que quelques spectateurs mais, ironiquement, elles avaient le même propriétaire.

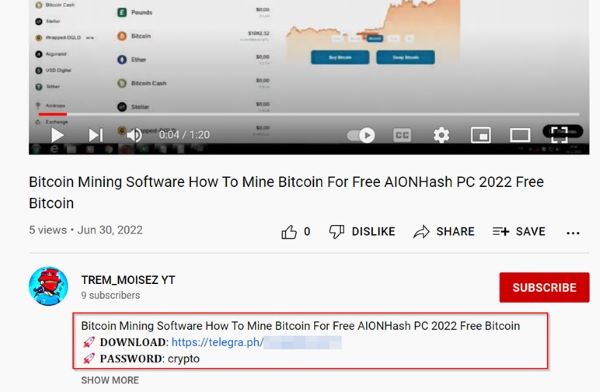

Dans cette vidéo en particulier, le contenu semble être lié à un guide de base pour les utilisateurs concernant le fonctionnement du logiciel de minage, incitant les utilisateurs à le télécharger. Mais en réalité, ce n'est qu'un logiciel malveillant.

Le lien d'installation se trouve dans le champ de description de la vidéo. Et étonnamment, il est également protégé par un mot de passe afin que les utilisateurs puissent être rassurés sur le fait qu'il n'y a rien de faux et qu'il est 100% légitime. Mais les astuces ne s'arrêtent pas là. Il y a même un lien qui montre à quel point le fichier est propre et sans virus, tout en ajoutant une alerte potentielle indiquant que certains programmes pourraient le considérer comme dangereux, ce qu'il est en réalité.

Mais qu'en est-il du malware lui-même ?

Il a été baptisé Pennywise et a la capacité de voler toutes sortes de données d'un système, comme des détails sensibles et d'autres informations grâce auxquelles les pirates peuvent s'introduire dans les données et les comptes financiers des utilisateurs.

Dans le même temps, le malware accède aux cookies et à certains codes de chiffrement, tandis que des rapports sur le vol des sessions Telegram ont également été notés. Fait intéressant, il parvient également à réaliser quelques captures d'écran en cours de route.

Ensuite, le malware peut envahir les portefeuilles de crypto-monnaies, les navigateurs à thème cryptographique et d'autres endroits liés aux échanges monétaires. Comme vous pouvez le constater, le malware est très soucieux des détails et travaille en douceur.

Après avoir volé toutes les données dont il a besoin, le malware prend ces informations et les comprime dans un fichier. Ensuite, les informations sont transmises à un serveur particulier des pirates, qui extrait les données et permet au malware de s'autodétruire.

Enfin, le logiciel malveillant analyse son environnement pour évaluer le degré de protection dont il bénéficie actuellement. Et s'il se sent menacé, toutes ses actions sont rapidement interrompues.

Des rapports indiquent que ses opérateurs vivent en Russie, au Kazakhstan et en Biélorussie, mais rien n'a encore été confirmé.

Source : Cybles Labs

Et vous ?

Qu'en pensez-vous ?

Voir aussi :

L'administration Biden a sanctionné le service de crypto-monnaies Suex OTC, S.R.O, pour son rôle présumé dans des paiements illégaux issus d'attaques par ransomware

L'organisation interne et les méthodes de recrutement du groupe de ransomware Conti révélées, certains employés ignorent faire partie d'une organisation cybercriminelle, selon Check Point Research

Les paiements de ransomware sont montés en flèche en 2021, près de 80 % ont atteint un maximum de 500 000 dollars, tandis que les demandes de rançon ont augmenté de 144 %

Le groupe de menaces persistantes avancées (APT) BlueNoroff mène une série d'attaques pour dérober les crypto-monnaies des startups, une campagne baptisée SnatchCrypto, d'après Kaspersky

Répondre avec citation

Répondre avec citation

Partager