Collusions avec des vendeurs de dispositifs de chiffrement, cartes mères vérolées : comment les Five Eyes vous ont-ils espionné pendant des décennies

Et continuent à travailler pour étendre leur emprise

Des pays à travers le monde entretiennent des alliances pour espionner leurs citoyens. Collusions avec des vendeurs de dispositifs de chiffrement, cartes mères vérolées, etc. Voici comment lalliance Five Eyes (qui est la plus ancienne de toutes) et ses descendantes vous ont espionné pendant des décennies et continuent à travailler pour étendre leur emprise.

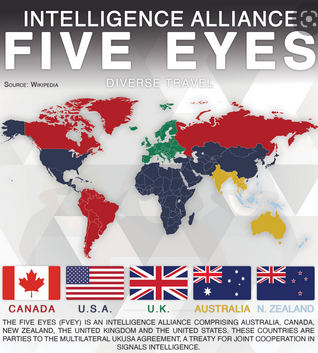

Lalliance Five Eyes désigne les agences de renseignement des États-Unis, du Royaume-Uni, du Canada, de l'Australie et de la Nouvelle-Zélande. Elle est née suite à la deuxième guerre mondiale pour intercepter les activités secrètes de l'Union soviétique et partager les données de surveillance de masse. Dans le cadre d'une mission visant à pénétrer en Europe continentale, quatre autres pays se sont joints pour créer les Nine Eyes.

Ces quatre pays supplémentaires (Danemark, Pays-Bas, France et Norvège) peuvent utiliser les mêmes ressources que les Five Eyes mais ne peuvent pas accéder à toutes les données recueillies par ces derniers. Les pays du Nine Eyes peuvent également partager leurs données avec les agences de renseignement du Royaume-Uni (GCHQ) et des USA (NSA).

Ensuite, cinq autres pays ont rejoint les Nine Eyes pour créer les Fourteen Eyes. L'alliance Fourteen Eyes (dans laquelle on retrouve les États-Unis, le Royaume-Uni, le Canada, la Nouvelle-Zélande, lAustralie, le Danemark, la France, les Pays-Bas, la Norvège, lAllemagne, la Belgique, lItalie, la Suède et lEspagne) n'est pas aussi puissante dans ses activités que les Five Eyes. Ces pays additionnels peuvent être considérés comme des affiliés des autres alliances, mais cela ne veut pas dire qu'ils sont moins impliqués dans la surveillance de masse et le partage de renseignements.

Cest à la faveur dalertes dEdward Snowden dès 2013 que les programmes de surveillance de masse des USA ont été mis à nu. En 2017, Intel avait dû sortir de sa réserve en ce qui concerne le moteur dadministration (ME) sur les cartes mères dordinateurs livrés avec des processeurs sortis après 2008. La firme reconnaissait que ce microcontrôleur (ME), la plateforme de configuration à distance des serveurs à base de processeur Intel (SPS) et le moteur dexécution fiabilisé (TXE) exhibent des failles.

Les failles sont liées au firmware contenu dans lesdits composants. Elles permettent à un administrateur système qui opère à distance ou à des processus malicieux dexécuter du code à linsu du système dexploitation principal sur un ordinateur cible. Mark Emolov et Maxim Goryachy de la firme de sécurité Positive Technologies avaient entre autres mis en exergue le fait que le moteur dadministration dispose dun accès exclusif à certaines régions de la mémoire vive.

Les failles permettent en sus lextraction furtive dinformations sensibles, ce, à distance. La présence de ce composant sur les cartes mères dordinateurs est donc la porte ouverte à linstallation de logiciels espions et autres rootkits. Daprès les chercheurs de la firme de sécurité Positive Technologies, il sagit dune porte dérobée qui serait réservée à des agences gouvernementales américaines comme la NSA.

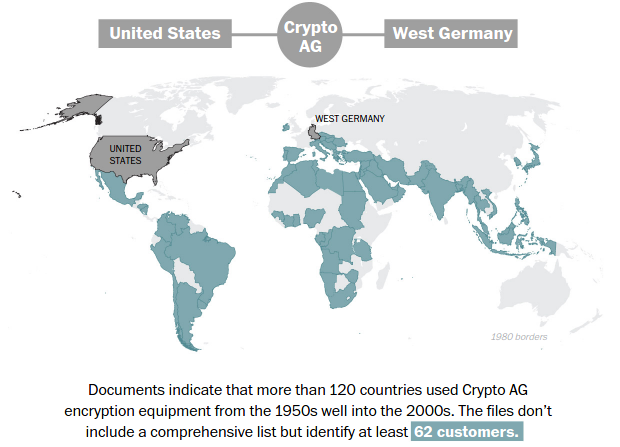

Lon ne saurait évoquer les actions des Five Eyes et affiliés sans évoquer laffaire Crypto AG qualifiée de coup dÉtat du siècle en matière de renseignement par le Washington Post et le diffuseur allemand ZDF.

Crypto AG, une entreprise suisse qui a fait ses preuves en mettant sur pied des dispositifs de chiffrement pour l'armée américaine pendant la Seconde Guerre mondiale, en a également fourni, après guerre, à plus de 120 pays qui n'étaient pas au courant de sa collusion avec les services de renseignement américains et allemands. La société a appartenu pendant des décennies à la CIA et à l'agence de renseignement allemande le BND. Ceci a permis à la CIA, à la NSA et aux services de renseignement allemands de lire les communications les plus sensibles de la plupart des pays à lexception de la Chine et de la Russie. En fait, des clients de Crypto AG parmi lesquels on liste lIran, les juntes militaires dAmérique du Sud, les rivaux nucléaires indiens et pakistanais et même le Vatican ont fait confiance à lentreprise pendant près dun demi-siècle pour garder secrètes les communications de leurs espions, soldats et diplomates.

« Mais ce qu'aucun de ses clients n'a jamais su, c'est que Crypto AG appartenait à la CIA dans le cadre d'un partenariat hautement secret avec les services de renseignement ouest-allemands. Ces agences d'espionnage ont truqué les appareils de l'entreprise afin de pouvoir facilement casser les codes que les pays utilisaient pour envoyer des messages chiffrés. Cet arrangement, qui dure depuis des décennies et qui compte parmi les secrets les plus étroitement gardés de la guerre froide, est mis à nu dans un historique classifié et complet de l'opération », avait rapporté le Washington Post.

Tout part dune première poignée de main entre les services de renseignement américains et Crypto AG en 1951. Lentente appelait Benoit Hagelin (fondateur de Crypto AG) à restreindre les ventes des dispositifs de chiffrement les plus sophistiqués de son entreprise à des pays sur une liste approuvée par les USA. Ceux absents de cette dernière recevraient alors des systèmes au chiffrement plus aisé à casser. Hagelin serait indemnisé pour ses ventes perdues à hauteur de 700 000 dollars davance. Dès 1960, lentente fait lobjet de renouvellement pour 855 000 dollars ; une somme qui se déclinera en honoraires évalués à 70 000 $ par an et en suppléments de 10 000 $ pour des dépenses marketing. Dautres services de renseignement dont ceux de France et dAllemagne de lOuest auraient été mis au courant de lentente entre les USA et lentreprise suisse. Ceci, en 1967, a amené Français et Allemands de lOuest à se rapprocher de Crypto AG pour tenter un rachat. Le fondateur refuse et fait remonter loffre à la CIA qui rachètera finalement lentreprise en 1970, en tandem avec le BND pour 5,75 millions de dollars.

Les services de renseignement américains et ouest-allemands ont ainsi pu surveiller la crise des otages à lambassade américaine de Téhéran en 1979, fournir des informations sur larmée argentine au Royaume-Uni pendant la guerre des Malouines, suivre les campagnes dassassinats des dictateurs sud-américains et surprendre des responsables libyens se féliciter après lattentat contre la discothèque la Belle à Berlin-Ouest en 1986 (bilan : deux soldats américains décédés).

Les services de renseignement ouest-allemands se sont désengagés de laccord dès la fin des années 1970 et sen sont totalement retirés au moment de la réunification de leur pays. Ils ont procédé à la revente de leurs parts à la CIA qui est demeurée seul maître à bord du navire jusquen 2018 période à laquelle elle a revendu lentreprise. « Crypto avait perdu de son importance sur le marché mondial de la sécurité du fait de la diffusion massive dune technologie de chiffrement fort dorénavant accessible sur les smartphones », avait rapporté le Washington Post en guise danalyse de la manuvre.

Lancien coordinateur du renseignement allemand, Bernd Schmidbauer, avait confirmé à la ZDF lexistence de cette opération estimant quelle avait permis « de rendre le monde un peu plus sûr. »

Grosso modo, plus de cent pays se sont appuyés sur Crypto AG pour entrer en possession de dispositifs de chiffrements truqués au profit des USA et des services de renseignement ouest-allemands pendant près de quatre décennies.

Cest dire létendue de la surveillance dont les populations sont les cibles de la part des Five Eyes et affiliés. Lorganisation travaille à étendre son influence. Avec des pays comme Israël, le Japon, la Corée du Sud et Singapour qui souhaitent tous rejoindre ce consortium et obtenir une part des renseignements, les droits des personnes à la vie privée sont plus menacés que jamais.

Source : NordVPN

Et vous ?

Quen pensez-vous ?

Voir aussi :

La CIA et le renseignement allemand ont acheté un vendeur de dispositifs de chiffrement à travers le monde ce qui leur a permis d'espionner une centaine de pays pendant 40 ans

Les États-Unis assurent avoir des preuves que Huawei peut espionner les réseaux de télécommunications intégrant le matériel qu'il vend et avoir partagé ces preuves avec le Royaume-Uni et l'Allemagne

La CIA livre plus de détails sur son drone de surveillance en forme de libellule développé dans les années 70 pendant la guerre froide

Répondre avec citation

Répondre avec citation

.

.

Partager