Un grand pari pour éliminer le besoin de mots de passe dans le monde,

la FIDO Alliance affirme avoir trouvé la pièce manquante sur la voie d'un avenir sans mot de passe

Après dix ans de travail sur la question délimination des mots de passe dans le monde, l'Alliance FIDO, une association industrielle qui travaille spécifiquement sur l'authentification sécurisée, pense avoir enfin identifié la pièce manquante du puzzle. Jeudi, l'organisation a publié un livre blanc qui expose la vision de la FIDO pour résoudre les problèmes d'utilisabilité qui ont entravé les fonctions sans mot de passe et, apparemment, les ont empêchées d'être largement adoptées.

Les membres de la FIDO tels qu'Intel et Qualcomm, de développeurs de plateformes de premier plan tels qu'Amazon et Meta, d'institutions financières telles qu'American Express et Bank of America, ainsi que des développeurs des principaux systèmes d'exploitation Google, Microsoft et Apple ont collaboré à la rédaction de ce livre blanc. Le document est conceptuel et non technique, mais après des années d'investissement pour intégrer les normes sans mot de passe FIDO2 et WebAuthn dans Windows, Android, iOS et d'autres systèmes, tout repose désormais sur le succès de cette nouvelle étape.

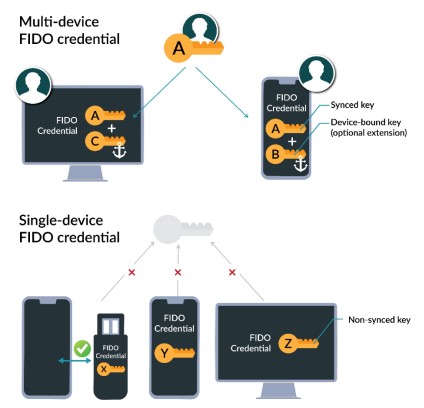

La figure ci-dessous résume l'idée d'identifiants FIDO multi-appareils (avec des clés liées à l'appareil) et la manière dont ils diffèrent des identifiants FIDO traditionnels.

« La clé du succès pour la FIDO est d'être facilement disponible, nous devons être aussi omniprésents que les mots de passe », explique Andrew Shikiar, directeur exécutif de l'Alliance FIDO. « Les mots de passe font partie de l'ADN du Web lui-même, et nous essayons de les supplanter. Ne pas utiliser de mot de passe devrait être plus facile que d'utiliser un mot de passe. »

Dans la pratique, cependant, même les systèmes sans mot de passe les plus transparents ne sont pas tout à fait au point. Une partie du défi réside simplement dans l'énorme inertie que les mots de passe ont accumulée. Les mots de passe sont difficiles à utiliser et à gérer, ce qui incite les gens à prendre des raccourcis, comme les réutiliser sur plusieurs comptes, et crée des problèmes de sécurité à chaque fois. Il s'est avéré difficile d'informer les consommateurs sur les alternatives sans mot de passe et de les mettre à l'aise avec ce changement.

Mais au-delà de la simple acclimatation, la FIDO cherche à comprendre ce qui rend les systèmes sans mot de passe difficiles à gérer. Le groupe a conclu que tout se résume à la procédure de changement ou d'ajout de dispositifs. Si la procédure de configuration d'un nouveau téléphone, par exemple, est trop compliquée et qu'il n'y a pas de moyen simple de se connecter à toutes vos applications et à tous vos comptes - ou si vous devez revenir aux mots de passe pour rétablir votre propriété sur ces comptes - la plupart des utilisateurs concluront que c'est trop compliqué de changer le statu quo.

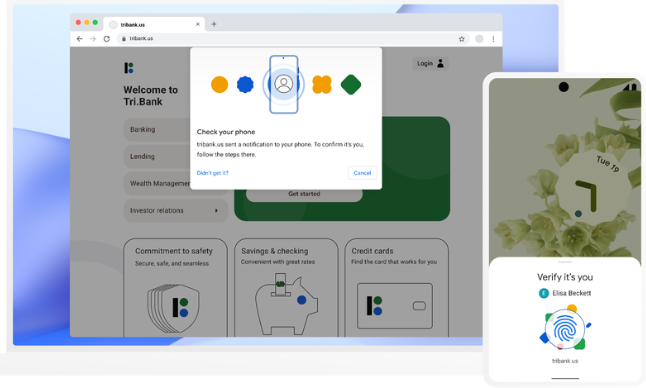

La norme FIDO sans mot de passe s'appuie déjà sur les scanners biométriques d'un appareil (ou un code PIN principal que lutilisateur sélectionne) pour sauthentifier sans qu'aucune de ses données ne transite par Internet vers un serveur Web pour validation. Le concept principal qui, selon la FIDO, résoudra finalement le problème des nouveaux appareils est la mise en uvre par les systèmes d'exploitation d'un gestionnaire de « certificats FIDO », qui est quelque peu similaire à un gestionnaire de mots de passe intégré. Au lieu de stocker littéralement les mots de passe, ce mécanisme stockera des clés cryptographiques qui peuvent être synchronisées entre les appareils et sont protégées par le verrouillage biométrique ou par code d'accès de lappareil.

L'Alliance FIDO et le groupe de travail WebAuthn du W3C proposent de combler ces lacunes dans une nouvelle version ("Niveau 3") de la spécification WebAuthn. Deux avancées proposées en particulier méritent d'être mentionnées :

- Utiliser son téléphone comme authentificateur d'itinérance : les utilisateurs finaux disposent généralement déjà d'un smartphone ;

La quasi-totalité des mécanismes d'authentification à deux facteurs de l'espace grand public actuels utilisent déjà le smartphone de l'utilisateur. Le problème est qu'ils le font d'une manière qui peut être piratée : Il est possible de saisir par inadvertance un OTP sur le site d'un cybercriminel, ou il est possible dapprouver une demande de connexion sur son smartphone sans se rendre compte que le navigateur est en train d'utiliser un OTP.

Les ajouts proposés aux spécifications de la FIDO/WebAuthn définissent un protocole qui utilise le Bluetooth pour communiquer entre le téléphone de l'utilisateur (qui devient l'authentificateur FIDO) et le dispositif à partir duquel l'utilisateur tente de s'authentifier. Le Bluetooth nécessite une proximité physique, ce qui signifie que lutilisateur diqpose maintenant dun moyen résistant au phishing pour utiliser le téléphone de l'utilisateur pendant l'authentification.

Grâce à cet ajout aux normes FIDO/WebAuthn, les déploiements à deux facteurs qui utilisent actuellement le téléphone de l'utilisateur comme second facteur pourront passer à un niveau de sécurité plus élevé (résistance au phishing) sans que l'utilisateur ait besoin de transporter un matériel d'authentification spécialisé (clés de sécurité).

- Identités FIDO multi-dispositifs : léquipe sattend à ce que les fournisseurs d'authentifiants FIDO (en particulier ceux des authentificateurs intégrés dans des plateformes de systèmes d'exploitation) adaptent leurs implémentations d'authentificateurs de sorte qu'un justificatif FIDO puisse resister à la perte d'un appareil. En d'autres termes, si l'utilisateur a configuré un certain nombre d'identifiants FIDO pour différentes parties prenantes sur son téléphone, puis qu'il obtient un nouveau téléphone, il devrait pouvoir s'attendre à ce que toutes ses informations d'identification FIDO soient conservées.

Cela signifie que les utilisateurs n'ont plus besoin de mots de passe lorsqu'ils passent d'un appareil à l'autre, leurs identifiants FIDO sont déjà présentes, prêtes à être utilisées pour une authentification résistante au phishing. Notons que ce changement n'est pas un changement dans la norme c'est un changement que attendu des vendeurs d'authentificateurs dans la mise en uvre de leur authentificateur. Il existe des propositions de modifications des spécifications WebAuthn et FIDO qui permettraient d'améliorer l'expérience des utilisateurs en matière d'authentification FIDO (y compris les authentifications FIDO multi-appareils), en particulier pour les parties prenantes qui doivent servir des utilisateurs utilisant un mot de passe et des utilisateurs utilisant la FIDO au même moment.

Pour ces informations d'identification FIDO multi-dispositifs, il incombe à la plateforme OS de s'assurer que les informations d'identification sont disponibles là où l'utilisateur en a besoin. (Notons que certaines entreprises appellent les informations d'identification FIDO passkeys dans leurs implémentations de produits, en particulier lorsque ces informations d'identification FIDO peuvent être des informations d'identification sur plusieurs appareils). Tout comme les gestionnaires de mots de passe le font avec les mots de passe, la plateforme OS sous-jacente "synchronisera" les clés cryptographiques qui appartiennent à un utilisateur.

Cela signifie que la sécurité et la disponibilité de la carte d'identité synchronisée d'un utilisateur dépendent de la sécurité de la plateforme OS sous-jacente (Google, Apple, Microsoft, etc.) pour ses comptes en ligne et de la méthode de sécurité utilisée pour rétablir l'accès en cas d'échec.

Si cela ne répond pas toujours aux besoins pour les cas d'utilisation qui exigent, par exemple, l'AAL3, il s'agit d'une amélioration considérable de la sécurité par rapport aux mots de passe. Lors de la conférence mondiale des développeurs d'Apple l'été dernier, la société a annoncé sa propre version de ce que décrit la FIDO, une fonction iCloud connue sous le nom de « Passkeys in iCloud Keychain », qui, selon Apple, est sa « contribution à un monde post-mots de passe ».

« Les Passkeys sont des informations d'identification WebAuthn avec l'incroyable sécurité que la norme offre, combinée à la convivialité d'être sauvegardée, synchronisée et de fonctionner sur tous vos appareils », a expliqué Garrett Davidson, un ingénieur de l'équipe d'expérience d'authentification des applications d'Apple, lors dune conférence tenue en juin de lannée dernière. « Nous les stockons dans le trousseau iCloud. Comme tout ce qui se trouve dans votre trousseau iCloud, elles sont cryptées de bout en bout, de sorte que même Apple ne peut pas les lire... Et ils sont très faciles à utiliser. Dans la plupart des cas, il suffit d'une simple pression ou d'un clic pour se connecter. »

Si lutilisateur a perdu son ancien smartphone par exemple, et quil possède un nouveau, le processus de transfert peut se faire simplement par le biais du flux de configuration proposé par Apple à ce moment-là. Si lutilisateur décide de passer à Android, ou sil passe d'un écosystème numérique à un autre, le processus ne sera peut-être pas aussi simple.

Chacune des plateformes référencées applique une analyse de risque sophistiquée et utilise des seconds facteurs implicites ou explicites lors de l'authentification pendant l'authentification, offrant ainsi des protections de type AAL2 à un grand nombre de leurs utilisateurs. Ce changement, qui consiste à laisser chaque service se débrouiller tout seul avec son propre système d'authentification basé sur un mot de passe, pour s'appuyer sur la plus grande des mécanismes d'authentification des plateformes, est la façon dont les utilisateurs peuvent réduire de manière significative la dépendance excessive de l'internet aux mots de passe à grande échelle.

Source : FIDO Alliance

Et vous ?

Que pensez-vous de cette initiative ? Peut-on parler de révolution pour la sécurité sur le web ?

Voir aussi

Les mots de passe enregistrés sur Google Chrome ne sont pas à l'abri des cyberattaques, la plateforme pourrait être à l'origine de la récente hausse observée des cyberattaques, selon ESET

Les équipes de sécurité trouvent plus facile d'atténuer Log4Shell plutôt que de le corriger définitivement, le délai moyen de remédiation après détection est de 17 jours, selon Qualys Cloud Platform

Les sites web du gouvernement russe sont confrontés à des cyberattaques sans précédent et des efforts techniques sont déployés pour filtrer le trafic web étranger, a déclaré l'agence de presse TASS

CrowdSec dévoile "The Majority Report", son premier rapport sur l'état des lieux de la menace cyber, basé sur les données de la communauté d'utilisateurs de CrowdSec

Répondre avec citation

Répondre avec citation

Partager