Un système sans mot de passe donnera-t-il trop de pouvoir aux grandes entreprises technologiques ?

La FIDO Alliance tente de rendre les mots de passe obsolètes

La protection par mot de passe a été l'aspect fondamental de la cybersécurité en ligne pendant des décennies, mais l'évolution rapide des techniques de piratage et des logiciels malveillants a nécessité l'arrivée d'une nouvelle façon de faire : l'authentification à plusieurs facteurs. De nombreuses entreprises sont passées à ce mode d'authentification en raison du fait que c'est le genre de chose qui pourrait potentiellement finir par créer une couche de défense supplémentaire, et le résultat final naturel de cette progression semble être un monde entièrement dépourvu de mots de passe.

La FIDO (pour Fast IDentity Online), une alliance de plusieurs entreprises (parmi lesquelles de Google, Apple, Meta et Microsoft) qui existe depuis 2013 tente d'accélérer l'obsolescence des mots de passe. En collaboration avec le World Wide Web Consortium, FIDO travaille à la création et à la mise en uvre de normes pour un Internet largement exempt de mots de passe. Selon le blog de l'alliance, ces normes sont déjà supportées par des milliards d'appareils et par tous les navigateurs web modernes.

Concrètement, il est prévu d'implémenter la prise en charge des normes de connexion FIDO sans mot de passe sur toutes les plateformes. Google mentionne Chrome, ChromeOS et Android. La mise en uvre devrait avoir lieu cette année encore. Au lieu d'un mot de passe, une autorisation FIDO, appelée passkey, pourra être enregistrée sur le smartphone de l'utilisateur. Ce code confirme l'inscription à un service en ligne. L'autorisation de paiement par carte de crédit fonctionne de manière similaire avec 3D-Secure 2.0.

« Dans un effort conjoint pour rendre le Web plus sûr et utilisable par tous, Apple, Google et Microsoft ont annoncé aujourd'hui leur intention d'étendre la prise en charge d'une norme commune de connexion sans mot de passe créée par l'Alliance FIDO et le World Wide Web Consortium. La nouvelle fonctionnalité permettra aux sites Web et aux applications d'offrir aux consommateurs des connexions sans mot de passe cohérentes, sécurisées et faciles sur tous les appareils et plates-formes.

« L'authentification par mot de passe uniquement est l'un des plus gros problèmes de sécurité sur le Web, et la gestion d'un si grand nombre de mots de passe est fastidieuse pour les consommateurs, ce qui conduit souvent les consommateurs à réutiliser les mêmes dans tous les services. Cette pratique peut entraîner des prises de contrôle de compte coûteuses, des violations de données et même des identités volées. Alors que les gestionnaires de mots de passe et les anciennes formes d'authentification à deux facteurs offrent des améliorations progressives, il y a eu une collaboration à l'échelle de l'industrie pour créer une technologie de connexion plus pratique et plus sécurisée.

« Les capacités étendues basées sur des normes donneront aux sites Web et aux applications la possibilité d'offrir une option sans mot de passe de bout en bout. Les utilisateurs se connecteront par la même action qu'ils effectuent plusieurs fois par jour pour déverrouiller leurs appareils, comme une simple vérification de leur empreinte digitale ou de leur visage, ou un code PIN d'appareil. Cette nouvelle approche protège contre le phishing et la connexion sera radicalement plus sécurisée par rapport aux mots de passe et aux technologies multifactorielles héritées telles que les codes d'accès à usage unique envoyés par SMS ».

Des centaines d'entreprises technologiques et de fournisseurs de services du monde entier ont travaillé au sein de l'Alliance FIDO et du W3C pour créer les normes de connexion sans mot de passe qui sont déjà prises en charge par des milliards d'appareils et tous les navigateurs Web modernes. Apple, Google et Microsoft ont dirigé le développement de cet ensemble étendu de fonctionnalités et intègrent désormais la prise en charge dans leurs plateformes respectives.

Les plateformes de ces entreprises prennent déjà en charge les normes FIDO Alliance pour permettre une connexion sans mot de passe sur des milliards d'appareils de pointe, mais les implémentations précédentes obligent les utilisateurs à se connecter à chaque site Web ou application avec chaque appareil avant de pouvoir utiliser la fonctionnalité sans mot de passe. L'annonce de la FIDO étend ces implémentations de plate-forme pour offrir aux utilisateurs deux nouvelles fonctionnalités pour des connexions sans mot de passe plus transparentes et sécurisées :

- Autoriser les utilisateurs à accéder automatiquement à leurs identifiants de connexion FIDO (que certains appellent une « clé d'accès ») sur bon nombre de leurs appareils, même les nouveaux, sans avoir à réinscrire chaque compte.

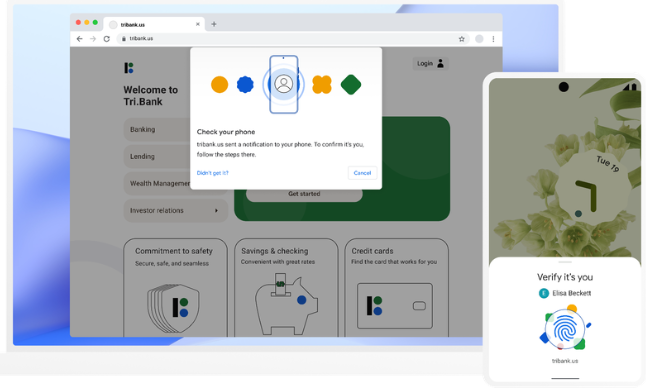

- Permettre aux utilisateurs d'utiliser l'authentification FIDO sur leur appareil mobile pour se connecter à une application ou à un site Web sur un appareil à proximité, quelle que soit la plateforme du système d'exploitation ou le navigateur qu'ils exécutent.

- En plus de faciliter une meilleure expérience utilisateur, le large support de cette approche basée sur des normes permettra aux fournisseurs de services d'offrir des informations d'identification FIDO sans avoir besoin de mots de passe comme méthode alternative de connexion ou de récupération de compte.

Ces nouvelles fonctionnalités devraient être disponibles sur les plateformes Apple, Google et Microsoft au cours de l'année à venir.

Votre téléphone pourrait bientôt remplacer plusieurs de vos mots de passe

Les experts ont estimé que les changements devraient aider à vaincre de nombreux types d'attaques de phishing et à alléger le fardeau global des mots de passe pour les internautes, mais avertissent qu'un véritable avenir sans mot de passe peut encore prendre des années pour la plupart des sites Web.

Cependant, certains estiment que cela pourrait enfermer les utilisateurs dans un écosystème particulier. Prenant le cas d'une authentification avec Face ID sur iPhone, un expert s'interroge : « Si tout, de votre compte bancaire à votre compte Twitter, n'est accessible que par la reconnaissance faciale, votre iPhone deviendra encore plus important et cela pourrait vous décourager de vous éloigner de cet écosystème. Google, Amazon et la plupart des autres grandes entreprises technologiques soutiennent également l'initiative, mais cet effet secondaire potentiel involontaire est toujours à prendre en compte. Les utilisateurs ont déjà du mal à passer d'iOS à Android et vice versa, et cette nouvelle initiative pourrait rendre les choses encore plus prononcées ».

Certains suggèrent une solution basée sur la blockchain dans laquelle votre identifiant facial est stocké en toute sécurité sous la forme d'un NFT, car cela retirerait le contrôle des mains des grandes entreprises technologiques. Cependant, il reste à voir si l'une de ces solutions est durable, sinon nous pourrions continuer à nous fier aux mots de passe pour verrouiller nos comptes.

Sampath Srinivas, directeur de l'authentification de sécurité chez Google et président de l'Alliance FIDO, a déclaré que dans le cadre du nouveau système, votre téléphone stockera un identifiant FIDO appelé passkey qui est utilisé pour déverrouiller votre compte en ligne.

« Le mot de passe rend la connexion beaucoup plus sécurisée, car il est basé sur la cryptographie à clé publique et n'est affiché sur votre compte en ligne que lorsque vous déverrouillez votre téléphone », a écrit Srinivas. « Pour vous connecter à un site Web sur votre ordinateur, vous aurez juste besoin de votre téléphone à proximité et vous serez simplement invité à le déverrouiller pour y accéder. Une fois que vous avez fait cela, vous n'aurez plus besoin de votre téléphone et vous pourrez vous connecter en déverrouillant simplement votre ordinateur ».

Comme l'alliance FIDO le rappelle, Apple, Google et Microsoft prennent déjà en charge ces normes sans mot de passe (par exemple, "Se connecter avec Google"), mais les utilisateurs doivent se connecter sur chaque site Web pour utiliser la fonctionnalité sans mot de passe. Dans le cadre de ce nouveau système, les utilisateurs pourront accéder automatiquement à leur mot de passe sur plusieurs de leurs appareils - sans avoir à réinscrire chaque compte - et utiliser leur appareil mobile pour se connecter à une application ou à un site Web sur un appareil à proximité.

Johannes Ullrich, doyen de la recherche au SANS Technology Institute, a estimé que cette annonce est « de loin l'effort le plus prometteur pour résoudre le défi de l'authentification » : « La partie la plus importante de cette norme est qu'elle n'obligera pas les utilisateurs à acheter un nouvel appareil, mais à la place, ils pourront utiliser des appareils qu'ils possèdent déjà et qu'ils savent utiliser comme authentificateurs », s'est réjouit Ullrich.

Steve Bellovin, professeur d'informatique à l'Université de Columbia et l'un des premiers chercheurs et pionniers d'Internet, pense que cette initiative de suppression des mots de passe est une « énorme avancée » dans l'authentification, mais a déclaré qu'il faudra beaucoup de temps pour que de nombreux sites Web rattrapent leur retard.

Bellovin et d'autres disent qu'un scénario potentiellement délicat dans ce nouveau schéma d'authentification sans mot de passe est ce qui se passe lorsque quelqu'un perd son appareil mobile ou que son téléphone tombe en panne et qu'il ne peut pas se souvenir de son mot de passe iCloud.

« Je m'inquiète pour les personnes qui n'ont pas les moyens d'acheter un appareil supplémentaire ou qui ne peuvent pas facilement remplacer un appareil cassé ou volé », a déclaré Bellovin. « Je m'inquiète de la récupération de mot de passe oublié pour les comptes cloud ».

Google indique que même si vous perdez votre téléphone, « vos clés d'accès seront synchronisées en toute sécurité avec votre nouveau téléphone à partir de la sauvegarde dans le cloud, vous permettant de reprendre là où votre ancien appareil s'est arrêté ».

Apple et Microsoft ont également des solutions de sauvegarde dans le cloud dont les clients utilisant ces plateformes pourraient se servir pour récupérer à partir d'un appareil mobile perdu. Mais Bellovin a déclaré que beaucoup dépendait de la sécurité de l'administration de ces systèmes cloud : « Est-il facile d'ajouter la clé publique d'un autre appareil à un compte, sans autorisation ? » s'est demandé Bellovin. « Je pense que leurs protocoles rendent cela impossible, mais d'autres ne sont pas d'accord ».

Source : FIDO Alliance

Et vous ?

Avez-vous déjà utilisé un outil d'authentification différent de votre mot de passe sur votre téléphone (par exemple votre empreinte digitale) lorsque vous vous connectiez sur une application compatible (WhatsApp, certaines applications bancaires ainsi que d'autres types d'applications) ?

Avez-vous déjà été obligé d'utiliser votre téléphone pour vous connecter à un service (par exemple les services Google lorsque vous voulez utiliser votre compte YouTube sur la télé ou votre compte Gmail sur votre ordinateur) ?

Qu'en pensez-vous dans l'absolu ? Préférez-vous que l'utilisation d'un autre outil pour l'authentification devrait être proposée par défaut ou devrait-elle être activable par l'utilisateur s'il le désire ?

Un système sans mot de passe donnera-t-il trop de pouvoir aux grandes entreprises technologiques ?

Répondre avec citation

Répondre avec citation

par exemple)

par exemple)

Partager