Nvidia aurait attaqué au ransomware des hackers qui ont pénétré ses systèmes et auraient volé 1 To de données,

mais les hackers ont affirmé qu'ils disposaient d'une sauvegarde de ces données

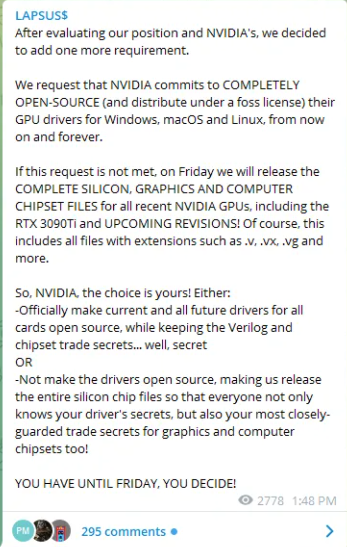

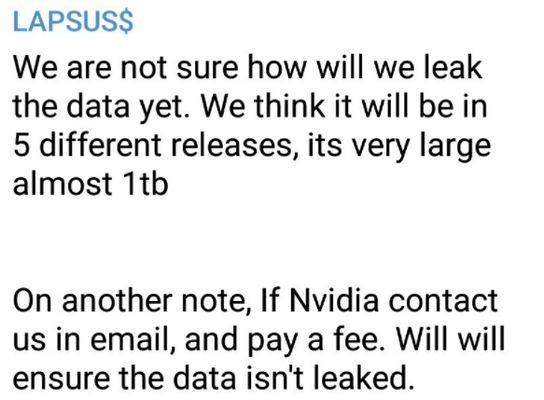

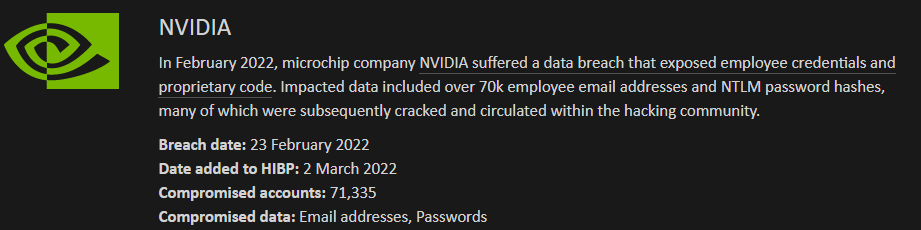

LAPSU$, un groupe d'extorsion en Amérique du Sud, a illégalement infiltré le serveur de messagerie de Nvidia et installé des logiciels malveillants sur le serveur de distribution de logiciels. En conséquence, le groupe de hacker aurait prétendument extrait plus de 1 To de données de Nvidia. Les types de données que les hackers auraient volées n'ont pas été précisés ; nous ne savons pas non plus s'il s'agit de données de Nvidia ou de ses clients. Le porte-parole de Nvidia n'a partagé aucun détail autre que la société enquêtait sur la brèche.

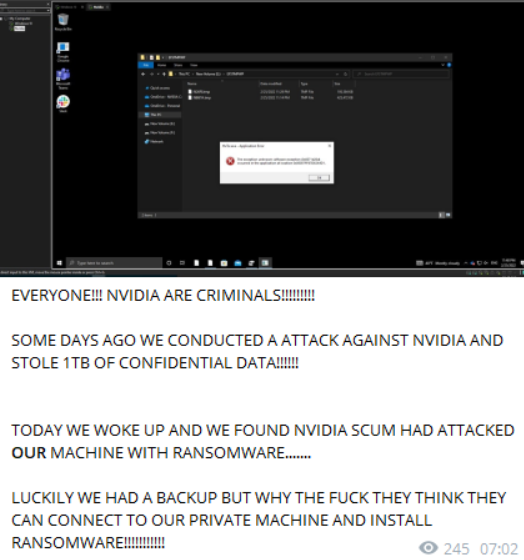

Il semblerait que Nvidia ait identifié les attaquants. Selon un message Twitter de Vx-underground et étayé par des captures d'écran, le fabricant de puces a infecté le système des auteurs par un ransomware et chiffré les données volées en réponse à l'attaque. Cependant, le groupe de hackers a affirmé qu'il disposait d'une sauvegarde des données.

Février n'a définitivement pas été le mois de Nvidia, étant donné que la société a été forcée d'abandonner son offre de 40 milliards de dollars pour faire l'acquisition d'Arm (ce qui a entraîné des frais de rupture de 1,25 milliard de dollars) en raison de l'opposition réglementaire. L'opération, la plus importante jamais réalisée dans le secteur des puces, aurait permis à Nvidia, dont le siège est en Californie, de prendre le contrôle d'une entreprise qui fabrique des technologies au cur de la plupart des appareils mobiles dans le monde. C'est d'ailleurs cette raison qui a attiré l'attention des régulateurs du monde entier ; ces derniers en ont fait l'objet d'examens minutieux, car ils craignaient qu'elle ne donne à Nvidia un avantage déloyal dans l'industrie des semi-conducteurs.

Le même mois, nous avons appris que Nvidia était la victime d'une cyberattaque qui a rendu inaccessibles les systèmes de messagerie et les outils de développement de Nvidia pendant plusieurs jours.

Au moment où ces informations ont fuité dans les médias, il n'a pas été précisé si c'était l'attaque elle-même qui a forcé ces systèmes internes à se déconnecter ou si Nvidia a mis fin de manière proactive à l'accès pour étouffer la menace. Selon des sources au sein de l'entreprise, les systèmes internes de Nvidia étaient « complètement compromis ». Malheureusement, il n'y avait pas de détails concrets supplémentaires sur l'étendue de la cyberattaque ou précisant si Nvidia avait été victime d'un ransomware. Les médias ne savaient pas non plus si des informations confidentielles stockées sur les serveurs de Nvidia ont été consultées lors de l'intrusion signalée.

Pour sa part, un porte-parole de Nvidia a publié une brève déclaration confirmant le rapport : « Nous enquêtons sur un incident. Nous n'avons aucune information supplémentaire à partager pour le moment ».

Certains observateurs ont établi un parallèle entre le moment de la cyberattaque contre Nvidia et l'action militaire menée par la Russie en Ukraine ; ils ont émis l'hypothèse selon laquelle des entités russes pourraient cibler des entreprises américaines et occidentales suite aux sanctions imposées par leurs pays respectifs. Dans une tournure des événements quelque peu intéressante, le groupe de piratage Anonymous aurait apparemment déclaré la cyberguerre contre le gouvernement russe : « nous sommes #Anonymous. Nous avons mis hors service le site Web du Kremlin en soutien à #OpRussia. Faites-moi savoir s'il réapparaît ! F**k #Putin. Nous soutenons le peuple ukrainien. Nous sommes légion ».

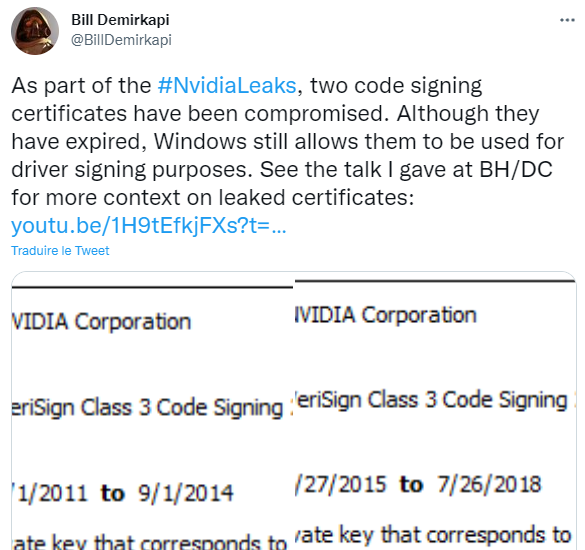

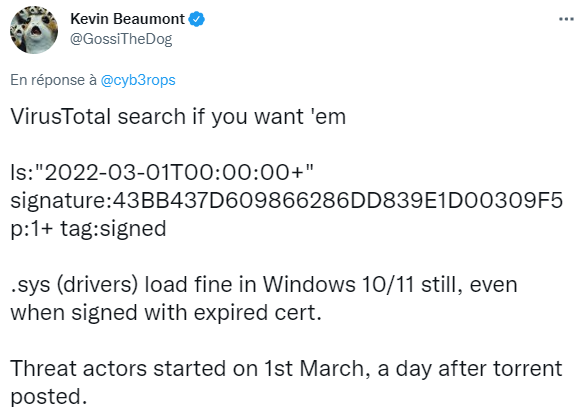

Par la suite, il a été révélé que, suite à cette cyberattaque, les hackeurs ont volé plus de 1 To de données du fabricant de puces. Nvidia a lancé une enquête sur ces hackers et, selon une publication sur le compte twitter de Vx-underground (qui évolue dans la Threat Intelligence - une discipline basée sur des techniques du renseignement, qui a pour but la collecte et l'organisation de toutes les informations liées aux menaces du cyberespace, afin de dresser un portrait des attaquants ou de mettre en exergue des tendances), le fabricant de puces aurait riposté en se faufilant dans le système du pirate et en chiffrant les données volées :

« Le groupe d'extorsion LAPSU$, un groupe opérant en Amérique du Sud, affirme avoir pénétré par effraction les systèmes de NVIDIA et exfiltré plus de 1 To de données propriétaires. LAPSU$ affirme que NVIDIA a effectué un piratage et déclare que NVIDIA a réussi à attaquer ses machines à l'aide d'un ransomware »

Ce n'est pas non plus la première fois que Nvidia se fait attaquer par des cybercriminels. Le fabricant de puces, ainsi qu'une liste de grandes sociétés, dont Intel, ont été victimes du piratage de SolarWinds en 2020.

Néanmoins, ce n'est pas tous les jours que l'on voit des entreprises prendre les choses en main puisque la majorité des victimes confient l'affaire aux autorités. D'autre part, Nvidia aurait été plus proactive et aurait lancé une cyberattaque contre les pirates. Malheureusement, si la prétention du groupe à disposer d'une sauvegarde est valide, les efforts de Nvidia ont peut-être été vains.

Source : Vx-underground

Et vous ?

Quelle lecture en faites-vous ?

Pour ou contre le fait de pirater un cybercriminel qui vous a attaqué en premier ? Dans quelle mesure ?

Pour ou contre le fait pour une entreprise d'attaquer au ransomware un cybercriminel qui lui a dérobé des données pour l'empêcher des les utiliser ?

Est-on en droit de se demander qui a développé le ransomware qui aurait été utilisé par Nvidia ou alors comment l'auraient-ils obtenu ?

Répondre avec citation

Répondre avec citation

Partager