Microsoft va bloquer les macros téléchargées depuis Internet par défaut dans cinq applications Office

afin de lutter contre les ransomwares et d'autres logiciels malveillants

Alors que les cyberattaques augmentent, Microsoft annonce un changement important dans sa suite bureautique Office visant à réduire les risques et les fenêtres d'attaques. La firme de Redmond a annoncé lundi qu'elle allait bloquer par défaut l'exécution de macros VBA téléchargées depuis Internet dans cinq applications Office, notamment Access, Excel, PowerPoint, Visio et Word. Ce changement devrait constituer un sérieux obstacle pour les gangs de logiciels malveillants, qui s'appuient sur la ruse pour inciter les utilisateurs à autoriser l'exécution d'une macro afin d'installer des maliciels sur leurs systèmes.

Les macros constituent un vecteur d'attaque populaire dans le rang des cybercriminels. Dans le cadre de ces attaques, les utilisateurs reçoivent généralement un document par courrier électronique ou qu'ils sont invités à télécharger sur un site Web. À l'ouverture du fichier par la victime, l'attaquant laisse généralement un message demandant à l'utilisateur de permettre l'exécution de la macro. Bien que les utilisateurs ayant des connaissances techniques et en cybersécurité soient capables de reconnaître ce piège et de se faire quand même infecter par des logiciels malveillants, de nombreux utilisateurs quotidiens d'Office ignorent encore cette technique.

Ils finissent alors par suivre les instructions fournies, s'infectant eux-mêmes avec des logiciels malveillants. La gestion de ce problème a été une épine dans le pied de Microsoft, car les macros VBA sont souvent utilisées dans les entreprises pour automatiser certaines opérations et tâches lors de l'ouverture de certains fichiers, comme l'importation de données et la mise à jour du contenu du document à partir de sources dynamiques. Depuis le début des années 2000, Microsoft a tenté de résoudre ce problème en affichant un léger avertissement de sécurité sous la forme d'une barre d'outils en haut du document.

Mais cet avertissement contenait également des contrôles permettant aux utilisateurs d'exécuter les macros. Cependant, à partir du début du mois d'avril 2022, les utilisateurs des logiciels Officie Access, Excel, PowerPoint, Visio et Word ne pourront plus activer les macros dans des documents non fiables téléchargés sur Internet. Ce changement, réclamé depuis des années par les chercheurs en sécurité, est perçu comme une barrière sérieuse contre les acteurs malveillants du Web, qui incitent les utilisateurs à autoriser l'exécution d'une macro infectée afin d'installer des logiciels malveillants sur leurs systèmes.

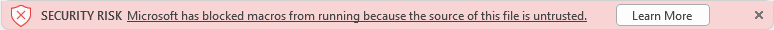

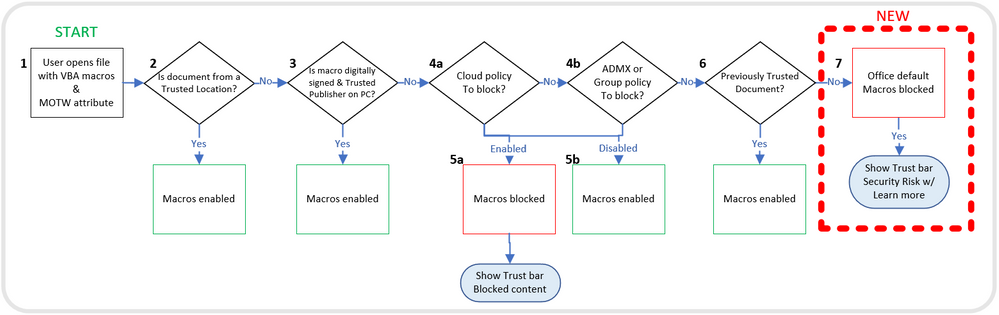

Avec ce changement, lorsque des fichiers qui utilisent des macros seront téléchargés depuis Internet, ces macros seront désormais entièrement désactivées par défaut. Contrairement aux anciennes versions d'Office, qui affichent une bannière d'alerte sur laquelle il est possible de cliquer pour autoriser l'exécution des macros, la nouvelle version de la bannière ne propose aucun moyen de les activer. Selon Microsoft, le changement sera présenté en avant-première à partir d'avril dans la version 2203 d'Office. Il sera étendu plus tard à tous les utilisateurs de la version Microsoft 365 d'Office mise à jour en permanence à partir de juin.

Microsoft prévoit également de rétroporter le changement à d'autres versions antérieures d'Office, telles qu'Office LTSC, Office 2021, Office 2019, Office 2016 et Office 2013. Les versions Mac, iOS, Android et Web de la suite bureautique ne seront pas concernées. Une fois que la mise sera déployée, Office peut savoir quelles macros ont été téléchargées depuis Internet ou depuis un partage en réseau à l'aide d'une balise "Zone.Identifier", du moins lorsque le fichier est enregistré sur un volume NTFS. Cette marque dite "mark-of-the-web" (MOTW) est déjà utilisée dans Office, notamment dans la bannière d'alerte actuelle.

Lorsqu'Office voit une balise "mark-of-the-web", il ouvre le fichier en lecture seule via le mode "Protected View", au cas où il serait malveillant. Si les utilisateurs le souhaitent toutefois, ils pourront ouvrir ces macros. Pour ce faire, ouvrez les propriétés de n'importe quel fichier téléchargé sur Internet et vous pouvez cliquer sur un bouton "débloquer" qui supprime la balise "mark-of-the-web". Comme pour de nombreuses améliorations de la sécurité, il ne s'agit pas tant de rendre les choses impossibles à faire que d'ériger des barrières à hauteur de cheville pour protéger les utilisateurs contre les clics accidentels ou les simples erreurs.

Les organisations qui utilisent des macros pourront également modifier ce paramètre via la stratégie de groupe. Elles pourront le faire en plaçant les fichiers contenant des macros dans des "emplacements de confiance" ou en signant numériquement leurs macros. Par ailleurs, Microsoft estime qu'une fois mise en place, cette mesure aura un impact sur la distribution d'un grand nombre de souches de logiciels malveillants de base, mais aussi sur de nombreuses campagnes d'espionnage à motivation financière et politique.

Bien sûr, les auteurs de ces attaques poursuivront très probablement leurs uvres en utilisant d'autres techniques. Enfin, rappelons qu'auparavant, Microsoft avait également bloqué l'exécution de macros Excel 4.0 (XLM) après des abus similaires de la part de gangs de maliciels.

Source : Microsoft

Et vous ?

Quel est votre avis sur le sujet ?

Cette mesure permettra-t-elle réellement de réduire les risques d'être infecté par des logiciels malveillants cachés dans les macros ?

Voir aussi

La DINUM estime que Microsoft 365 n'est pas conforme à la stratégie « Cloud au centre » de l'État français, dans une circulaire adressée aux secrétaires généraux des ministères

Microsoft Office 2021 arrivera au deuxième semestre de l'année et prendra en charge le mode sombre, il sera livré en deux versions et sera concédé à vie pour un forfait unique

Microsoft lance Power Fx, un nouveau langage de programmation low-code open source basé sur Excel

Microsoft apporte JavaScript à Excel par l'intermédiaire d'une nouvelle API, pour permettre aux développeurs de créer des types de données personnalisés dans Excel

Répondre avec citation

Répondre avec citation

Partager