Peu de temps après s'être fait voler son iPhone, 10 k$ ont été retirés et elle n'avait plus accès à son compte Apple.

« Une fois que quelqu'un pénètre dans cet environnement de sécurité, cela se retourne contre vous »

Une fonctionnalité iPhone de base peut aider les criminels à voler toute votre vie numérique. Le code d'accès qui déverrouille votre téléphone peut permettre aux voleurs d'accéder à votre argent et à vos données. C'est ce qu'a découvert une femme a ses dépens qui a déclaré que peu de temps après le vol de son iPhone 13 Pro Max, elle n'avait plus accès à son compte Apple. Reyhan Ayas a déclaré qu'Apple n'était « pas du tout utile » après que 10 000 dollars ont été prélevés sur son compte bancaire.

Alex Argiro, qui était détective du NYPD avant de prendre sa retraite en 2022, a déclaré qu'il y avait eu des centaines de crimes similaires commis à New York au cours des deux dernières années : « Une fois que vous entrez dans le téléphone, c'est comme une boîte au trésor ».

Reyhan Ayas quittait un bar de Manhattan en novembre lorsqu'un homme lui a arraché son téléphone et s'est enfui. En quelques minutes, la femme de 31 ans, économiste senior à Revelio Labs, une start-up d'intelligence de la main-d'uvre, n'a plus pu accéder à son compte Apple et à tout ce qui s'y rattache, y compris des photos, des contacts et des notes.

Dans une interview, Ayas a déclaré qu'elle se tenait devant le bar lorsqu'un homme lui a volé son iPhone 13 Pro Max. Elle croit qu'il l'avait vue entrer son mot de passe à un moment donné et avait attendu l'occasion de voler son appareil.

La femme de 31 ans a déclaré avoir emprunté un autre iPhone pour essayer de localiser le sien à l'aide de la fonction "Find My iPhone". Cependant, Ayas a déclaré qu'elle avait déjà été éjectée de son compte Apple à ce moment-là. « Je ne savais pas ce qui se passait », a-t-elle déclaré.

Elle a déposé plainte dans un commissariat le lendemain et a montré des notifications de demande de réinitialisation de mot de passe et des informations de connexion après le vol de son appareil.

Parce qu'elle avait perdu l'accès à son compte Apple, elle n'a pas pu se connecter à son ordinateur MacBook. Elle a contacté le support Apple, qui lui a conseillé de se procurer une nouvelle carte SIM et un nouvel iPhone. Elle l'a fait, mais n'a toujours pas pu accéder à son compte.

Au cours des 24 heures suivantes, environ 10 000 dollars ont été prélevés de son compte bancaire, selon un relevé bancaire consulté par le média qui l'a interviewé. Il lui a été conseillé d'ouvrir un nouveau compte et d'y transférer tous ses fonds.

Alors qu'elle visitait un Apple Store à la recherche d'une assistance, Ayas a déclaré avoir reçu un e-mail de Credit Karma montrant une demande de carte de crédit Apple. Un autre e-mail lui a indiqué que la demande avait été approuvée alors qu'elle était en attente avec le support de la carte Apple.

L'équipe de soutien « n'a pas été utile du tout », a déclaré Ayas. Elle a ensuite appelé Goldman Sachs, qui émet les cartes de crédit d'Apple, et a pu obtenir de l'aide.

Ayas a dit qu'elle était très frustrée par Apple qui demandait continuellement : « Avez-vous essayé "Find My iPhone ?" ». « Bien sûr, j'ai essayé, peut-être trois minutes après [ndlr. le vol de mon téléphone], je l'ai essayé. On dirait que c'est une blague pour vous. Ma vie entière est un gâchis, mais vous me demandez toujours si je l'ai essayé », a-t-elle déclaré avoir répondu.

Lors de sa dernière conversation avec un représentant d'Apple, le représentant a déclaré à Ayas qu'il n'y avait aucun moyen de retrouver l'accès à son compte iCloud.

« Apple est très fier d'être de son environnement de sécurité fermé. Mais ils parlent rarement du fait que si un intrus pénètre cet environnement de sécurité fermé, il devient alors également fermé aux personnes qui possèdent le compte », a déclaré Ayas. « Cela peut absolument se retourner contre vous ».

Une situation loin d'être isolée

Des histoires similaires s'accumulent dans les postes de police du pays. Les auteurs de ces méfaits utilisent une astuce remarquablement low-tech : ils regardent les propriétaires d'iPhone taper leurs codes d'accès, puis volent leurs téléphones et ont le champ libre. Les voleurs exploitent une simple vulnérabilité dans la conception logicielle de plus d'un milliard d'iPhone actifs dans le monde. Il se concentre sur le mot de passe, la courte chaîne de chiffres qui permet d'accéder à un appareil ; et les mots de passe, généralement des combinaisons alphanumériques plus longues qui servent de connexion pour différents comptes.

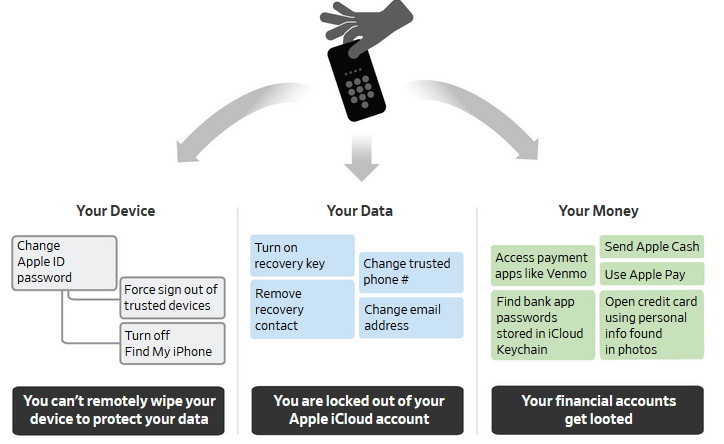

Une fois qu'un tiers parvient à mettre la main sur le mot de passe, il peut en quelques secondes changer le mot de passe associé à l'identifiant Apple du propriétaire de l'iPhone. Cela empêcherait la victime d'accéder à son compte, qui comprend tout ce qui est stocké dans iCloud. Le voleur peut aussi souvent piller les applications financières du téléphone puisque le mot de passe peut déverrouiller l'accès à tous les mots de passe stockés de l'appareil.

« Une fois que vous entrez dans le téléphone, c'est comme une boîte au trésor », a déclaré Alex Argiro, qui a enquêté sur un réseau de vol très médiatisé en tant que détective du département de police de New York avant de prendre sa retraite l'automne dernier. Il a dit qu'il y avait eu des centaines de crimes de ce genre dans la ville au cours des deux dernières années. « Et cela va en augmentant », a-t-il déclaré. « C'est un crime tellement opportuniste. Tout le monde a des applications financières ».

Apple Inc. s'est présenté comme le leader de la confidentialité et de la sécurité numériques, vendant son matériel, ses logiciels et ses services Web iCloud étroitement intégrés comme la meilleure protection pour les données de ses clients. « Les chercheurs en sécurité conviennent que l'iPhone est l'appareil mobile grand public le plus sécurisé, et nous travaillons sans relâche chaque jour pour protéger tous nos utilisateurs contre les menaces nouvelles et émergentes », a déclaré une porte-parole d'Apple.

« Notre sympathie va droit aux utilisateurs qui ont vécu cette expérience et nous prenons très au sérieux toutes les attaques contre nos utilisateurs, aussi rares soient-elles », a-t-elle déclaré, ajoutant que la société estime que ces crimes sont rares, car ils nécessitent le vol de l'appareil et du mot de passe. « Nous continuerons à faire progresser les protections pour aider à sécuriser les comptes des utilisateurs ».

Un examen de la récente vague de vols révèle une possible lacune dans l'armure d'Apple. Les défenses de l'entreprise sont conçues autour de scénarios d'attaque courants : le pirate sur Internet qui tente d'utiliser les identifiants de connexion d'une personne, ou le voleur dans la rue qui cherche à s'emparer d'un iPhone pour une vente rapide.

Ils ne tiennent pas nécessairement compte du brouillard d'une scène de bar nocturne pleine de jeunes, où les prédateurs se lient d'amitié avec leurs victimes et les poussent à révéler leurs codes d'accès. Une fois que les voleurs possèdent à la fois le code d'accès et le téléphone, ils peuvent exploiter une fonctionnalité qu'Apple a intentionnellement conçue comme une commodité : permettre aux clients oublieux d'utiliser leur code d'accès pour réinitialiser le mot de passe du compte Apple.

« Ce n'était qu'une question de temps avant qu'un attaquant n'utilise le shoulder surfing ou l'ingénierie sociale », a déclaré Adam Aviv, professeur agrégé d'informatique à l'Université George Washington. « S'appuyer sur un téléphone comme appareil de confiance échoue dans de tels cas », a-t-il ajouté. Le shoulder surfing est une technique consistant à dérober des informations secrètes ou confidentielles dune personne en regardant par-dessus lépaule de celle-ci. Par exemple, une des fraudes les plus communes est le clonage par distraction, aussi appelée le shoulder surfing : à la caisse d'un commerce, le voleur relève le numéro d'identification personnel (NIP) du client devant lui, en regardant par-dessus son épaule alors que ce dernier paie avec sa carte.

Anatomie de l'attaque : le voleur vous regarde taper votre mot de passe, puis vole votre iPhone. Avec l'appareil et le code d'accès, le voleur peut alors faire ceci...

Le vol

Toutes les victimes interrogées par le Wall Street Journal ont déclaré que leurs iPhone avaient été volés alors qu'elles étaient en train de parler sur les réseaux sociaux la nuit. Certains ont dit que les téléphones leur avaient été arrachés des mains par quelqu'un qu'ils venaient de rencontrer. D'autres ont déclaré avoir été agressés physiquement et intimidés pour qu'ils remettent leurs téléphones et leurs codes d'accès. Quelques-uns ont dit qu'ils croyaient avoir été drogués. Ils se sont réveillés le lendemain matin sans leurs téléphones, sans aucun souvenir de la nuit précédente.

Dans tous les cas, les propriétaires d'iPhone ont été éjectés de leurs comptes Apple. Ils ont ensuite découvert des milliers de dollars de vols financiers, y compris une combinaison de frais Apple Pay, des comptes bancaires épuisés liés à des applications téléphoniques et de l'argent prélevé sur Venmo de PayPal Holdings Inc. et d'autres applications d'envoi d'argent.

Une vulnérabilité similaire existe dans le système d'exploitation mobile Android de Google. Cependant, la valeur de revente plus élevée des iPhone en fait une cible beaucoup plus courante, selon les responsables des forces de l'ordre. « Nos politiques de connexion et de récupération de compte tentent de trouver un équilibre entre permettre aux utilisateurs légitimes de conserver l'accès à leurs comptes dans des scénarios réels et empêcher les mauvais acteurs d'entrer », a déclaré un porte-parole de Google.

Le soir du 22 janvier 2022, Reece Thompson, directeur artistique d'une agence de création à Hiawatha, Iowa, prenait un verre avec sa petite amie alors qu'il visitait le centre-ville de Minneapolis lorsque son iPhone 12 Pro a disparu du bar. Le lendemain matin, lorsqu'il a tenté de se connecter à son compte Apple à partir d'un autre appareil, le mot de passe du compte avait été modifié. Des milliers de dollars avaient été débités de ses cartes de crédit via Apple Pay et 1 500 dollars avaient été volés sur son compte Venmo, a-t-il déclaré.

Les procureurs du Minnesota affirment que Thompson, âgé de 42 ans, a été victime d'un réseau de voleurs qui a accumulé près de 300 000 dollars en volant des iPhone et leurs codes d'accès à au moins 40 victimes. Le groupe a ciblé les amateurs de bar avec des smartphones Apple, a rapidement pillé les comptes accessibles grâce à ces appareils, puis a revendu les téléphones, selon le mandat d'arrêt d'un membre du réseau présumé, Alfonze Stuckey. Stuckey a depuis plaidé coupable à un chef de racket et a été condamné à 57 mois de prison. Onze autres suspects ont été accusés de racket dans cette affaire.

Des groupes de deux ou trois voleurs allaient dans un bar et se liaient d'amitié avec les victimes, leur demandant souvent d'ouvrir Snapchat ou une autre plate-forme de médias sociaux, a déclaré le Sgt. Robert Illetschko, l'enquêteur principal sur l'affaire. Au cours de cette interaction, ils essaieraient d'observer la victime déverrouiller l'iPhone avec le mot de passe, a-t-il déclaré. S'ils n'avaient pas saisi le code d'accès au début, ils auraient peut-être essayé de demander à la victime de leur remettre le téléphone pour une photo, puis de l'éteindre subtilement avant de le rendre, a-t-il ajouté. Après le redémarrage d'un iPhone, un mot de passe est requis pour le déverrouiller.

« C'est aussi simple que de regarder cette personne taper à plusieurs reprises son code d'accès dans le téléphone », a déclaré le Sgt. Illetschko, ajoutant que parfois les voleurs filmaient secrètement les victimes afin qu'ils puissent être sûrs d'avoir saisi la bonne séquence. « Il y a beaucoup d'astuces pour amener la personne à entrer le code ».

Des cas similaires ont été signalés à Austin, Denver, Boston et Londres.

À New York, l'une des premières informations que la police a reçues sur l'ampleur de cette nouvelle vague de criminalité a pris la forme d'un décès inexpliqué.

Le vendredi 27 mai, lors d'une visite de Washington, D.C., John Umberger est sorti pour la nuit à Manhattan, terminant la soirée dans un bar du quartier de Hell's Kitchen. Cinq jours plus tard, le directeur de la diplomatie et des programmes politiques de l'American Center for Law and Justice, âgé de 33 ans, a été retrouvé mort dans l'appartement où il résidait, avec un portefeuille vidé et pas d'iPhone.

Au début, la police a soupçonné qu'il s'agissait d'une surdose de drogue de routine. Ensuite, sa famille a découvert que des milliers de dollars avaient été prélevés de ses comptes bancaires, PayPal et Venmo, ainsi que des frais de carte de crédit suspects, selon la mère d'Umberger, Linda Clary. Elle pense que le mot de passe du compte Apple de son fils a été modifié.

Argiro, le détective de New York qui a participé à l'enquête sur la mort d'Umberger avant de prendre sa retraite en septembre, a déclaré que les autorités en étaient venues à croire qu'il était victime d'un groupe de voleurs qui ciblent les barmans de New York, blanchissent de l'argent avec des applications, puis revendent les téléphones. Ce groupe particulier serait responsable de plus de 30 incidents, a-t-il ajouté.

Le bureau du procureur du district de Manhattan est en train de monter un dossier à présenter devant un grand jury, selon des personnes proches de l'enquête.

La méthode

En théorie, les innovations récentes d'Apple en matière de sécurité devraient éliminer la vulnérabilité d'un mot de passe intercepté. La porte-parole d'Apple a indiqué que Face ID et Touch ID étaient des moyens qui limiteraient la nécessité de saisir un mot de passe.

Pourtant, à New York, certaines autorités ont suggéré Face ID comme point d'entrée possible dans les téléphones. L'Office of Nightlife de la ville, une liaison entre la mairie et l'industrie hôtelière, a accueilli un conférencier qui a recommandé aux amateurs de bar de désactiver la reconnaissance faciale, sur la théorie selon laquelle le visage d'une personne incapable pourrait être utilisé par les voleurs.

Une violation du code d'accès est le scénario le plus probable, selon les rapports du Journal et les tests sur l'appareil. Pour changer le mot de passe de l'identifiant Apple de quelqu'un sur un iPhone, un scan du visage ne suffit pas : un mot de passe est nécessaire. Lorsque le changement de mot de passe est terminé, le logiciel offre une option pour forcer d'autres appareils Apple, tels que les Mac ou les iPad, à se déconnecter du compte Apple, afin qu'une victime ne puisse pas se tourner vers ces appareils pour retrouver l'accès. Le logiciel ne demande jamais à l'utilisateur d'entrer un ancien mot de passe avant d'en définir un nouveau. Les journalistes du Journal ont pu faire tout cela en moins d'une minute.

Une porte-parole d'Apple a déclaré que le système est conçu pour aider les utilisateurs qui ont oublié le mot de passe de leur compte. Elle a ajouté que cela nécessite deux facteurs, l'appareil physique ainsi que le code d'accès de l'appareil.

Avec le nouveau mot de passe, le voleur peut désactiver "Find My iPhone", ce qui permettrait autrement aux victimes de localiser leurs téléphones et même de les effacer à distance pour protéger leurs données. La désactivation de "Localiser mon iPhone" permet également au voleur de revendre l'iPhone.

Apple a récemment introduit la possibilité d'utiliser des clefs de sécurité matérielles, de petits dongles USB, pour protéger l'identifiant Apple. Lors des tests du Journal, les clefs de sécurité n'ont pas empêché les changements de compte en utilisant uniquement le mot de passe, et le mot de passe pouvait même être utilisé pour supprimer les clefs de sécurité du compte.

Source : WSJ

Et vous ?

Quelle lecture faites-vous de ces situations ?

Avez-vous vécu, directement ou indirectement, des situations similaires ? Partagez votre vécu.

Face à ceci, est-il alors prudent de garder ses informations bancaires sur son mobile ? Dans quelle mesure ?

Répondre avec citation

Répondre avec citation

de mon aide, vous pouvez cliquer sur

de mon aide, vous pouvez cliquer sur  .

.

que 1) la banque ne voit rien d'anormal, ne voit pas le compte récepteur et ne peut rien faire (factuellement c'est 1 soustraction et 1 addition virtuelles) et que 2) les pirates n'ont pas eu de l'aide (l'exemple de l'IMSI catcher du

que 1) la banque ne voit rien d'anormal, ne voit pas le compte récepteur et ne peut rien faire (factuellement c'est 1 soustraction et 1 addition virtuelles) et que 2) les pirates n'ont pas eu de l'aide (l'exemple de l'IMSI catcher du

Partager