Les dispositifs IoT grand public apparaissent sur les réseaux d'entreprises, ce qui pourrait conduire à de graves incidents de cybersécurité,

selon Palo Alto Networks

Selon une enquête de Palo Alto Networks, un nombre croissant d'appareils « non professionnels » de l'Internet des objets (IoT) se retrouvent dans les réseaux d'entreprises. Des ampoules intelligentes, des moniteurs de fréquence cardiaque, des équipements de gym, des machines à café et même des mangeoires intelligentes pour animaux de compagnie ont tous été trouvés sur les réseaux d'entreprises en 2021. « Quand on sait que les contrôles de sécurité des appareils IoT grand public sont minimes, pour ne pas en augmenter le prix, le manque de visibilité couplé à l'augmentation du travail à distance pourrait conduire à de graves incidents de cybersécurité », a déclaré Greg Day, vice-président de l'entreprise américaine EMEA.

Palo Alto Networks a interrogé 1 900 décideurs informatiques dans 18 pays, dont le Royaume-Uni, les États-Unis, l'Allemagne, les Pays-Bas et l'Australie, et a constaté qu'un peu plus des trois quarts (78 %) d'entre eux ont signalé une augmentation des dispositifs IoT non professionnels connectés aux réseaux de leurs organisations. Ces appareils sont mal sécurisés et non adaptés pour des besoins professionnels.

La moitié des personnes interrogées ont déclaré qu'elles s'inquiétaient des attaques contre leurs dispositifs industriels IoT, 46 % d'entre elles étant également préoccupées par la compromission des caméras connectées. Les caméras intelligentes sont une méthode de compromission éprouvée par les malfaiteurs, et certains fournisseurs sécurisent mieux leur matériel que d'autres. « Les travailleurs à distance doivent être conscients que les appareils IoT pourraient être compromis et utilisés comme Homme du milieu pour accéder à leurs appareils professionnels s'ils utilisent tous deux le même routeur domestique, ce qui pourrait à son tour permettre aux attaquants de se déplacer sur les systèmes de l'entreprise », a déclaré Palo Alto.

Le manque de sécurité des appareils IoT est principalement dû à la volonté des fabricants de maintenir des prix bas, la sécurité étant considérée comme une charge inutile. Cette approche a exposé par inadvertance un grand nombre d'appareils au piratage sur Internet. Causant un tel mal de tête que les gouvernements du monde entier se préparent maintenant à imposer de meilleures normes de sécurité IoT.

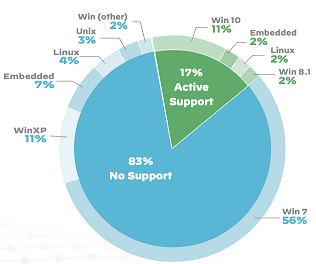

Pour comprendre toute l'étendue du paysage actuel des menaces IoT, Palo Alto Networks a analysé 1,2 million d'appareils IoT dans des milliers d'emplacements physiques au sein d'entreprises informatiques et d'organisations de santé en 2018 et 2019. Le rapport de cette activité révèle que 83 % des appareils d'imagerie médicale fonctionnent sur des systèmes d'exploitation non pris en charge. Ce qui rend les organisations hospitalières vulnérables aux attaques susceptibles de perturber les soins ou d'exposer des informations médicales sensibles.

Ventilation du support OS pour les dispositifs d'imagerie médicale

Tendances émergentes sur les menaces IoT

Les cyberattaques axées sur l'IoT obligent les industries à reconnaître et à gérer les risques associés au déploiement de dispositifs IoT pour protéger leurs activités principales. Les industries du domaine de la santé sont exposées à une quantité incroyablement inattendue de risques. Alors que certaines vulnérabilités de l'IoT peuvent mettre la vie des personnes en danger, d'autres attaquent les fonctions critiques de l'entreprise ou exfiltrent des données confidentielles. Voici, ci-dessous, quelques-unes des tendances émergentes dont les organisations doivent prendre conscience de lexistence.

- 98 % du trafic des appareils IoT n'est pas chiffré, ce qui expose les données personnelles et confidentielles sur le réseau et permet aux attaquants d'écouter le trafic réseau non chiffré, de collecter des informations personnelles ou confidentielles, puis d'exploiter ces données à des fins lucratives sur le dark web ;

- 51 % des menaces pour les organismes de santé concernent les appareils d'imagerie, ce qui perturbe la qualité des soins et permet aux attaquants d'exfiltrer les données des patients stockées sur ces appareils ;

- 72 % des VLAN de soins de santé mélangent des actifs IoT et informatiques, ce qui permet aux logiciels malveillants de se propager des ordinateurs des utilisateurs aux appareils IoT vulnérables sur le même réseau.

« Nous avons constaté que la posture de sécurité générale des appareils IoT est en déclin, ce qui rend les organisations vulnérables aux nouveaux logiciels malveillants ciblant l'IoT ainsi qu'aux anciennes techniques d'attaque que les équipes informatiques ont depuis longtemps oubliées », déclare Palo Alto Networks.

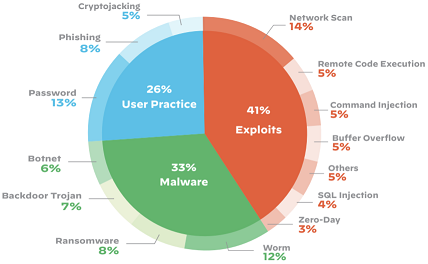

Principales menaces liées à l'IoT

Les menaces continuent d'évoluer pour cibler les appareils IoT en utilisant de nouvelles techniques plus sophistiquées et évasives, telles que les communications de commande et de contrôle (CoC) de pair à pair et les caractéristiques de type ver pour l'auto-propagation. Si l'on ajoute à cela la faiblesse de la sécurité des appareils et des réseaux, les cybercriminels ont tout le loisir de compromettre les systèmes IoT.

- 57 % des dispositifs IoT sont vulnérables à des attaques de gravité moyenne ou élevée, ce qui fait de l'IoT une cible facile pour les attaquants ;

- 41 % des cybercriminels exploitent les vulnérabilités des appareils, les attaques informatiques analysant les appareils connectés au réseau pour tenter d'exploiter les faiblesses connues.

Répartition des principales menaces liées à l'IoT

Les attaques liées aux mots de passe continuent d'être répandues sur les appareils IoT en raison de la faiblesse des mots de passe définis par les fabricants et des mauvaises pratiques en matière de sécurité des mots de passe. Voici, ci-dessous, quelques recommandations pour l'IoT :

- appliquez des correctifs aux imprimantes et aux autres appareils facilement réparables ;

- segmentez les appareils IoT en VLAN ;

- activez la surveillance active.

Source : Palo Alto Networks

Et vous ?

Quel est votre avis sur le sujet ?

Voir aussi :

Le guide de la sécurité IoT, pour toute la durée de vie, des exigences et de la conception à l'utilisation finale, à la livraison et à la maintenance, ainsi qu'à l'élimination, par l'ENISA

Vous avez entendu parler de HTTPS. Découvrez maintenant HTTPA : des services Web dans des environnements de confiance, avec Intel SGX, un outil qui fournit le chiffrement en mémoire

Edward Snowden : « Des gens mourront si vous affaiblissez le chiffrement », il estime que la vie privée est un pouvoir essentiel

64 % des entreprises ont perdu 6 % ou plus de leur chiffre d'affaires en raison d'attaques de bots l'année dernière, 32 % ont perdu 10 % ou plus, selon une étude de Kasada

Répondre avec citation

Répondre avec citation

Partager