GitHub est une véritable mine dor pour les cybercriminels, selon GitGuardian,

Qui a détecté plus de 2 millions de "secrets" sur la plateforme en 2020, en hausse de 20 %

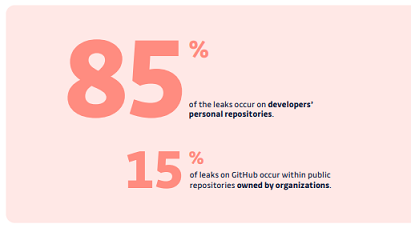

Plus de deux millions de secrets ont été détectés sur GitHub en 2020, soit une augmentation de 20 % par rapport à lannée précédente, selon un nouveau rapport. Il savère que 85 % de ces secrets se trouvent dans les dépôts personnels des développeurs, hors du contrôle des entreprises. Le rapport de GitGuardian montre que 15 % des fuites sur GitHub se produisent dans des dépôts publics appartenant à des organisations et 85 % des fuites se produisent dans les dépôts personnels des développeurs. Les données sensibles, ou secrets, qui finissent par être exposés publiquement sur GitHub sont, entre autres, les clés API, les clés privées, les certificats, les noms d'utilisateur et les mots de passe.

Fondée à Paris en 2017, GitGuardian sert à « empêcher les pirates d'utiliser GitHub comme une porte dérobée pour votre entreprise », comme le dit l'entreprise, en analysant les dépôts publics GitHub en temps réel pour identifier toutes les données privées que les mauvais acteurs pourraient utiliser pour accéder à leurs systèmes (par exemple dans le cloud ou une base de données), comme les clés API ou cryptographiques, les identifiants de connexion, et plus encore.

Le rapport baptisé "State of Secrets Sprawl on GitHub" de GitGuardian est basé sur la surveillance constante de chaque commit poussé vers un dépôt public GitHub. La comparaison des données de l'année dernière avec la période correspondante de 2019 a montré que le nombre de secrets détectés sur GitHub avait augmenté d'un cinquième. Le "secrets sprawl" auquel le rapport de GitGuardian fait référence est essentiellement des informations d'authentification stockées dans beaucoup d'endroits différents, ce qui les rend difficiles à suivre.

Le rapport 2021 de GitGuardian montre que 85 % des 2 millions de secrets qu'il a trouvés se trouvaient dans les dépôts personnels des développeurs, qui échappent au contrôle des entreprises. « Ce qui est surprenant, c'est qu'un nombre inquiétant de ces secrets divulgués sur les dépôts publics personnels des développeurs sont des secrets d'entreprise, et non des secrets personnels », Jeremy Thomas, PDG de GitGuardian.

Cela signifie que les systèmes internes d'une entreprise pourraient être vulnérables en raison des données sensibles cachées dans les dépôts des développeurs actuels ou anciens. Mais cela montre également comment le problème peut avoir un impact sur les entreprises, qu'elles travaillent ou non sur des projets open source, car elles ont peu de visibilité ou de contrôle sur la façon dont leurs développeurs utilisent GitHub.

« Les organisations ne peuvent pas contrôler ce que les développeurs font avec leurs projets GitHub personnels », a expliqué Thomas. « GitHub est une plateforme fantastique pour les développeurs, qui leur permet de collaborer ensemble, d'acquérir de nouvelles compétences et de présenter leur travail. Les développeurs ont généralement un compte GitHub qu'ils utilisent à la fois à des fins personnelles et professionnelles, mélangeant parfois les dépôts. Les développeurs utilisent GitHub comme leur LinkedIn c'est pourquoi ils ont besoin d'un compte qui leur est vraiment lié et qui contient leur travail », a-t-il ajouté.

Selon le PDG de GitGuardian, l'augmentation de l'utilisation de GitHub et l'évolution vers des architectures cloud sont à lorigine de la croissance des "secrets" sur la plateforme. 15 % des fuites sur GitHub se produisent dans des dépôts publics appartenant à des organisations et 85 % des fuites se produisent dans les dépôts personnels des développeurs, selon le rapport.

« Nous pensons que la croissance est due à deux facteurs l'augmentation de l'utilisation de GitHub et l'évolution vers des architectures cloud et la componentialisation », a déclaré Thomas. « Ces deux tendances génèrent davantage d'identifiants d'authentification numérique ».

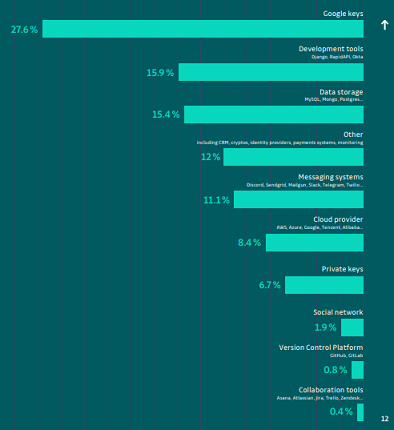

Voici, ci-dessous, les types de secrets trouvés par loutil de détection de GitGuardian

- 27,6 % clés Google,

- 15,9 % outils de développement (Django, RapidAPI, Okta),

- 15,4 % stockage de données (MySQL, Mongo, Postgres,...),

- 12 % autres (y compris CRM, Cryptos, fournisseurs didentité, systèmes de paiement, surveillance),

- 11,1 % systèmes de messagerie (Discord, Sendgrid, Mailgun, Slack, Telegram, Twilio...),

- 8,4 % fournisseur de services dans le cloud (AWS, Azure, Google, Tencent, Alibaba...),

- 6,7 % clés privées,

- 1,9 % réseaux sociaux,

- 0,8 % plateforme de contrôle de version (GitHub, GitLab),

- 0,4 % outils de collaboration (Asana, Atlassian, Jira, Trello, Zendesk...).

Voici, ci-dessous, le top 10 des extensions de fichiers

Avec les nombreux langages de programmation, frameworks et pratiques de codage adoptés dans le monde entier, il existe une très longue liste dextensions qui peuvent contenir des secrets. Les 10 premières extensions de fichiers représentent 81 % de tous les résultats. Les trois premiers représentent plus de 56 % des résultats.

- 27,7 % Python

- 18,7% JavaScript

- 9,6 % Environment variables file

- 7,5 % JSON

- 4 % Properties

- 3,6 % PEM

- 3,2 % PHP

- 2,7 % YAML

- 2,2 % XML

- 2 % Typescript

GitHub est plus que jamais "The Place to Be" pour les développeurs lorsqu'il s'agit d'innover, de collaborer et de se mettre en réseau. GitHub rassemble plus de 50 millions de développeurs travaillant sur leurs projets personnels et/ou professionnels. Lorsque 60 millions de dépôts sont créés en un an et que près de deux milliards de contributions sont ajoutées, certains risques se présentent pour les entreprises.

À mesure que les architectures se déplacent vers le cloud et s'appuient davantage sur des composants et des applications, la croissance des commits qui se produisent et l'utilisation d'identifiants d'authentification numérique ont augmenté le nombre de secrets détectés. Pour aggraver le problème, les entreprises poussent à des cycles de publication plus courts, les développeurs doivent maîtriser de nombreuses technologies et la complexité de l'application des bonnes pratiques de sécurité augmente avec la taille de l'organisation, le nombre de dépôts, le nombre d'équipes de développeurs et leur répartition géographique.

Les entreprises ne peuvent pas éviter le risque d'exposition aux secrets, même si elles mettent en place des systèmes centralisés de gestion des secrets. Pour cela, certaines bonnes pratiques peuvent être suivies pour limiter le risque d'exposition des secrets ou l'impact d'une fuite d'informations d'identification.

Les suggestions de bonnes pratiques de GitGuardian pour éviter de tels scénarios comprennent la restriction de l'accès aux API et des permissions, l'encouragement des développeurs à ne pas partager de secrets non chiffrés dans des systèmes de messagerie tels que Slack, et le fait de ne jamais stocker de secrets non chiffrés dans des dépôts .git.

Source : GitGuardian

Et vous ?

Que pensez-vous de ce rapport ?

85 % des 2 millions de secrets détectés se trouvaient dans les dépôts personnels des développeurs. Quel commentaire en faites-vous ?

Vous est-il déjà arrivé de stocker des données sensibles sur votre dépôt GitHub personnel ?

Voir aussi :

Google dévoile une faille de sécurité « grave » concernant la plateforme GitHub de Microsoft, aucun correctif n'est disponible pour le moment et les utilisateurs sont invités à faire des mises à jour

Des critiques s'élèvent contre la suppression du code d'exploit des vulnérabilités d'Exchange par GitHub de Micrososft, pour certains les avantages de publier ce code "l'emportent sur les risques"

Des cybercriminels ont piraté les serveurs de GitHub pour le minage de cryptomonnaies, l'exploit pourrait faire tourner jusqu'à 100 mineurs de cryptomonnaies au cours d'une seule attaque

Compromission du code PHP : les responsables de PHP blâment désormais une fuite de la base de données utilisateurs master.php.net, plutôt qu'un problème avec le serveur lui-même

Répondre avec citation

Répondre avec citation

Partager