Le réseau social Gab a été piraté, le compte de l'ancien président US Donald Trump et 15 000 autres comptes concernés,

les profils, les mots de passe et les messages privés des utilisateurs ont été dérobés

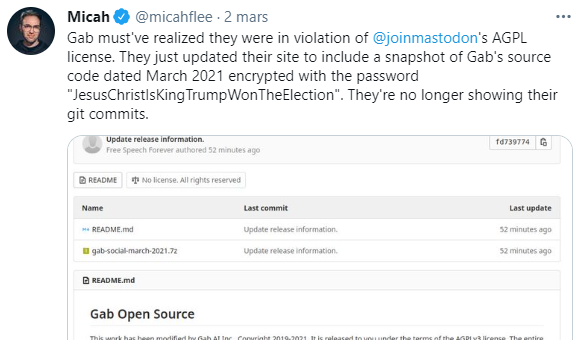

Andrew Torba, le fondateur du réseau social Gab, a déclaré que le réseau social Gab a été piraté, les données de l'ancien président Donald Trump faisant partie des données volées et rendues publiques par les cybercriminels. Andrew Torba a indiqué qu'un hacker, qui se fait appeler "JaXpArO and My Little Anonymous Revival Project", a piraté la plateforme pour exposer les utilisateurs de Gab. Les messages privés de quelque 15 000 utilisateurs de Gab, les profils des utilisateurs, les mots de passe de certains utilisateurs et les mots de passe de groupes ont été dérobés. Les cybercriminels auraient utilisé une vulnérabilité d'injection SQL comme vecteur dattaque.

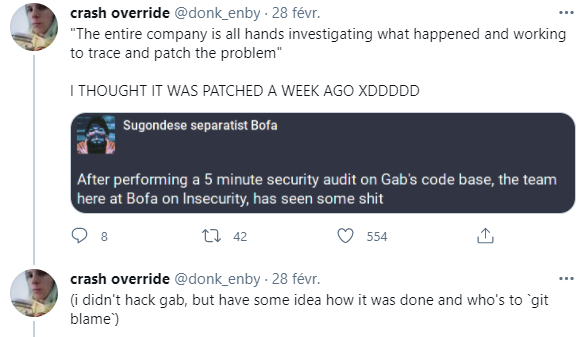

« Mon compte et celui de Trump ont été compromis, bien sûr, car Trump est sur le point de sexprimer », a écrit Torba dimanche alors que Trump s'apprêtait à prendre la parole à la conférence CPAC (Conservative Political Action Conference) en Floride. « Toute l'entreprise est mobilisée pour enquêter sur ce qui s'est passé et s'efforcer de retrouver la trace du problème et d'y remédier », a-t-il ajouté. Le groupe militant pour la transparence des données, Distributed Denial of Secrets (DDoSecrets), prévoit de partager les données avec les chercheurs et les journalistes, mais déclare qu'il ne les rend pas publiques pour des raisons de protection de la vie privée. « Dans un temps plus ordinaire, ce serait une ressource sociologique importante », a indiqué DDoSecrets sur son blog.

Ces fuites de données surviennent presque huit semaines après que des partisans de Trump aient pris d'assaut le Capitole. Les émeutiers ont pris des centaines de milliers de vidéos et de photos du siège et les ont mises en ligne. Les principaux sites de médias sociaux ont retiré une grande partie du contenu parce qu'il violait leurs conditions d'utilisation. « Les données de Gab sont un ensemble de données important mais compliqué », a écrit le personnel de DDoSecrets dans un post. « En plus d'être un corpus du discours public sur Gab, il comprend également de nombreux messages privés. Dans un temps plus simple ou plus ordinaire, ce serait une ressource sociologique importante. En 2021, c'est aussi un registre de la culture et des déclarations exactes concernant non seulement une augmentation des opinions et des actions extrémistes, mais aussi une tentative de coup d'État ».

Gab a longtemps été accusé comme étant un refuge pour les discours haineux. Depuis l'attaque du Capitole, Gab a vu son trafic augmenter de 800 % et le nombre de ses utilisateurs enregistrés a doublé. La Ligue anti-diffamation a demandé une enquête sur Gab afin de déterminer « si la plateforme a intentionnellement aidé ou encouragé » les personnes impliquées dans l'émeute.

Gab et Parler sont les plateformes qui ont permis à des partisans de l'ancien président américain Donald Trump de continuer à exprimer leurs opinions. Amazon et les fournisseurs d'hébergement web ont ensuite invoqué le manque de modération sur Parler, comme motif pour suspendre le service de Parler sur leurs différentes plateformes. Torba a fondé Gab en 2016, conçu comme une alternative de libre expression aux autres plateformes de réseaux sociaux. Elle a gagné en notoriété en 2018 lorsqu'un homme a posté un message antisémite sur le site avant de se rendre à Pittsburgh en voiture et de tuer 11 personnes dans une synagogue. Gab a par la suite supprimé le compte de ce dernier et a coopéré avec les enquêteurs. Toutefois, son application a été retirée de Google et des app stores d'Apple pour violation des politiques de lutte contre les discours haineux.

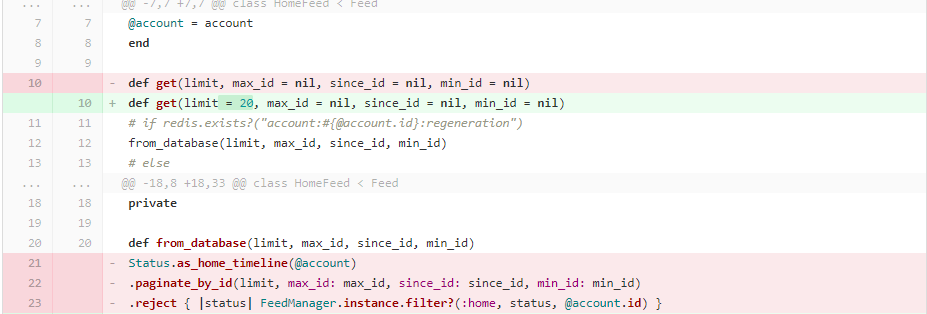

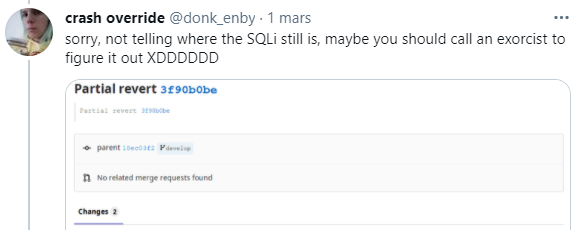

Rappelons quune attaque par injection SQL consiste à insérer une requête SQL via les données d'entrée du client dans l'application. Un exploit d'injection SQL peut permettre de lire les données sensibles dune base de données, modifier les données de la base de données, exécuter des opérations d'administration sur la base de données et, parfois, envoyer des commandes pour contrôler un système informatique. Il existe de nombreuses variantes de cette attaque, en fonction du serveur de base de données voire même du serveur Web. Étant donné que bases de données contiennent souvent des informations sensibles et précieuses, elles sont des cibles agréables pour les cybercriminels. Lattaque par injection SQL qui serait utilisée pour pirater la plateforme Gab est lune des attaques sur base de données les plus courantes. Les premières discussions publiques sur ce type dattaque remontent autour des années 1998.

Comme contre-mesure à ce type dattaque, les développeurs d'applications doivent suivre les meilleures pratiques pour effectuer une validation correcte des entrées utilisateur, contraindre et épurer les données saisies par l'utilisateur. Par ailleurs, les analystes de sécurité doivent être capables de reconnaître les requêtes SQL suspectes afin de détecter si une base de données a été soumise à des attaques par injection SQL.

Et vous ?

Quels commentaires vous suggère l'attaque portée contre Gab ?

Voir aussi

USA : les entreprises de la tech désapprouvent le réseau social Gab, après une fusillade menée par un utilisateur antisémite dans une synagogue

La présence des insurgés du Capitole sur les médias sociaux permet au gouvernement fédéral de les identifier facilement, alors que la police locale et le FBI recherchent des informations sur eux

Pourquoi le nouvel "indice de réparabilité" de la France est-il si important ? Les scores de réparabilité des appareils Apple montrent à quel point ils sont difficiles à réparer

AWS déconnecte les serveurs de Parler suite à son implication supposée dans l'organisation des émeutes du Capitole. Le réseau social utilisé par les partisans de Trump n'est plus accessible

Répondre avec citation

Répondre avec citation

Partager