Un tribunal autorise le FBI à pirater des ordinateurs dans tous les États-Unis afin de pouvoir éradiquer un piratage informatique,

L'agence a supprimé une porte dérobée de centaines d'ordinateurs

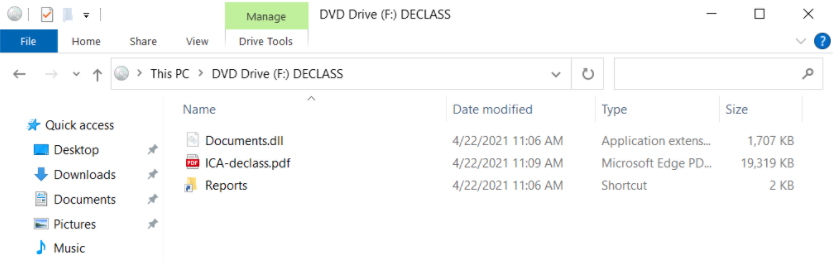

Un tribunal de Houston a autorisé une opération du FBI visant à "copier et supprimer" les portes dérobées de centaines de serveurs de messagerie Microsoft Exchange aux États-Unis, quelques mois après que des pirates ont utilisé quatre vulnérabilités non découvertes auparavant pour attaquer des milliers de réseaux. Ces ordinateurs vulnérables exécutaient des versions sur site du logiciel Microsoft Exchange Server qui avaient été exploitées par des groupes de pirates informatiques en janvier et février 2021. Le ministère de la Justice a annoncé mardi dernier l'opération, qu'il a qualifiée de "réussie".

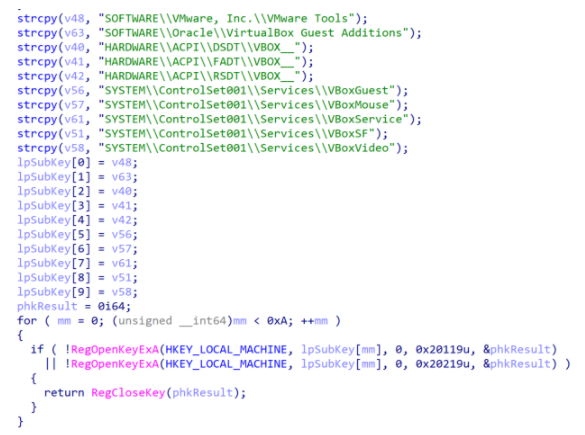

En mars, Microsoft a découvert un nouveau groupe de pirates informatiques parrainé par l'État chinois, connu sous le nom de Hafnium, qui ciblait des serveurs Exchange exécutés à partir de réseaux d'entreprise. Les quatre vulnérabilités, une fois enchaînées, permettaient aux pirates de s'introduire dans un serveur Exchange vulnérable et d'en voler le contenu. Au moins 30 000 organisations américaines ont été compromises pendant deux mois par une porte dérobée installée via ces quatre failles que Microsoft a corrigées dans Microsoft Exchange, a rapporté le journaliste spécialisé en cybersécurité Brian Krebs, en début mars.

Les victimes comprenaient un nombre important de petites entreprises, de villes et de gouvernements locaux, et les cyberespions se sont concentrés sur le vol du courrier électronique des organisations victimes. Microsoft a corrigé les vulnérabilités, mais les correctifs n'ont pas fermé les portes dérobées des serveurs qui avaient déjà été compromis. En quelques jours, d'autres groupes de pirates ont commencé à s'attaquer aux serveurs vulnérables présentant les mêmes failles pour déployer des ransomwares.

Le nombre de serveurs infectés par des Web shells illégaux placés sur les ordinateurs a diminué à mesure que les correctifs étaient appliqués par les propriétaires des systèmes infectés. Mais des centaines de serveurs Exchange sont restés vulnérables parce que les portes dérobées sont difficiles à trouver et à éliminer d'autres propriétaires semblaient incapables de le faire (ou peut-être même inconscients de la présence de la porte dérobée) -, a déclaré le ministère de la Justice dans un communiqué la semaine dernière. Ce qui a nécessité une aide extérieure, et c'est là que le FBI doit intervenir.

« Cette opération a permis de supprimer les derniers Web shells d'un groupe de pirates qui auraient pu être utilisés pour maintenir et accroître un accès persistant et non autorisé aux réseaux américains », a indiqué le communiqué. « Le FBI a procédé à la suppression en envoyant une commande au serveur par le biais du Web shell, conçue pour que le serveur supprime uniquement le Web shell (identifié par son chemin de fichier unique) ».

Si Microsoft a peut-être été douloureusement lent dans sa réponse initiale, les clients de Microsoft Exchange Server ont également eu plus d'un mois pour corriger leurs propres serveurs après plusieurs alertes critiques. La société, qui avait initialement déclaré que les piratages consistaient en « attaques limitées et ciblées », a refusé en début mars de commenter l'ampleur du problème, mais a déclaré qu'il travaillait avec des agences gouvernementales et des sociétés de sécurité pour apporter de l'aide aux clients.

« La meilleure protection consiste à appliquer les mises à jour dès que possible sur tous les systèmes concernés », a déclaré le mois dernier un porte-parole de Microsoft dans une déclaration écrite. « Nous continuons à aider nos clients en leur fournissant des conseils supplémentaires en matière d'investigation et d'atténuation. Les clients touchés doivent contacter nos équipes dassistance pour obtenir une aide et des ressources supplémentaires ». Des centaines dordinateurs sont pourtant restés compromis avant lintervention autorisée du FBI.

Le ministère de la Justice a toutefois précisé que, bien que la campagne du FBI ait supprimé le Web Shell placé par le groupe de pirates informatiques, elle n'a pas activement corrigé la vulnérabilité sous-jacente exploitée par les pirates informatiques au départ ni supprimé les logiciels malveillants quils pourraient avoir laissés derrière eux. Ce qui signifie que les ordinateurs affectés peuvent simplement être réinfectés à l'avenir si leurs propriétaires ne prennent pas de mesures pour les protéger.

Une mission de nettoyage de réseaux privés avec "succès" par le FBI

« La suppression des Web shells malveillants, autorisée par le tribunal aujourd'hui, démontre l'engagement du ministère à perturber les activités de piratage en utilisant tous nos outils juridiques, et pas seulement les poursuites judiciaires », a déclaré dans un communiqué le procureur général adjoint John C. Demers, de la division de la sécurité nationale du ministère de la Justice.

« Si l'on ajoute à cela les efforts déployés jusqu'à présent par le secteur privé et d'autres agences gouvernementales, notamment la publication d'outils de détection et de correctifs, nous montrons ensemble la force que le partenariat public-privé apporte à la cybersécurité de notre pays. Il ne fait aucun doute qu'il reste du travail à faire, mais il ne fait aucun doute non plus que le ministère s'engage à jouer son rôle intégral et nécessaire dans ces efforts ».

Le FBI a déclaré que sa mission était un succès et a même profité de l'occasion pour lancer un avertissement aux pirates informatiques potentiels. Tonya Ugoretz, directrice adjointe par intérim de la division Cyber du FBI, a déclaré :

« Notre action réussie doit servir à rappeler aux cyberacteurs malveillants que nous imposerons des risques et des conséquences pour les cyberintrusions qui menacent la sécurité nationale et la sécurité publique du peuple américain et de nos partenaires internationaux. Le FBI continuera d'utiliser tous les outils à sa disposition en tant que principale agence nationale d'application de la loi et de renseignement pour tenir les cyberacteurs malveillants responsables de leurs actions ».

En mars, des experts en cybersécurité ont déclaré que l'éradication des cybercriminels dans les réseaux va nécessiter un effort de nettoyage sans précédent et urgent à l'échelle nationale. Ils s'inquiétaient du fait que plus les victimes mettent de temps à enlever les portes dérobées, plus il est probable que les intrus poursuivent en installant des portes dérobées supplémentaires, et peut-être en élargissant l'attaque pour inclure d'autres parties de l'infrastructure réseau de la victime.

Le FBI affirme que des milliers de systèmes ont été corrigés par leurs propriétaires avant qu'il ne commence son opération de suppression de la porte dérobée de Hafnium à distance, et qu'il n'a fait que « supprimer les Web shells restants » qui auraient pu être utilisés « pour maintenir et accroître un accès persistant et non autorisé aux réseaux américains ».

On peut affirmer que le FBI rend service au monde entier en éliminant une menace de ce type, alors quune bonne partie des propriétaires des systèmes infectés traîne les pas pour appliquer les correctifs de Microsoft. On peut aussi se demander combien de clients de Microsoft qui ne sont probablement pas encore au courant de l'implication du FBI seront en colère, et combien seront reconnaissants que lagence fédérale, et non un autre pirate, ait profité de la porte ouverte.

Toutefois, le ministère de la Justice dit qu'il « tente de fournir une notification » aux propriétaires qu'il a tenté d'aider, soit en leur envoyant un courriel à partir d'un compte de messagerie officiel du FBI, soit en envoyant un courriel à leur fournisseur d'accès à Internet. Quoi quil en soit, tout cela se fait avec la pleine approbation d'un tribunal du Texas, selon lagence.

Le piratage bienveillant, également appelé piratage "white hat", est rare, notamment de la part d'acteurs étatiques, mais pas inédit. En 2016, une faiblesse généralisée des dispositifs de l'Internet des objets a conduit à la création d'un botnet appelé Mirai, qui a permis aux criminels de s'emparer de millions de dispositifs et de les diriger vers des sites Web et des services, les submergeant de trafic et les faisant tomber en panne.

Mais en 2017, on a découvert qu'un virus informatique appelé Hajime infectait les appareils par le biais de la même faiblesse, et fermait la porte derrière lui, empêchant les actions malveillantes de Mirai. Un message de l'auteur du virus disait qu'il était « juste un chapeau blanc, sécurisant certains systèmes ».

Il faut également noter que le mardi de la publication du communiqué de presse du Département de la Justice était le Patch Tuesday de Microsoft, et la mise à jour de sécurité d'avril 2021 de la société comprend de nouvelles mesures d'atténuation des vulnérabilités d'Exchange Server, selon le CISA.

« La mise à jour de sécurité d'avril 2021 de Microsoft atténue des vulnérabilités importantes affectant Exchange Server 2013, 2016 et 2019 sur site. Un attaquant pourrait exploiter ces vulnérabilités pour obtenir un accès et maintenir la persistance sur l'hôte cible. CISA recommande vivement aux organisations d'appliquer la mise à jour de sécurité de Microsoft d'avril 2021 pour atténuer ces vulnérabilités nouvellement divulguées. Remarque : les mises à jour de sécurité de Microsoft publiées en mars 2021 ne permettent pas de remédier à ces vulnérabilités », lit-on dans lavis du CISA.

Sources : Communiqué de presse du DoJ, CISA

Et vous ?

Quen pensez-vous ?

Quel est votre avis sur le fait que le FBI ait accédé aux réseaux privés pour mettre fin à lintrusion de Hafnium ?

Avez-vous appliqué les mises à jour avril 2021 de Microsoft, qui corrige dautres vulnérabilités dExchange qui ne sont pas corrigées par les mises à jour précédentes ?

Voir aussi :

Au moins 30 000 organisations US ont été piratées via des failles dans Microsoft Exchange, des correctifs ont été publiés mais l'attaque continuerait sur les serveurs non patchés

Microsoft publie des mises à jour de sécurité pour les anciennes versions d'Exchange qui ne sont plus prises en charge à la suite du piratage de son serveur de messagerie

Des critiques s'élèvent contre la suppression du code d'exploit des vulnérabilités d'Exchange par GitHub de Micrososft, pour certains les avantages de publier ce code "l'emportent sur les risques"

Le code source du malware Mirai, qui est responsable de l'attaque DDoS de 620 Gbps lancée contre Krebs, a été publié en ligne

Répondre avec citation

Répondre avec citation

Partager