Envoyé par

defZero

Quel est votre avis sur le sujet ?

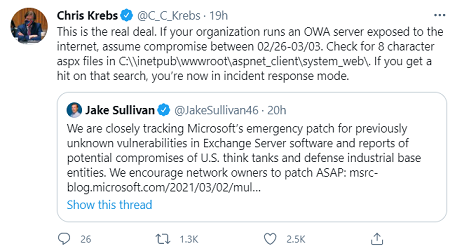

C'est pas pour enfoncer des portes ouvertes, mais les serveurs de mails sont quand même souvent configuré à l'arrache tellement ils sont peut conviviaux et error prone à configurer.

Sans compter qu' Exchange est encore à un autre level, puisqu'en plus des protocoles standard qu'ils faut activer à l'installation (sinon pas de POP ou SMTP), ils propose une palanquée de fonctionnalités annexe qui pour des raisons de sécurité, n'ont rien à faire sur un serveur en bordure de réseau (oui je sais, il faut aussi installer des passerelles/relais, mais ce n'est pas toujours fait, ni comprit apparemment).

Si en plus vous ajoutez à ça qu'il faut au moins deux instance de serveurs par réseau et qu'il ne doit pas être installer sur un noeud AD, vous avais une joyeuse usine à gaz qui marchouille quand ça veut.

Pas étonnant que les serveur soit de plus en plus externalisé, au vu des difficultés à les maintenir OP.

Répondre avec citation

Répondre avec citation

Quel est votre avis sur le sujet ?

Quel est votre avis sur le sujet ?

Partager