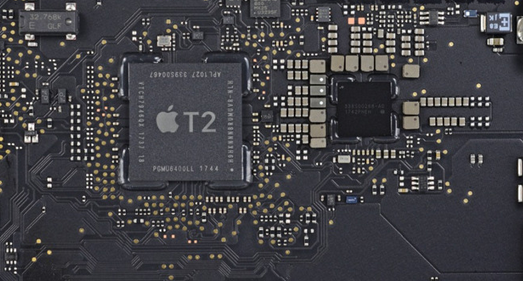

Le jailbreak checkra1n a réussi à déplomber la puce de sécurité Apple T2,

qui équipe les Mac

La puce de sécurité T2 d'Apple est connue pour apporter un niveau d'intégration et de sécurité sans précédent au Mac. Cette puce en silicium de deuxième génération offre un niveau de sécurité inédit grâce à son coprocesseur Secure Enclave intégré, qui sécurise les données du capteur Touch ID d'Apple et constitue la base de nouvelles capacités de stockage crypté et de démarrage sécurisé.

En revanche, cette puce de sécurité Apple T2 a enfin été déplombée par la fine équipe en charge du jailbreak checkra1n. En effet, la dernière version de l'outil jailbreak checkra1n est sortie il y a quelques jours et sa principale nouveauté est le déplombage de l'iOS 14. Ce n'est pas tout, le checkra1n est également capable de jailbreaker bridgeOS, qui est un système d'exploitation propriétaire développé par Apple pour son matériel.

Il alimente la puce de sécurité Apple T2, dont l'architecture est basée sur l'A10 Fusion et non sur A10. Il est également reconnu comme étant le « deuxième cerveau » des Mac qui en sont équipés, et est donc responsable du fonctionnement de la Touch Bar et de la gestion des données sécurisées.

Jamie Bishop, qui contribue au développement de checkra1n, n'a pas manqué d'ajouter quelques mots concernant la mise au point de cet outil.

« Avec checkra1n 0.11.0, vous pouvez désormais jailbreaker la puce T2 de votre Mac. Une quantité incroyable de travail a été nécessaire et des modifications à plusieurs niveaux ont été apportées. Il y a trop de gens à étiqueter, mais crions à tous ceux qui ont travaillé à la réalisation de cette incroyable fonctionnalité », a déclaré le développeur.

Certains internautes affirment que le Secure Enclave sur la puce T2 « était utilisé pour stocker des secrets qui étaient censés rester inaccessibles » et cela sapplique même à ceux qui ont un accès physique.

Ce travail a permis au projet communautaire de réaliser la même chose avec la version bêta 0.11.0 de leur outil disponible sur macOS. Les terminaux concernés par ces travaux sont donc ceux équipés d'une puce A9 ou A9X. Il s'agit de l'iPhone 6s/6s Plus/SE, de l'iPad 5e génération, de l'iPad Air 2, de l'iPad mini 4, de l'iPad Pro 1re génération, mais aussi de l'Apple TV HD. L'Apple TV 4K, qui fonctionne avec un A10X, en fait également partie intégrante. Cependant, l'équipe en charge de ce projet a besoin de quelques semaines de travail afin de contourner la protection des appareils équipés d'une puce A10.

Il convient de noter que l'outil est pour le moment en version bêta (0.11.0), ce qui est susceptible de présenter des défauts. Ainsi, l'utilisateur devra reconnecter son appareil après le jailbreaking pour le téléchargement du bootstrap. En outre, macOS autorise la connexion USB tout en bloquant la communication après le démarrage.

Le processeur de sécurité T2 et la Touch Bar sont capables de se mettre en marche en cas d'arrêt du système d'exploitation. Et il semble que les développeurs de jailbreak tweak soient en mesure de développer des ajustements pour la barre tactile si celle-ci bénéficie du support Substrate dans le futur.

Pour le moment, il n'y a pas d'en-têtes déchargés publiquement accessibles pour bridgeOS, sans oublier le manque dun port MobileSubstrate. Néanmoins, la situation est susceptible de changer à l'avenir étant donné qu'elle partage certaines des composantes des cadres de watchOS et iOS. Des ajustements ainsi que des thèmes peuvent avoir lieu une fois que le Substrate sera opérationnel.

Grâce à la possibilité d'exploiter le processeur T2, on peut contourner le mécanisme anti-réparation intégré à la Touch Bar et de permettre aux bidouilleurs de faire disparaître le mot de passe ou de déverrouiller les systèmes verrouillés par le MDM.

« En ce qui concerne le système d'exploitation, nous pourrions également ajouter des certificats de démarrage sécurisé comme la signature de démarrage sécurisé de Microsoft ou un certificat Linux autosigné », ont-ils indiqué.

Il est à noter que le jailbreak checkra1n fait appel à la faille de sécurité checkm8, qui est une vulnérabilité dans la SecureROM en lecture seule d'un dispositif iOS. Certaines puces sont affectées par cette faille, telles que les puces A5 à A11. Apple a en effet corrigé la faille avec la A12. Le fabricant ne peut plus rien y faire sur les anciens systèmes.

Source : checkra1n (1, 2)

Et vous ?

Que pensez-vous de cet exploit ?

Voir aussi :

Apple cible le jailbreaking dans un procès contre Corellium, une société de virtualisation iOS, pour violation de droit d'auteur

Vous pouvez désormais jailbreaker votre iPhone à partir d'un appareil Android, voici comment faire

Le "Projet Sandcastle" apporte Android sur l'iPhone, il est encore en version bêta, mais peut fonctionner sur l'iPhone 7

L'iPhone 7 premier smartphone d'Apple sous Linux ? Il est désormais possible de faire démarrer l'appareil sous postmarketOS, un dérivé de la distribution Alpine, mais en version minimale

iOS 13.5, la mise à jour du système d'exploitation mobile d'Apple qui embarque l'API pour le contact tracing, a été jailbreak grâce à une faille zero day

Répondre avec citation

Répondre avec citation

Partager