Zoom fait l'acquisition de Keybase pour apporter le chiffrement de bout en bout à son outil de vidéoconférence,

aux utilisateurs de la version payante

Zoom a fait lacquisition de Keybase, un service qui apporte le chiffrement de bout en bout aux chats et aux échanges de fichiers en ligne. Une acquisition stratégique puisquelle vise à ajouter rapidement une équipe de développeurs axés sur la sécurité à Zoom, qui a été largement critiqué ces dernières semaines pour les lacunes dans la sécurité de son logiciel de vidéoconférence de plus en plus populaire. Le co-fondateur de Keybase, Max Krohn, va désormais diriger l'équipe d'ingénierie de sécurité de Zoom.

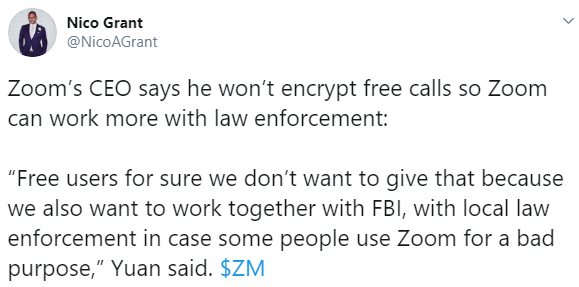

Le mois dernier, des chercheurs ont découvert que Zoom noffrait pas réellement de chiffrement de bout en bout. Daprès le site web de Zoom, son livre blanc et linterface utilisateur de son application, tant que vous vous assurez que tout le monde dans une réunion Zoom se connecte en se servant de « l'audio de l'ordinateur » au lieu de procéder à un appel depuis un téléphone, la réunion est sécurisée avec un chiffrement de bout en bout. Mais malgré ce marketing trompeur, le service ne prend pas en charge le chiffrement de bout en bout pour le contenu vidéo et audio, du moins comme le terme est communément compris. Au lieu de cela, il offre ce qu'on appelle habituellement le chiffrement de transport.

Dans le livre blanc de Zoom, il existe une liste de « fonctionnalités de sécurité avant la réunion » disponibles pour l'hôte de la réunion qui commence par « Activer une réunion chiffrée de bout en bout (E2E) ». Plus loin dans le livre blanc, il est fait mention de « Sécuriser une réunion avec le chiffrement E2E » comme étant une « capacité de sécurité en réunion » disponible pour les hôtes de réunion. Lorsqu'un hôte démarre une réunion avec le paramètre « Exiger le chiffrement pour les points de terminaison tiers » activé, les participants voient un cadenas vert qui dit, « Zoom utilise une connexion chiffrée de bout en bout » lorsqu'ils passent la souris dessus.

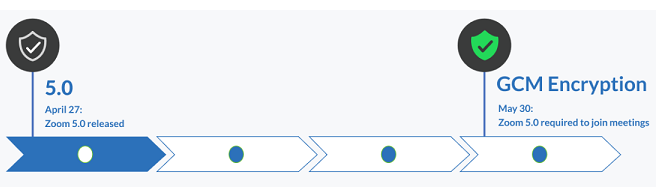

Bien que la récente version de Zoom 5.0 ait amélioré le chiffrement, ce n'était toujours pas le chiffrement sécurisé de bout en bout que tant d'utilisateurs ont demandé. Le problème avec la méthode de chiffrement actuelle est que, même si elle utilise le standard AES-GCM avec des clés de 256 bits, certaines clés de chiffrement sont stockées dans le cloud pour permettre l'interopérabilité avec d'autres systèmes.

Cest donc à ce niveau que léquipe Keybase intervient puisquelle est censée aider Zoom à construire un chiffrement de bout en bout pour ses vidéoconférences « qui pourront atteindre l'évolutivité actuelle de Zoom».

La réaction de Keybase

Dans un billet de blog, Keybase a expliqué :

« À notre avis, Zoom doit une grande partie de son succès à sa flexibilité. Vous pouvez utiliser l'application Zoom sur à peu près n'importe quelle plateforme, mais vous pouvez également vous connecter via une ancienne ligne téléphonique en cuivre. Vous pouvez également utiliser leur site Web et, dans ce cas, vous pourriez être authentifié par mot de passe ou même être un invité. Tous ces cas fonctionnent et ils marchent bien. Ils doivent continuer de marcher.

« De plus, les appels Zoom peuvent éventuellement être enregistrés et distribués par l'hôte par la suite. C'est parfait pour les salles de classe et les mairies. Ces fonctionnalités sont essentielles pour connecter le monde dans une période aussi dangereuse.

« Comment tous ces aménagements s'inscrivent-ils dans l'histoire de la sécurité? C'est ce sur quoi nous sommes ravis de travailler.

« Au départ, notre priorité absolue est de contribuer à rendre Zoom encore plus sûr. Il n'y a pas encore de plans spécifiques pour l'application Keybase. En fin de compte, l'avenir de Keybase est entre les mains de Zoom, et nous verrons où cela nous mènera. Bien sûr, si quelque chose change concernant la disponibilité de Keybase, nos utilisateurs en seront informés.

« Notre directive à court terme consiste donc à améliorer considérablement notre efficacité en matière de sécurité, en travaillant sur un produit beaucoup plus gros que Keybase. Nous ne pouvons pas être plus précis que cela, car nous ne faisons que nous y embarquer ».

Le commentaire du PDG de Zoom

De son côté, Eric S Yuan a déclaré :

« Nous sommes fiers d'annoncer l'acquisition de Keybase, une autre étape importante du plan de 90 jours de Zoom pour renforcer encore la sécurité de notre plateforme de communication vidéo. Depuis son lancement en 2014, l'équipe d'ingénieurs exceptionnels de Keybase a développé un service de messagerie et de partage de fichiers sécurisé tirant parti de leur expertise approfondie en matière de chiffrement et de sécurité. Nous sommes ravis dintégrer léquipe de Keybase dans la famille Zoom pour nous aider à créer un chiffrement de bout en bout pouvant atteindre lévolutivité actuelle de Zoom.

« Cette acquisition marque une étape clé pour Zoom alors que nous tentons de créer une plateforme de communications vidéo véritablement privée pouvant atteindre des centaines de millions de participants, tout en ayant la flexibilité nécessaire pour prendre en charge la grande variété d'utilisations de Zoom. Notre objectif est de fournir le plus de confidentialité possible pour chaque cas d'utilisation, tout en équilibrant les besoins de nos utilisateurs et notre engagement à prévenir les comportements nuisibles sur notre plateforme. Léquipe expérimentée de Keybase sera un élément essentiel de cette mission ».

Et dajouter plus loin que :

« Zoom offrira un mode de réunion chiffré de bout en bout à tous les comptes payants. Les utilisateurs connectés généreront des identités cryptographiques publiques qui sont stockées dans un référentiel sur le réseau de Zoom et peuvent être utilisées pour établir des relations de confiance entre les participants à la réunion. Une clé symétrique éphémère par réunion sera générée par l'hôte de la réunion. Cette clé sera distribuée entre les clients, enveloppée avec les paires de clés asymétriques et une rotation sera effectuée en cas de modifications importantes de la liste des participants. Les secrets cryptographiques seront sous le contrôle de l'hôte, et le logiciel client de l'hôte décidera quels appareils sont autorisés à recevoir les clés de la réunion, et ainsi rejoindre la réunion. Nous étudions également des mécanismes qui permettraient aux utilisateurs d'entreprise de fournir des niveaux d'authentification supplémentaires.

« Ces réunions chiffrées de bout en bout ne prendront pas en charge les ponts téléphoniques, l'enregistrement dans le cloud ou les systèmes de salle de conférence non Zoom. Les participants à Zoom Rooms et Zoom Phone pourront y assister s'ils sont explicitement autorisés par l'hôte. Les clés de chiffrement seront étroitement contrôlées par l'hôte, qui admettra les participants. Nous pensons que cela offrira une sécurité équivalente ou meilleure que les plateformes de messagerie chiffrées de bout en bout des consommateurs, mais avec la qualité et le niveau de vidéo qui ont fait de Zoom le choix de plus de 300 millions de participants aux réunions quotidiennes, y compris ceux de certains des plus grands du monde entreprises ».

La société na pas donné de calendrier sur la disponibilité effective du chiffrement de bout en bout.

Sources : Zoom, Keybase

Voir aussi :

Les réunions sur Zoom ne supportent pas le chiffrement de bout en bout, Zoom a donc la capacité technique d'espionner les réunions vidéo privées

Zoom 5.0 est maintenant disponible avec des améliorations de sécurité : voici ce que vous devez savoir sur la dernière version de la plateforme de vidéoconférence

Répondre avec citation

Répondre avec citation

...quand on peut faire simple...

...quand on peut faire simple... ..."

..."

Partager