Les auteurs du rançongiciel Shade mettent un terme à leurs opérations, publient 750 000 clés de déchiffrement individuelles et demandent pardon

Pour le préjudice causé à leurs victimes

Les auteurs du Ransomware Shade mettent un terme à leurs opérations. L'annonce s'accompagne de la publication de plus de 750 000 clés de déchiffrement. En sus, les cybercriminels présentent leurs excuses pour le préjudice causé à leurs victimes.

Le Ransomware Shade est en service depuis environ 2014. À la différence d'autres familles de rançongiciels qui évitent de chiffrer les postes de travail de tiers en Russie et dans d'autres pays de l'ex-URSS, Shade ciblait ceux de personnes en Russie et en Ukraine.

Michael Gillespie, créateur du site didentification de ransomware ID Ransomware rapporte que les requêtes dinformation liées à ce dernier étaient régulières au fil des ans, ce, jusquà la fin de lannée précédente où elles ont commencé à baisser. La récente création dun dépôt GitHub révèle la cause de cette diminution. De façon ramassée, les auteurs du rançongiciel font savoir quils ont arrêté de mener des attaques à la fin de lannée 2019.

« Nous sommes léquipe qui a créé un cheval de Troie principalement connu sous le nom de Shade, Troldesh ou Encoder.858. En fait, nous avons arrêté sa distribution fin 2019. Nous avons maintenant décidé de mettre un point final à cette histoire et de publier toutes les clés de déchiffrement en notre possession (plus de 750 000 en tout). En sus, nous procédons à la publication de notre logiciel de déchiffrement. Nous espérons également quune fois en possession des clés de déchiffrement, les éditeurs dantivirus seront à même de publier des outils de déchiffrement plus conviviaux. Toutes les autres données en lien avec notre activité (y compris le code source du cheval de Troie) ont été détruites de façon irrévocable. Nous nous excusons auprès de toutes les victimes du cheval de Troie et espérons que les clés que nous avons publiées les aideront à récupérer leurs données », précisent-ils.

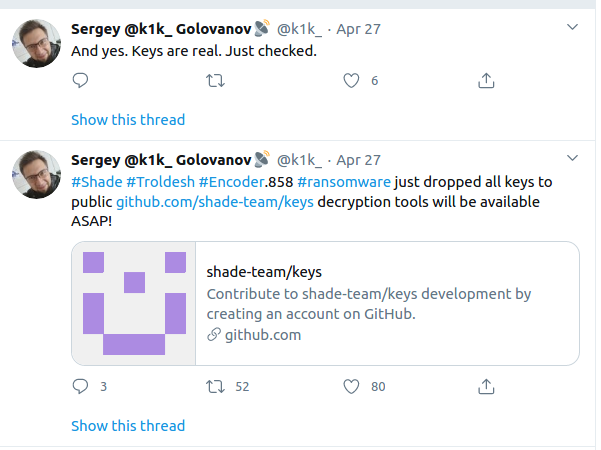

Grosso modo, le dépôt GitHub contient 5 clés de déchiffrement maîtresses, plus de 750 000 clés de déchiffrement individuelles, des instructions sur la façon de sen servir et un lien vers leur logiciel de déchiffrement. Daprès le chercheur en sécurité Sergei Golovanov de la firme Kaspesky, les contenus sont authentiques.

Léquipe Shade vient allonger la liste des groupes de cybercriminels qui ont leurs activités à larrêt en cette période de confinement. Avec avril 2020 qui tire à petits pas à son terme, cela va faire à minima quatre mois que la (désormais) pandémie de coronavirus sest déclenchée. De par le monde on sactive pour apporter réponse au manque de respirateurs artificiels face à lafflux de patients atteints. Les solutions envisagées tournent autour de lopen source, du Do It Yourself et de la possibilité de mobiliser de grands acteurs de lindustrie pour fabriquer des respirateurs dans les plus brefs délais. Bref, le monde se mobilise et les cybercriminels ne sont pas en reste. Dans une publication parue à la fin du mois de mars de lannée en cours, une contribution des « bad guys » est tombée. Cétait un communiqué des auteurs du ransomware Maze dans lequel le groupe promettait de ne pas attaquer les hôpitaux en pleine pandémie. Dans la même note dinformation, loffre faisait suite à une autre qui concernait des remises sur des services de déchiffrement.

Source : GitHub

Et vous ?

Que pensez-vous de cette décision ?

Voir aussi :

Ransomware WannaCrypt : Microsoft publie en urgence des Maj de sécurité pour ses OS, XP reçoit ainsi son premier patch en trois ans

WannaCrypt : Microsoft rappelle aux utilisateurs l'importance de mettre à jour leurs systèmes et aux gouvernements leurs responsabilités

WannaCrypt : Poutine blâme les services de renseignement des États-Unis et dément toute implication russe

Les attaques de ransomware contre les entreprises ont augmenté de plus de 500 % au premier trimestre, d'après un rapport de Malwarebytes

Symantec : le formjacking constitue la nouvelle forme d'attaque utilisée par les pirates pour s'enrichir encore plus vite qu'avec les ransomwares

Répondre avec citation

Répondre avec citation

Partager