Microsoft Defender ATP arrive sur les serveurs Linux lan prochain

Dans un effort de Microsoft « daller encore plus loin dans lamélioration de la sécurité pour tous »

Cest lune des annonces passées au cours de lédition 2019 de la conférence Ignite qui a démarré en début de semaine et sachève ce jour : Microsoft Defender Advanced Threat Protection (ATP) arrive sur les serveurs Linux lan prochain. La manuvre de la firme de Redmond sinscrit dans le cadre de lextension des possibilités offertes par ses outils de détection dactivités suspectes et dautres problèmes sur les terminaux au sein des réseaux dentreprise.

« Nous prévoyons d'offrir Microsoft Defender ATP pour les serveurs Linux, ce, pour offrir une protection supplémentaire pour les réseaux hétérogènes de nos clients », écrit un responsable de lentreprise qui ajoute que la solution arrive sur Linux en 2020.

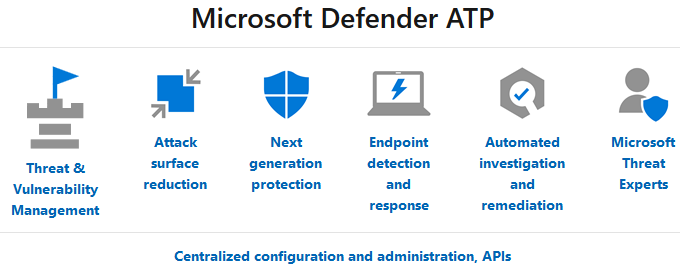

Windows Defender ATP est une solution orientée sécurité qui permet aux entreprises de détecter et de répondre aux menaces informatiques sur les réseaux. Advanced Threat Protection (ATP) est une fonctionnalité de Windows Defender utilisée sur trois axes : prévention, investigation, post-détection. Windows Defender a fait ses premiers pas comme logiciel espion dans Windows XP. Microsoft la par la suite dédié au même rôle sous Windows Vista et Windows 7. Depuis Windows 8, le logiciel fait office de solution antivirus complète.

Lannonce de Microsoft est à relire dans le contexte des récents développements les plus importants en ce qui concerne la filière serveurs dentreprise. En effet, même sils ne donnent pas de chiffres précis, des responsables de Microsoft reconnaissent que « l'adoption de Linux sur [le cloud de Microsoft] dépasse celle de Windows. »

À ce propos, pas de surprise si lon prend le temps de faire une certaine rétrospective. Jusquau dernier trimestre 2018, Linux et Windows Server étaient au coude à coude sur Microsoft Azure. Les deux systèmes dexploitation se partageaient à parts égales les machines virtuelles tournant sur la plateforme cloud de Microsoft, mais par moment, Linux prenait le dessus et cela était d'ailleurs lévénement le plus fréquent. Ce qui peut attirer notre attention cependant, c'est la vitesse avec laquelle Linux a réalisé cet exploit. En effet, quatre ans plus tôt (en 2015), Linux représentait seulement un quart des machines virtuelles Azure. En juin 2016, c'était un peu moins d'un tiers des machines virtuelles Azure qui exécutaient Linux et fin octobre 2017, Linux tournait sur 40 % de toutes les machines virtuelles Azure, avant de rattraper Windows Server en septembre de lannée précédente.

Cet état de choses peut être vu comme que la résultante de ce que la firme de Redmond a commencé par doter Azure du support de Linux, ce, pour permettre au fil du temps à un certain nombre de distributions Linux d'être prises en charge sur la plateforme cloud. Aujourdhui, des partenaires de Microsoft fournissent des images Linux dans l'Azure Marketplace et l'entreprise continue de travailler avec différentes communautés Linux pour étoffer la liste des distributions prises en charge par sa plateforme cloud. Entre-temps, si une distribution n'est pas disponible sur l'Azure Marketplace, il est possible de lintégrer en suivant des instructions fournies par Microsoft pour créer et télécharger un disque dur virtuel contenant le système dexploitation Linux.

Au premier trimestre de lannée précédente, Windows server 2019 est paru en préversion avec une meilleure prise en charge de Linux. Dans Windows server 2019, les machines virtuelles blindées prennent désormais en charge les machines virtuelles Linux. Loutil VMConnect a également fait lobjet dextensions pour améliorer le dépannage des machines virtuelles blindées pour Windows server et Linux.

En toile de fond, on parle de la pérennité dAzure la plateforme cloud de Microsoft. Si Windows server y a fait son bout de chemin comme système dexploitation roi avec comme atout Windows Defender ATP sur le volet sécurité, pourquoi pas Linux ?

Source : Microsoft

Et vous ?

Quen pensez-vous ?

Cet état de choses était-il inéluctable ?

Microsoft peut-il faire autrement que composer avec Linux ?

En quoi Windows Defender ATP peut-il être un plus pour la sécurité des serveurs sous Linux ?

Voir aussi :

Pourquoi Linux n'a-t-il pas de succès sur desktop ? Entretien avec Mark Shuttleworth, fondateur et PDG de Canonical, éditeur d'Ubuntu

Microsoft publie le code source du noyau Linux léger utilisé dans WSL2 sous licence GPL version 2

Machines virtuelles Azure : Linux met fin au règne de Windows Server et est désormais (par moment) l'OS le plus utilisé sur le cloud de Microsoft

Microsoft : Linux est maintenant exécuté sur 40 % des machines virtuelles Azure, une nette hausse depuis l'année dernière

Marché des PC : quels sont les problèmes qui freinent l'adoption de Linux ? Partagez vos avis

Linux exécuté sur près d'un tiers des machines virtuelles Azure, Microsoft annonce de nouvelles possibilités d'exécuter les containers dans le cloud

Répondre avec citation

Répondre avec citation

Microsoft sécurité pour linux !

Microsoft sécurité pour linux !

Partager