CRYSTALS, un algorithme d'IBM, permet de protéger les données des ordinateurs quantiques,

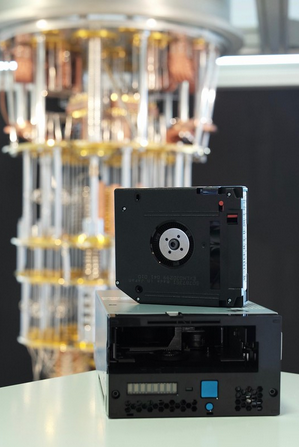

les chercheurs ont pu chiffrer avec succès un lecteur de stockage sur bande magnétique

L'informatique quantique, encore au stade théorique, est l'utilisation de phénomènes mécaniques quantiques tels que la superposition et l'enchevêtrement pour effectuer des calculs. Un ordinateur quantique est utilisé pour effectuer ce calcul, qui peut être implémenté théoriquement ou physiquement. Ils seront capables de résoudre les problèmes plus rapidement que les ordinateurs classiques actuels et pourraient briser instantanément les méthodes de chiffrement actuelles. Pour éviter ce dernier cas, les chercheurs dIBM ont mis au point un nouveau système de chiffrement qui protège les données contre les ordinateurs quantiques.

Bien que l'informatique quantique ne soit qu'à ses balbutiements, des expériences ont été menées dans lesquelles des opérations de calcul quantique ont été exécutées sur un très petit nombre de qubits. Ce domaine promet doffrir des ordinateurs ultras performants qui pourraient révolutionner les technologies numériques. Des géants de linformatique, parmi lesquels on peut citer Alibaba, Google, IBM ou encore Microsoft, mènent une concurrence ardue en vue datteindre des performances inégalées et de démocratiser ces équipements.

L'avènement des ordinateurs quantiques pourrait affaiblir la sécurité offerte par les méthodes de chiffrement actuelles

Une fois disponibles, les ordinateurs quantiques seront capables de résoudre certains types de problèmes complexes presque instantanément, des problèmes si complexes que leur résolution prendrait des milliards d'années de traitement des ordinateurs conventionnels. Cette puissance de calcul pourrait cependant affaiblir la sécurité offerte par les méthodes de chiffrement utilisées de nos jours, à en croire certains acteurs du domaine. En mai 2018, le directeur d'IBM Research, en particulier, a mis en garde contre les ordinateurs quantiques sur cet aspect.

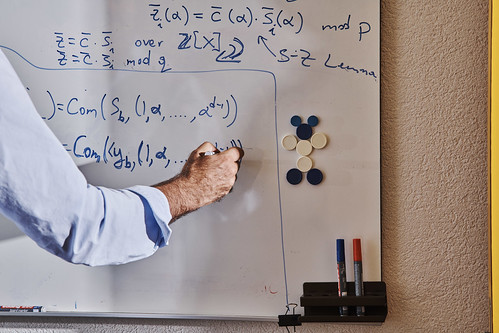

« Le chiffrement actuel repose sur de nombreux problèmes qui, à notre avis, ne peuvent pas être résolus par des ordinateurs classiques », a déclaré Vadim Lyubashevsky, chercheur chez IBM Research. Selon lui, il savère que les ordinateurs quantiques peuvent résoudre le genre de problèmes de chiffrement sur lesquels lon a fondé le chiffrement dans les années 1980 de façon exponentielle plus rapide que les ordinateurs classiques. Plutôt que dattendre qu'un ordinateur quantique réalise cet exploit, ils ont commencé leurs recherches plus tôt.

Daprès Alan Woodward, professeur dinformatique à lUniversité de Surrey, en Angleterre, qui ne participe pas aux recherches dIBM, le travail consiste à trouver de nouvelles méthodes de chiffrement que les ordinateurs quantiques ne pourront pas manipuler, basées sur des équations plus sûres. Ensuite, ces nouvelles méthodes doivent également prendre en compte les problèmes ou les choses dans lesquelles les ordinateurs quantiques ne seront daucune aide. Si ces nouveaux algorithmes tiennent en compte ces points, alors ils pourront résister aux ordinateurs quantiques.

« L'hypothèse de travail est que si vous pouvez trouver un de ces problèmes mathématiques qui sont faciles à résoudre dans un sens, mais difficiles à résoudre dans l'autre sens, et que ce problème ne peut pas être résolu dans le cadre du problème du sous-groupe caché, alors il devrait être capable de résister aux attaques par des ordinateurs quantiques », a déclaré Woodward. Un « problème de sous-groupe caché » décrit une catégorie qui inclut le problème de décomposer les nombres en fonction de leurs principaux facteurs.

« Alors que les ordinateurs quantiques peuvent mieux faire certaines choses contre un ensemble particulier de problèmes, il y a des tonnes d'autres choses pour lesquelles ils n'aident pas du tout, presque pas du tout. C'est le genre de problèmes sur lesquels les gens essaient de construire le chiffrement », a-t-il expliqué. Il pense aussi que dans quelques années, les ordinateurs quantiques pourraient être capables de déchiffrer des systèmes tels que RSA, une méthode largement utilisée pour chiffrer des données.

Actuellement, deux méthodes de chiffrement sont couramment utilisées pour la sécurité des données

Aujourdhui, il existe trois types de méthodes de chiffrement pour sécuriser les données envoyées en ligne ou pour chiffrer les fichiers sur un ordinateur, mais deux sont couramment utilisées : le chiffrement symétrique et le chiffrement asymétrique. Le chiffrement asymétrique ou à clé publique est utilisé par la plupart des systèmes modernes. Avec cette technique, les données sont codées à l'aide d'une clé dite publique, accessible à tous. Par contre, le décodage de cette information nécessite une autre clé appelée clé privée qu'une seule partie connaît.

Bien que les deux parties de ce système soient appelées clés, la clé publique ressemble davantage à un coffre-fort à fentes : n'importe qui peut y déposer quelque chose ou encoder un message secret, mais seul le détenteur de la clé privée peut ouvrir la boîte, ou déchiffrer le message. Cela rend ce chiffrement asymétrique plus sûre qu'un système symétrique, qui ressemble davantage à un coffre-fort déverrouillé (la sécurité dépend de la dissimulation de la boîte, car une personne qui peut s'y rendre pour déposer un message peut aussi accéder à son contenu).

Le chiffrement à clé publique utilise un algorithme mathématique pour générer des clés beaucoup plus complexes. Différents systèmes à clé publique peuvent utiliser différents algorithmes, à condition qu'ils soient basés sur des problèmes mathématiques qui sont faciles à mettre en place, mais difficiles à inverser. Cependant, les gens craignent que cette sécurité ne soit mise à mal par l'arrivée des ordinateurs quantiques. La puissance de calcul de ces ordinateurs étant phénoménale, ils pourraient casser ces algorithmes en un rien de temps.

La puissance de calcul des ordinateurs quantiques leur permettra de résoudre les problèmes plus rapidement que n'importe quel ordinateur classique actuel, par exemple, l'algorithme de Shor. Ce qui pourrait leur permettre de détruire le chiffrement qui protège actuellement nos données, des dossiers bancaires en ligne aux documents personnels sur disque dur. Certaines personnes en sont convaincues et préviennent quil faut passer à dautres formes de chiffrement dans les prochaines années si lon tient à garder ses données sécurisées.

IBM annonce que ses chercheurs ont réussi à mettre au point une méthode de chiffrement qui résiste aux ordinateurs quantiques

« Toute personne qui veut s'assurer que ses données sont protégées pendant plus de 10 ans devrait passer à d'autres formes de chiffrement », a déclaré Arvind Krishna, directeur dIBM Research. Krishna est convaincu que lavènement de ces ordinateurs quantiques aura un gros impact sur la sécurité. En particulier, la plupart des chiffrements de clé publique populaires reposent sur la difficulté de factoriser des entiers, y compris des formes de RSA. Celles-ci sont utilisées pour protéger des pages Web sécurisées, des mails chiffrés et dautres types de données.

Si cela venait à être cassé, cela aurait des conséquences importantes pour la confidentialité et la sécurité électroniques. Ainsi, le NIST (National Institute of Standards and Technology) pousse déjà les chercheurs à se tourner vers l'avenir, vers cette ère post-quantique. Le NIST a lancé en 2017 un concours visant à proposer des algorithmes en mesure de résister à des attaques de ces nouvelles machines. En août dernier, IBM a annoncé que ses chercheurs ont réussi à mettre au point une méthode de chiffrement qui résiste aux ordinateurs quantiques.

En effet, IBM a déclaré en août que ses chercheurs avaient utilisé sa soumission au NIST, un système du nom de CRYSTALS (abréviation de Cryptographic Suite for Algebraic Lattices) pour chiffrer avec succès un lecteur de stockage sur bande magnétique. Selon IBM, CRYSTALS génère ses clés publiques et privées avec une catégorie d'équations appelée "problèmes de réseau". Bien que les chercheurs étudient ces équations depuis les années 1980, ils n'ont pas développé d'algorithmes classiques ou quantiques capables de les résoudre.

Selon Lyubashevsky, un exemple simple d'un tel problème consiste à ajouter trois chiffres à un ensemble de cinq chiffres, de donner la somme à un ami, puis de demander à une seconde partie de déterminer quels sont les trois numéros ajoutés. « Bien sûr, avec cinq chiffres, ce n'est pas difficile », a déclaré Lyubashevsky. « Mais maintenant, imaginez 1 000 numéros de 1 000 chiffres chacun, et j'en choisis 500 ». En gros, CRYSTALS est basé sur la dureté des problèmes mathématiques étudiés depuis les années 1980 et na succombé à aucune attaque algorithmique.

IBM a soumis lalgorithme CRYSTALS au concours NIST en 2017. Toutefois, cest seulement cet été que la société a annoncé quelle avait utilisé la méthode dans une application pratique en chiffrant les données sur un lecteur de stockage. Même si le NIST ne choisira peut-être pas CRYSTALS comme nouvelle technique de chiffrement normalisée, IBM espère toujours utiliser le système pour ses propres produits. De plus, pour plus de collaboration, IBM a également rendu le système de chiffrement CRYSTALS open source.

Selon Vadim Lyubashevsky, le caractère open source de CRYSTALS va permettre à toute personne intéressée par la protection de ses données de l'essayer. « S'ils ont vraiment besoin que leurs données soient sécurisées dans 20 ans, il existe vraiment de bonnes options pour le chiffrement qu'ils peuvent utiliser », a-t-il déclaré. IBM a également modifié CRYSTALS pour pouvoir chiffrer les données dans le cloud. La firme espère utiliser cette amélioration pour rendre son service IBM Cloud quantum-proof d'ici 2020.

Sources : IBM, Scientific American

Et vous ?

Qu'en pensez-vous ?

Voir aussi

Le directeur d'IBM Research met en garde contre les ordinateurs quantiques qui pourront briser instantanément les méthodes de chiffrement actuelles

Une puce quantique photonique de 49 qubits et une nouvelle solution pour booster la puissance des systèmes de calcul quantique analogiques

Google présente Bristlecone, son nouveau processeur quantique de 72 qubits avec lequel lentreprise compte prouver la suprématie quantique

Microsoft met à jour son kit de développement quantique : support de macOS et Linux, bibliothèques supplémentaires et interopérabilité avec Python

Répondre avec citation

Répondre avec citation

Partager