Un Trojan Android vole de l'argent de comptes PayPal même avec l'activation de l'authentification à deux facteurs,

d'après des chercheurs

Détecté pour la première fois par ESET en novembre 2018, le programme malveillant associe les fonctionnalités d'un cheval de Troie bancaire contrôlé à distance à un nouvel usage abusif des services Android Accessibility, afin de cibler les utilisateurs de l'application officielle PayPal.

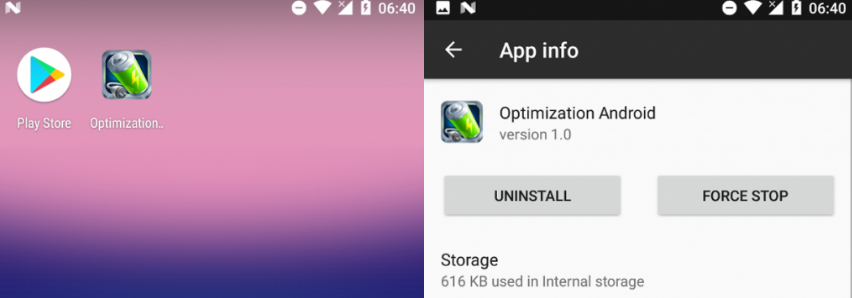

Au moment de la rédaction de son billet, ESET a indiqué que le programme malveillant se fait passer pour un outil doptimisation de la batterie et est distribué via des vitrines tierces dapplications.

Comment opère-t-il ?

Après avoir été lancée, l'application malveillante se termine sans offrir aucune fonctionnalité et cache son icône. À partir de ce moment, ses fonctionnalités peuvent être décomposées en deux parties principales qui sont détaillées ci-dessous.

Service malveillant d'accessibilité ciblant PayPal

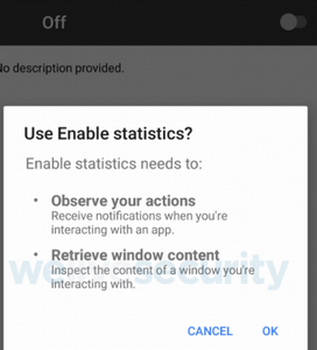

La première fonction du logiciel malveillant, qui consiste à voler de largent sur les comptes PayPal de ses victimes, nécessite lactivation dun service malveillant daccessibilité. Comme le montre la figure ci-dessous, cette demande est présentée à l'utilisateur comme appartenant au service « Enable statistics » qui semble inoffensif.

Si l'application PayPal officielle est installée sur le téléphone compromis, le logiciel malveillant affiche une alerte de notification invitant l'utilisateur à la lancer. Une fois que l'utilisateur a ouvert l'application PayPal et s'est connecté, le service d'accessibilité malveillant (s'il avait déjà été activé par l'utilisateur) intervient et reproduit les clics de l'utilisateur pour envoyer de l'argent à l'adresse PayPal de l'attaquant.

La vidéo ci-dessous illustre ce processus en pratique.Envoyé par ESET

Les attaquants n'échouent que si l'utilisateur a un solde PayPal insuffisant et aucune carte de paiement connectée au compte. Le service d'accessibilité malveillant est activé chaque fois que l'application PayPal est lancée, ce qui signifie que l'attaque peut avoir lieu plusieurs fois.

Un cheval de Troie bancaire s'appuyant sur des attaques par superposition

La deuxième fonction du programme malveillant utilise des écrans de phishing affichés secrètement sur des applications légitimes ciblées.

Par défaut, le logiciel malveillant télécharge des écrans de superposition basés sur HTML pour cinq applications (notamment Google Play, WhatsApp, Skype, Viber et Gmail). Cependant, cette liste initiale peut être mise à jour de manière dynamique à tout moment.

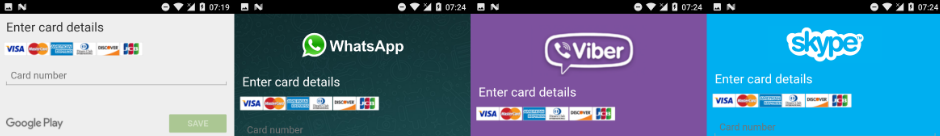

Quatre des cinq écrans superposés contiennent du phishing pour les détails de carte de crédit ; celui qui cible Gmail se situe après les identifiants de connexion Gmail. ESET pense que cela est lié à la fonctionnalité de ciblage PayPal, car PayPal envoie des notifications par courrier électronique pour chaque transaction effectuée. Avec un accès au compte Gmail de la victime, les attaquants pourraient supprimer ces courriels pour rester inaperçus plus longtemps.

Écrans superposés malveillants pour Google Play, WhatsApp, Viber et Skype, demandant des détails de carte de crédit

Superposition malveillante des écrans de hameçonnage pour les informations d'identification Gmail

Contrairement aux superpositions utilisées par la plupart des chevaux de Troie bancaires Android, celles-ci sont affichées au premier plan, une technique également utilisée par les ransomware Android. Cela empêche les victimes de supprimer la superposition en appuyant sur le bouton Précédent ou sur le bouton d'accueil. La seule façon de contourner cet écran de superposition est de remplir le faux formulaire, mais heureusement, même des entrées aléatoires et non valides font disparaître ces écrans.

Source : ESET

Voir aussi :

Google lance Flutter 1.0, son SDK pour développement Mobile Android et iOS, la toute première version stable et native

Sortie de RAD Studio 10.3 Rio, améliorant la capacité de créer des applications Windows 10 et multiplateformes pour iOS 12 et Android 9

Mark Zuckerberg aurait ordonné à tous les dirigeants de Facebook d'utiliser des téléphones Android, après les critiques de Tim Cook contre Facebook

Cloudfare apporte son résolveur DNS qu'il dit rapide sécurisé sur iOS et Android, l'application est gratuite pour les mobinautes

Le mode sombre d'Android permet-il d'économiser l'énergie de la batterie des smartphones ? Oui, confirme Google

Répondre avec citation

Répondre avec citation

Partager