Microsoft présente ses solutions de conformité au RGPD,

afin d'aider les entreprises à réduire les risques en matière de conformité

Le vendredi 25 mai, le règlement général de l'Union européenne sur la protection des données va officiellement entrer en vigueur. Le Règlement Général sur la Protection des Données impose de nouvelles règles aux entreprises, organismes gouvernementaux, organisations à but non lucratif et autres organisations proposant des biens et services aux personnes de lUnion européenne (UE) ou collectant et analysant des données associées aux résidents de lUE.

Après différentes entreprises parmi lesquelles Facebook, cest au tour de Microsoft de présenter au public son engagement dans la conformité avec le RGPD.

« Nous nous engageons à nous assurer que nos produits et services sont conformes au RGPD. C'est la raison pour laquelle plus de 1 600 ingénieurs de l'entreprise ont travaillé sur des projets RGPD. Depuis sa promulgation en 2016, nous avons réalisé d'importants investissements pour redéfinir nos outils, systèmes et processus afin de répondre aux exigences du GDPR. Aujourd'hui, la conformité GDPR est profondément ancrée dans la culture de Microsoft et intégrée dans les processus et les pratiques qui sont au cur de la manière dont nous construisons et fournissons des produits et services », assure léditeur de Microsoft.

Et de continuer en disant que « Nous sommes satisfaits de ce que nous avons accompli jusqu'à présent. Mais nous savons que le 25 mai n'est pas la fin de notre travail. Au lieu de cela, c'est le début de la prochaine phase de notre concentration sur le RGPD. Le fait est que ce cadre réglementaire complexe est aussi nouveau pour les organismes de réglementation de la protection de la vie privée que pour nous. L'interprétation continue des aspects détaillés de ce règlement déterminera les mesures que nous devrons tous prendre pour maintenir la conformité. Comme nos clients utilisent nos outils et expérimentent d'autres fonctionnalités, nous allons également prendre en considération leurs commentaires et suggestions d'amélioration. Parce que les interprétations réglementaires changent avec l'expérience et les circonstances changeantes au fil du temps, nous évaluerons constamment nos produits, services et utilisations de données à mesure que la compréhension du RGPD évoluera ».

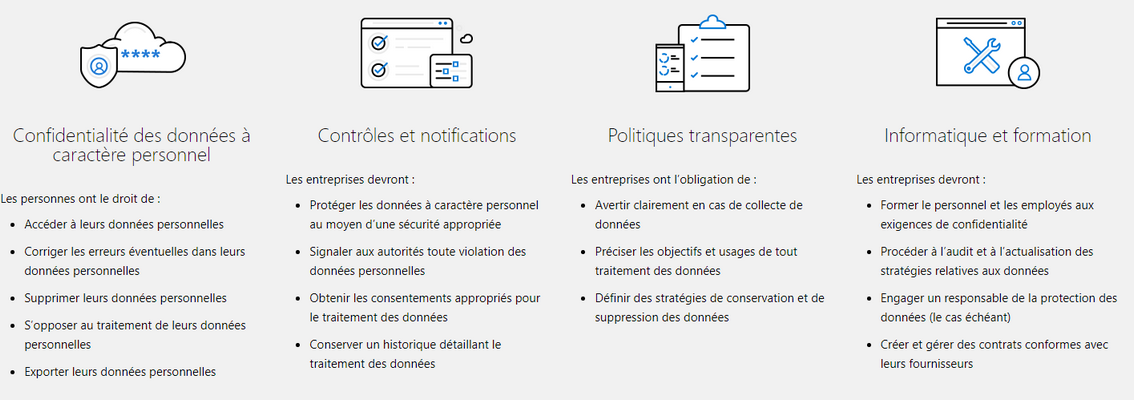

Principaux changements prévus par le RGPD

Que prévoit Microsoft concrètement ?

Azure

Ici, Microsoft indique quAzure vous permet de gérer les identités et informations didentification des utilisateurs et de contrôler laccès à vos données de plusieurs façons :

- Azure Active Directory contribue à garantir que seuls les utilisateurs autorisés ont accès à vos environnements informatiques, vos données et vos applications. Il fournit des outils tels que Multi-Factor Authentication pour une ouverture de session hautement sécurisée. En outre, AAD Privileged Identity Management contribue à réduire le risque associé aux privilèges daccès administrateur au moyen du contrôle, de la gestion daccès et de la génération de rapports.

- Microsoft Azure Information Protection contribue à garantir que vos données sont identifiables et sécurisées, ce qui est une exigence clé du Règlement Général sur la Protection des Données, peu importe leur emplacement de stockage ou la façon dont elles sont partagées. Vous pouvez classer, étiqueter et protéger les données nouvelles ou existantes, les partager en toute sécurité avec autrui au sein ou en dehors de votre entreprise, assurer le suivi de leur utilisation et même révoquer laccès à distance. Azure Information Protection inclut également des fonctionnalités enrichies de journalisation et de génération de rapports pour surveiller la distribution des données, et des options pour gérer et contrôler vos clés de chiffrement.

Les services et outils Azure ci-dessous vous aident à remplir ces obligations du Règlement général sur la protection des données :

- Azure Security Center vous offre visibilité et contrôle sur la sécurité de vos ressources Azure. Il surveille en continu vos ressources, fournit des recommandations de sécurité utiles et vous aide à empêcher, détecter les menaces et y répondre. Les fonctionnalités danalyses avancées intégrées dAzure Security Center vous aident à identifier les attaques qui pourraient, sans cet outil, ne pas être détectées.

- Le chiffrement des données dans Azure Storage sécurise vos données au repos et en transit. Vous pouvez, par exemple, chiffrer automatiquement vos données lorsquelles sont écrites dans Azure Storage à laide du chiffrement du service Azure Storage. En outre, vous pouvez utiliser Azure Disk Encryption pour chiffrer les disques de données et de systèmes dexploitation utilisés par les machines virtuelles. Les données sont protégées en transit entre une application et Azure de façon à ce quelles demeurent sécurisées à tout moment.

- Azure Key Vault vous permet dassurer la sécurité des clés de chiffrement, certificats et mots de passe qui protègent vos données. Key Vault utilise des modules de sécurité matériels et est conçu de façon à assurer le contrôle de vos clés et par conséquent de vos données, incluant notamment la garantie que Microsoft na pas accès à vos clés ou ne peut pas les extraire. Vous pouvez surveiller et auditer lutilisation de vos clés stockées à laide de la journalisation Azure, et importer vos journaux dans Azure HDInsight ou votre système de gestion des informations et des événements de sécurité (SIEM) pour effectuer une analyse supplémentaire et détecter les menaces.

- Log Analytics : Azure fournit des options configurables daudit et de journalisation qui peuvent vous aider à identifier les lacunes dans vos stratégies de sécurité et à y remédier en vue dempêcher les violations. En outre, Log Analytics vous aide à collecter et analyser les données générées par des ressources dans votre environnement cloud ou sur site. Il fournit des informations en temps réel à laide de la recherche intégrée et de tableaux de bord personnalisés pour analyser rapidement des millions denregistrements des charges de travail et serveurs quel que soit leur emplacement physique.

Windows 10 et Windows Server 2016

Les fonctionnalités de sécurité actuellement disponibles dans Microsoft Windows 10 et Windows Server 2016 peuvent vous aider à réduire les risques et à assurer la mise en conformité avec le Règlement général sur la protection des données. Une exigence clé du Règlement général sur la protection des données consiste à protéger les données à caractère personnel. Microsoft considère quune sécurité efficace doit être mise en uvre de bout en bout, des postes de travail aux serveurs sur lesquels résident les données. Windows 10 et Windows Server 2016 incluent des technologies de chiffrement et anti-malware de pointe, des solutions de gestion des identités et des accès qui vous permettent de passer dune authentification par mot de passe à dautres formes dauthentification plus sécurisées :

- Windows Hello est une alternative pratique, de qualité professionnelle aux mots de passe qui utilise une méthode naturelle (biométrie) ou familière (code confidentiel) pour confirmer votre identité, en offrant les avantages de sécurité des cartes à puce sans disposer de périphériques supplémentaires.

- Windows Defender est une solution fiable anti-programme malveillant (ou malware) prête à lemploi qui vous permet dassurer votre sécurité. Windows Defender détecte rapidement les programmes malveillants émergents et vous protège. Il protège immédiatement vos appareils lorsquune menace est détectée dans votre environnement.

- Windows Defender Advanced Threat Protection (ATP) fournit aux équipes dopérations de sécurité des capacités avancées de détection et denquête des violations ainsi que de réponse à ces dernières dans tous vos points de terminaison, avec jusquà six mois dhistorique des données. Windows Defender ATP contribue à répondre à une exigence principale du Règlement Général sur la Protection des Données selon laquelle les entreprises doivent avoir des procédures claires pour détecter, enquêter et signaler les violations de données.

- Device Guard vous permet de verrouiller vos appareils et serveurs pour les protéger contre les variantes nouvelles ou inconnues de programmes malveillants et les menaces avancées et persistantes. Contrairement aux solutions basées sur la détection, telles que les antivirus qui doivent être mis à jour constamment pour détecter les menaces les plus récentes, Device Guard verrouille les appareils de façon à ce que seules les applications sélectionnées autorisées sexécutent. Cela constitue un moyen efficace de combattre les programmes malveillants.

- Credential Guard est une fonctionnalité qui isole vos secrets sur un appareil, tels que les jetons dauthentification unique, de laccès et ce, même si le système dexploitation Windows est compromis. Cette solution empêche fondamentalement lutilisation dattaques difficiles à contrer telles quune attaque « Pass the Hash ».

- BitLocker Drive Encryption dans Windows 10 et Windows Server 2016 fournit une fonctionnalité de chiffrement de qualité professionnelle pour protéger vos données en cas de perte ou de vol dun appareil. BitLocker chiffre entièrement les mémoire flash et disques de votre ordinateur pour empêcher les utilisateurs non autorisés daccéder à vos données.

- Windows Information Protection prend la relève là où BitLocker sarrête. BitLocker protège lintégralité du disque dun appareil et Windows Information Protection protège vos données contre les utilisateurs non autorisés et les applications exécutées sur un ordinateur. Il permet également dempêcher la fuite de données vers des emplacements sur le Web ou rendant publics des documents professionnels.

- Shielded Virtual Machines vous permet dutiliser BitLocker pour chiffrer les disques et les machines virtuelles exécutés sur Hyper-V pour empêcher les administrateurs compromis ou malveillants dattaquer les contenus de machines virtuelles protégées.

- Just Enough Administration et Just in Time Administration permettent aux administrateurs deffectuer leurs tâches régulières, tout en limitant létendue et la durée des fonctionnalités quils peuvent exécuter. Si des informations didentification privilégiées sont compromises, létendue du dommage est très limitée. Cette technique fournit aux administrateurs uniquement le niveau daccès dont ils ont besoin pendant la durée du projet.

Enterprise Mobility + Security (EMS)

EMS inclut des technologies de sécurité basées sur lidentité qui vous aident à découvrir, contrôler et protéger les données à caractère personnel détenues par votre entreprise, révéler les zones dombres potentielles et détecter les violations de données :

- Azure Active Directory contribue à garantir que seuls les utilisateurs autorisés ont accès à vos environnements informatiques, vos données et vos applications. Il fournit des outils tels que Multi-Factor Authentication pour une ouverture de session hautement sécurisée. En outre, AAD Privileged Identity Management contribue à réduire le risque associé aux privilèges daccès administrateur au moyen du contrôle, de la gestion daccès et de la génération de rapports sur ces rôles dadministrateur critiques.

- Microsoft Cloud App Security vous permet de découvrir toutes les applications cloud de votre environnement, didentifier les utilisateurs et lutilisation et dobtenir un score de risque pour chaque application. Vous pouvez ensuite décider si les utilisateurs auront accès à ces applications. Cloud App Security offre la visibilité, le contrôle et la protection contre les menaces pour les données stockées dans ces applications cloud. Vous pouvez configurer la sécurité dans le cloud en définissant des stratégies et en les appliquant dans les applications cloud de tiers et de Microsoft. Pour finir, lorsque Cloud App Security détecte une anomalie, vous recevez une alerte. Microsoft Intune vous permet de protéger les données qui peuvent être stockées sur des ordinateurs personnels et des appareils mobiles. Vous pouvez contrôler laccès, chiffrer les périphériques, balayer des données de manière sélective et contrôler les applications qui stockent et partagent des données à caractère personnel. Intune vous aide à informer les utilisateurs sur vos choix en matière de gestion en publiant une déclaration de confidentialité et des conditions dutilisation personnalisées. Il vous permet également de renommer ou supprimer des appareils.

- Microsoft Azure Information Protection contribue à garantir que vos données sont identifiables et sécurisées, ce qui est une exigence clé du Règlement Général sur la Protection des Données, peu importe leur emplacement de stockage ou la façon dont elles sont partagées. Vous pouvez classer, étiqueter et protéger les données nouvelles ou existantes, les partager en toute sécurité avec autrui au sein ou en dehors de votre entreprise, assurer le suivi de leur utilisation et même révoquer laccès à distance. Azure Information Protection inclut également des fonctionnalités enrichies de journalisation et de génération de rapports pour surveiller la distribution des données, et des options pour gérer et contrôler vos clés de chiffrement.

- Microsoft Advanced Threat Analytics (ATA) contribue à localiser les violations et identifie les attaquants à laide de technologies innovantes de détection des anomalies et danalyse des comportements. ATA est déployé à demeure et fonctionne avec votre déploiement Active Directory existant. Il utilise le Machine Learning et lanalyse des comportements des derniers utilisateur et entités pour trouver des menaces avancées et persistantes, détecter des activités suspectes et des attaques malveillantes utilisées par les cybercriminels, et identifier les violations avant quelles ne portent préjudice à votre activité.

Dynamics 365

Contrôler qui a accès aux données à caractère personnel est un élément clé pour la protection des données, et la sécurité des données est une exigence essentielle du Règlement général sur la protection des données. Dynamics 365 vous permet de gérer et de contrôler laccès à vos données de plusieurs façons :

- La sécurité basée sur les rôles dans Microsoft Dynamics 365 vous permet de regrouper un ensemble de privilèges qui limitent les tâches pouvant être effectuées par un utilisateur donné. Il sagit dune fonctionnalité cruciale, plus particulièrement lorsque les utilisateurs changent de rôles au sein dune entreprise.

- La sécurité basée sur les enregistrements dans Dynamics 365 vous permet de limiter laccès à des enregistrements spécifiques.

- La sécurité au niveau des champs dans Dynamics 365 vous permet de limiter laccès à des champs spécifiques ayant un impact élevé, comme des informations didentification personnelle.

- Azure Active Directory (AAD) participe à la protection de Dynamics 365 contre les accès non autorisés en simplifiant la gestion des utilisateurs et des groupes et en vous permettant dattribuer ou de révoquer facilement les privilèges. AAD fournit des outils tels que Multi-Factor Authentication pour une ouverture de session hautement sécurisée. En outre, AAD Privileged Identity Management contribue à réduire le risque associé aux privilèges daccès administrateur au moyen du contrôle, de la gestion daccès et de la génération de rapports.

Une autre exigence de base du Règlement général sur la protection des données consiste à protéger les données à caractère personnel que vous contrôlez ou traitez. Dynamics 365 est conçu pour optimiser la sécurité de vos données :

- Security Development Lifecycle est un processus de développement obligatoire chez Microsoft qui intègre des exigences de sécurité à chaque phase du processus de développement. Dynamics 365 repose sur Security Development Lifecycle.

- Le chiffrement des données pendant leur déplacement entre les périphériques utilisateur et nos centres de données, et lorsquelles sont au repos dans une base de données Microsoft, permet de protéger vos données Dynamics 365 à tout moment.

Office 365

Office et Office 365 peuvent vous aider à réduire les risques et à assurer la mise en conformité avec le Règlement général sur la protection des données. Une des étapes essentielles pour satisfaire aux obligations du Règlement Général sur la Protection des Données est la découverte et le contrôle des données à caractère personnel que vous détenez et de leur emplacement. De nombreuses solutions Office 365 peuvent vous aider à identifier les données à caractère personnel ou à gérer leur accès :

- Data Loss Prevention (DLP) dans Office et Office 365 permet didentifier plus de 80 types de données sensibles courantes y compris les informations financières, médicales et didentification personnelle. En outre, DLP permet aux entreprises de configurer des mesures à prendre après lidentification afin de protéger les informations sensibles et dempêcher leur divulgation accidentelle.

- Advanced Data Governance tire parti des informations assistées par ordinateur pour vous aider à trouver, classer, définir des stratégies et prendre des mesures pour gérer le cycle de vie des données essentielles pour votre entreprise.

- La fonctionnalité de recherche dOffice 365 eDiscovery peut être utilisée pour rechercher du texte et des métadonnées dans vos ressources Office 365 (SharePoint Online, OneDrive Entreprise, Skype Entreprise Online et Exchange Online). En outre, grâce aux technologies de machine learning, Office 365 Advanced eDiscovery vous permet didentifier rapidement les documents pertinents pour un sujet spécifique (par exemple, une enquête concernant la conformité), avec une meilleure précision quen recherche par mots clés traditionnelle ou un examen manuel dun grand nombre de documents.

- Customer Lockbox pour Office 365 peut vous aider à remplir vos obligations de conformité concernant lautorisation daccès explicite aux données pendant les opérations de service. Lorsquun ingénieur Microsoft a besoin daccéder à vos données, le contrôle daccès est étendu de façon à ce que vous puissiez accorder lautorisation finale daccès. Les mesures prises sont consignées et accessibles pour permettre leur audit.

Une autre exigence de base du Règlement général sur la protection des données consiste à protéger les données à caractère personnel contre les menaces de sécurité. Parmi les fonctionnalités actuelles dOffice 365 qui protègent les données et identifient une violation de sécurité, citons :

- Advanced Threat Protection (ATP) dans Exchange Online Protection contribue à protéger votre courrier électronique en temps réel contre les attaques, nouvelles et sophistiquées, de programmes malveillants. Il vous permet de créer des politiques pour empêcher les utilisateurs daccéder à des pièces jointes malveillantes ou à des sites Web malveillants à partir dun lien dans un e-mail.

- Threat Intelligence vous aide à découvrir de façon proactive des menaces avancées et à vous en protéger dans Office 365. Des indications précises sur les menaces, fournies grâce à la présence mondiale de Microsoft, à Intelligent Security Graph et aux informations issues des chasseurs de menaces cyber, vous aident à mettre en uvre rapidement et efficacement des alertes, des politiques dynamiques et des solutions de sécurité.

- Advanced Security Management (ASM) vous permet didentifier un risque élevé et une utilisation anormale, qui vous avertissent de violations potentielles. En outre, il vous permet de définir des politiques dactivité pour suivre les actions qui présentent un risque élevé et y répondre.

- Les journaux daudit dOffice 365 vous permettent de surveiller et de suivre les activités des utilisateurs et administrateurs sur les charges de travail dans Office 365, ce qui contribue à la détection précoce et à lexamen des problèmes liés à la sécurité et à la conformité.

SQL Server/Azure SQL Database

Contrôler qui a accès à votre base de données et gérer les conditions dutilisation et daccès aux données sont des exigences essentielles du Règlement général sur la protection des données. SQL Server et Azure SQL Database fournissent des contrôles permettant de gérer laccès à la base de données et les autorisations à plusieurs niveaux :

- Le pare-feu dAzure SQL Database limite laccès aux bases de données individuelles dans le serveur dAzure SQL Database en le restreignant aux connexions autorisées. Vous pouvez créer des règles de pare-feu au niveau du serveur et de la base de données, en spécifiant des plages dadresses IP autorisées à se connecter.

- Lauthentification SQL Server contribue à garantir que seuls les utilisateurs autorisés disposant dinformations didentification valides peuvent accéder à votre serveur de base de données. SQL Server prend en charge lauthentification Windows et les connexions SQL Server. Lauthentification Windows offre une sécurité intégrée. Elle constitue ainsi loption la plus sécurisée, dans la mesure où le processus dauthentification est entièrement chiffré. Azure SQL Database prend en charge lauthentification Azure Active Directory, qui permet lauthentification unique et est compatible avec les domaines gérés et intégrés.

- Lautorisation SQL Server permet de gérer les autorisations selon le principe du privilège le plus bas. SQL Server et SQL Database utilisent la sécurité basée sur les rôles, qui prend en charge le contrôle précis des autorisations de données via la gestion des rôles et des autorisations au niveau objet.

- Le masquage dynamique des données est une fonctionnalité intégrée qui peut servir à limiter lexposition des données sensibles en masquant les données aux utilisateurs ou applications non privilégiés. Les champs de données désignés sont masqués dans les résultats de recherche à la volée, sans que les données de la base ne soient modifiées. Simple à configurer, le masquage dynamique des données ne nécessite pas de modifier lapplication. Pour les utilisateurs de la base de données SQL Azure, le masquage dynamique des données peut découvrir automatiquement les données potentiellement sensibles et suggérer les masques à appliquer.

- La sécurité au niveau de la ligne est une fonctionnalité intégrée supplémentaire qui permet aux clients SQL Server et SQL Database dimplémenter des restrictions sur laccès au niveau de la ligne. La sécurité au niveau de la ligne peut servir à activer laccès détaillé aux lignes dune table de base de données afin de contrôler plus étroitement les utilisateurs pouvant accéder aux données. Dans la mesure où la logique de restriction daccès se trouve au niveau de la base de données, cette fonctionnalité simplifie grandement la conception et limplémentation de la sécurité dapplication.

Une autre exigence de base du Règlement général sur la protection des données consiste à protéger les données à caractère personnel contre les menaces de sécurité. SQL Server et SQL Database fournissent une série de fonctionnalités intégrées efficaces, qui protègent les données et identifient une violation de sécurité :

- Le chiffrement transparent des données (TDE) protège les données au repos en chiffrant la base de données, les sauvegardes associées et les fichiers du journal des transactions au niveau de la couche de stockage physique. Ce mode de chiffrement est transparent pour lapplication et utilise laccélération matérielle pour améliorer les performances.

- Le protocole TLS (Transport Layer Security) assure la protection des données en transit sur les connexions SQL Database.

- Always Encrypted est une fonctionnalité inédite, conçue pour protéger les données hautement sensibles dans SQL. Always Encrypted permet aux clients de chiffrer des données sensibles dans des applications clientes sans jamais révéler les clés de chiffrement utilisées au moteur de base de données. Le processus est transparent pour les applications, car le chiffrement/déchiffrement des données seffectue de façon transparente dans un pilote client dans lequel la technologie Always Encrypted est activée.

- Laudit pour SQL Database et laudit SQL Server suivent les événements de base de données et les consignent dans un journal daudit. Laudit permet de comprendre les activités en cours dans la base de données, mais aussi danalyser et détudier lactivité historique afin didentifier les menaces potentielles, les abus suspectés et les violations de sécurité.

- La détection des menaces dans SQL Database détecte dans la base de données les activités anormales susceptibles de révéler des menaces potentielles pour la sécurité de celle-ci. Elle met en uvre une série dalgorithmes pour obtenir en continu des informations sur le comportement des applications et créer le profil de ces dernières. Si une activité inhabituelle ou suspecte est détectée, elle envoie immédiatement une notification. La détection des menaces peut vous aider à respecter lobligation de notifier les violations de données prévue par le Règlement général sur la protection des données.

Source : Microsoft

Et vous ?

Quelles sont les solutions qui sont le plus susceptibles de vous intéresser ?

Voir aussi :

Microsoft, avec son offre Azure, en position de force pour remporter le projet JEDI Cloud, en concluant un accord avec les renseignements américains

Microsoft annonce le rachat de la startup Semantic Machines, spécialisée dans la construction d'IA conversationnelle

Spectre NG : Intel affirme que cette nouvelle faille est prise en charge par le correctif existant, Microsoft anticipe avec une mise à jour cumulative

Microsoft annonce la disponibilité de TypeScript 2.9 RC, qui s'accompagne de la prise en charge des symboles et des littéraux numériques dans keyof

Microsoft annonce la sortie de Surface Hub 2, son écran de travail collaboratif, pour 2019, il est déjà disponible en version de test pour des clients

Répondre avec citation

Répondre avec citation

Partager