Neuroworks : des failles dans lapplication Windows pour électroencéphalogrammes exposent les hôpitaux à des attaques DoS

Et à des fuites de données

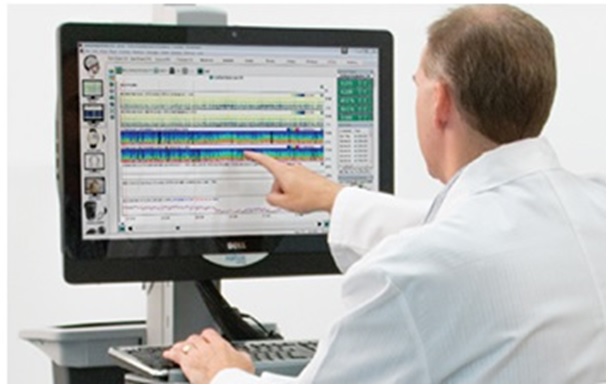

Linformation est de Cory Duplantis de la firme de sécurité Cisco Talos. NeuroWorks, une application Windows pour électroencéphalogrammes, exhibe des failles de sécurité. Le chercheur en a dénombré cinq en tout dans la version 8 du logiciel. Il en a fait deux catégories dont l'une permet de lancer des attaques par déni de service sur une formation hospitalière et l'autre, d'occasionner des fuites de données.

NeuroWorks sappuie sur le réseau Ethernet pour se connecter aux électroencéphalogrammes et cest par ce biais quil est vulnérable. « La première catégorie permet lexécution de code sur le dispositif médical au travers dun paquet réseau spécialement conçu », explique-t-il pour ce qui est de la cause déventuelles fuites de données. Si lon prend en compte le fait que lapplication est utilisée en tandem avec les électroencéphalogrammes comme outils de diagnostic pour générer des données et prendre des décisions sur la base de ces dernières, alors il sagit dun problème sérieux quand on sait que les data peuvent être corrompues et ce, tenez-vous tranquille, à distance !

Mais, il y a pire puisque dans ce cas, les failles peuvent être exploitées par un hacker pour installer des malwares persistants sur les ordinateurs dorganisations qui gèrent des données aussi sensibles. Daprès ce que rapporte Talos, Natus la société qui conçoit le logiciel a publié des correctifs, ce qui veut dire que les formations hospitalières qui feront les mises à jour seront à labri des surprises.

Il y a seulement que de nombreuses publications parues sur cette plateforme montrent que les bonnes pratiques en matière de sécurité semblent ne pas être la priorité dans le cercle des formations hospitalières. Le cas du NHS le système de santé publique du Royaume-Uni lillustre à souhait. En mai 2017, lorsque le rançongiciel WannaCry a frappé pour la première fois, cétait par le biais de cette organisation qui avait Windows XP installé sur la plupart de ses postes de travail. La prise en charge de cette version du système dexploitation de Microsoft a pourtant cessé en avril 2014, ce qui veut dire que le réseau dhôpitaux ne recevait plus de mises à jour de sécurité.

Pour montrer à quel point les organisations en général sont peu tatillonnes en matière de sécurité des infrastructures IT, on peut évoquer le fait que l'Agence américaine des produits alimentaires et médicamenteux (FDA) a émis le premier rappel dappareils à usage médical pour des raisons de sécurité en août 2017 ; des stimulateurs cardiaques de marque Abbott auxquels il fallait appliquer des correctifs.

« Les organisations qui uvrent dans le domaine de la santé doivent être conscientes des risques liés aux vulnérabilités telles que celles-ci au sein des appareils dont elles font usage. Les systèmes vulnérables doivent être mis à jour aux dernières versions publiées par le fabricant. Les réseaux sur lesquels les systèmes potentiellement vulnérables sont connectés doivent être sécurisés pour être résistants aux attaques. Chaque activité malicieuse doit être détectée, bloquée et la source de lactivité éradiquée afin de prévenir les atteintes contre les organisations et surtout les patients », a conclu Talos.

Source

Talos

Et vous ?

Quen pensez-vous ?

Quest-ce qui explique la négligence liée à la sécurité des systèmes dinformation des formations hospitalières ?

Voir aussi

Des failles détectées dans les pacemakers de St Jude Medical pourraient être exploitées pour tuer des patients, un correctif est disponible

Répondre avec citation

Répondre avec citation

Partager