Disqus annonce quune de ses bases des données a fuité

17,5 millions dutilisateurs exposés depuis 2012 !

Un jour, une alerte sécurité le 4 octobre, Yahoo a revu à la hausse les chiffres du nombre de comptes impactés par une fuite de données survenue en 2013. Le lendemain, Disqus, un fournisseur de systèmes de gestion de commentaires pour des sites, lui a emboîté le pas avec une communication dans le même genre. Faisant suite à leurs échanges avec Troy Hunt, chercheur en sécurité, les responsables du service annoncent quune de leurs bases de données a fuité. « Nous savons quun échantillon de notre base de données vieille de cinq ans et des informations datant de 2007 ont été divulgués », peut-on lire dans un billet de blog publié hier.

« Léchantillon inclut des adresses de courriel, des noms dutilisateurs, des dates de création de compte et les dernières dates de connexion de près de 17,5 millions dutilisateurs », écrivent les responsables qui ajoutent que « de plus, les mots de passe (hachés en SHA-1) de près du tiers des utilisateurs sont inclus. »

« Nous nous excusons auprès des utilisateurs affectés par cette fuite. Notre intention est dêtre les plus transparents possible à propos des événements, notamment de la période à laquelle nous lavons découvert, des implications, et des mesures que nous adopterons », a écrit Disqus.

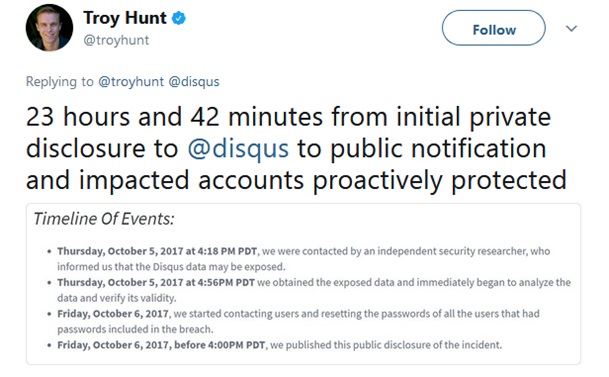

Les utilisateurs affectés ont en principe reçu des notifications depuis hier si lon sen tient au chronogramme publié par lentreprise et repris dans le tweet de Troy Hunt (cf. image ci-dessus). La mesure semble destinée à les informer dune réinitialisation de leur mot de passe. Prévenir vaut en effet mieux que guérir puisquavec un matériel de qualité, un cybercriminel peut déchiffrer des mots de passe chiffrés en SHA-1. Les nouveaux mots de passe seront hachés en bcrypt selon que Disqus déclare : « fin 2012, nous avons fait passer notre algorithme de hachage de mots de passe de SHA-1 à bcrypt. »

Mais comme le signale Disqus, les utilisateurs restent sous la menace de lun des outils les plus utilisés dans larsenal des cybercriminels : les attaques par hameçonnage. Les responsables soulignent en effet que léchantillon livre les adresses de courriel des utilisateurs « en clair », toute chose qui peut permettre à un tiers de se faire passer pour Disqus et déposer des charges malicieuses sur le poste dune victime. Il faudra donc surveiller les courriels soi-disant en provenance de Disqus et surtout revoir ses habitudes de gestion des comptes en ligne. Il savère en effet que de nombreux utilisateurs continuent dutiliser des mots de passe identiques sur plusieurs comptes en ligne.

On ne sait encore rien du stratagème utilisé par les cybercriminels pour subtiliser ces données, mais du côté de Disqus, les enquêtes se poursuivent et des détails supplémentaires feront probablement surface dans les semaines à venir.

Source : billet de blog

Et vous ?

Quen pensez-vous ?

Intégrez-vous le service Disqus à vos sites Web ?

Voir aussi :

Une fuite de données chez GeekedIn expose plus de 8 millions de comptes Github sur la toile, chaque utilisateur peut vérifier s'il est concerné

Les données de 13 millions d'utilisateurs de MacKeeper étaient diffusées en clair, ce type de problème est-il récurrent ?

Répondre avec citation

Répondre avec citation

Partager