Les fournisseurs daccès Internet impliqués dans les campagnes despionnage FinFisher ?

Des indices relayés par ESET le suggèrent

À la question de savoir à quoi renvoie lacronyme FinSpy, lon serait tenté de répondre quil sagit dun film despionnage ou dun espion et, ce ne serait pas se tromper de beaucoup. Il sagit en effet de lun des produits dune gamme de produits de surveillance et dintrusion informatique dénommée FinFisher, laquelle est développée par la société britannique Gamma Group. Des agences gouvernementales et des services de renseignement sen servent contre leurs cibles daprès le rapport de la firme slovaque.

Ses concepteurs ont usé de contrefaçon du navigateur Firefox pour propager leurs charges malicieuses il y a quelques années. Une publication dESET parue hier révèle que les fournisseurs daccès Internet seraient impliqués dans le processus de déploiement de ces applications vérolées, daprès ce qui semble être le rapport dinvestigations menées dans deux pays atteints (non cités pour des raisons de sécurité) par de nouvelles variantes.

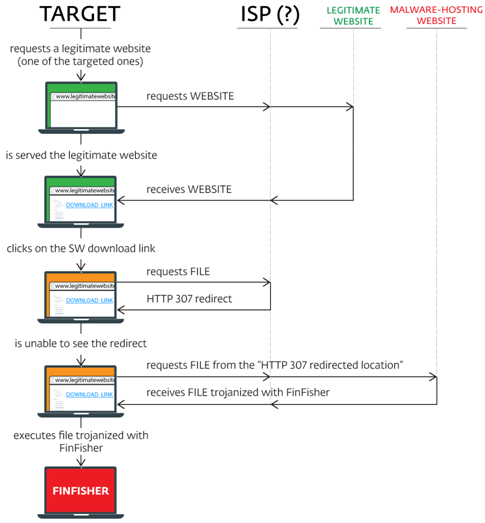

Le processus dinfection commence avec une tentative de téléchargement dune application populaire sur un site Web légitime. Après un clic sur le lien de téléchargement, le navigateur est redirigé vers un serveur qui lui sert une version vérolée de lapplication recherchée. Il faudra se méfier des applications comme WhatsApp, Skype, Avast,Winrar et VLC puisque mentionnées dans la publication.

Toutes choses qui, en principe, devraient donner froid dans le dos quand on se souvient quil sagit de logiciels dont la popularité ne souffre daucune contestation et, via lesquels un outil de surveillance pourrait s'installer sur un ordinateur. Pour rappel, cette gamme de produits FinFisher permet à un attaquant despionner via une webcam ou un microphone ou de procéder à lexfiltration des données dun ordinateur à linsu de son possesseur.

Les fournisseurs daccès Internet dans le viseur dESET daccord, mais pourquoi ?

- Il faut dabord mentionner que la gamme de produits FinFisher compte également FinFly ISP dans ses rangs. Il sagit dune solution à installer sur les infrastructures dun fournisseur daccès à Internet. Daprès la fiche de présentation de ce produit, il suffit que le système ait connaissance des identifiants daccès au réseau du FAI pour être en capacité de déployer une charge malicieuse qui génèrent des redirections de trafic similaires à celles mentionnées dans le rapport.

- Les chercheurs de la firme ESET relèvent par la suite que la redirection http 307 est implémentée de la même façon dans les deux pays affectés, un facteur qui se couple bien au 3e souligné par la firme et selon lequel toutes les cibles au sein dun même pays ont le même fournisseur daccès à Internet.

Attention, ajouter Threema à sa liste dapplications à surveiller

Les utilisateurs en quête de chiffrement de bout en bout utilisent WhatsApp ou des alternatives comme Threema. Cest probablement la raison pour laquelle des applications comme celle-ci se retrouvent mentionnées dans cette étude puisquen téléchargeant une version vérolée, la victime fait dune pierre deux coups. Elle établit une communication chiffrée avec ses correspondants, mais en arrière-plan, lespion de Gamma Group fait le boulot.

Source : ESET, fiche de présentation FinFly ISP (PDF)

Et vous ?

Quel est votre avis sur le sujet ?

Voir aussi :

Microsoft corrige une vulnérabilité zero-day dans Office qui a été utilisée pour déployer le spyware FinSpy

Répondre avec citation

Répondre avec citation

Partager