Samsung accusé dutiliser la technologie de pistage uXDT sur ses smartphones

Le géant sexplique

Les consommables Samsung sont prisés pour leur qualité, cest un fait. Seulement, on ne saurait les dissocier de quelques épisodes mettant à mal la vie privée de leurs possesseurs. En 2015 par exemple, la smartTV de Samsung sest retrouvée au centre dune polémique suite à des révélations relatives à la politique de confidentialité de Samsung. Ces smartTV sont en effet dotées dun système de reconnaissance vocale qui, au regard du contenu de la politique de confidentialité, savère être hyper intrusif. Lon ne saurait oublier les récentes révélations de WikiLeaks montrant lusage de smartTV Samsung par la CIA comme dispositifs découte. La série se poursuit cette année avec des accusations portées contre la firme sur la base dun autre pan de sa politique de confidentialité.

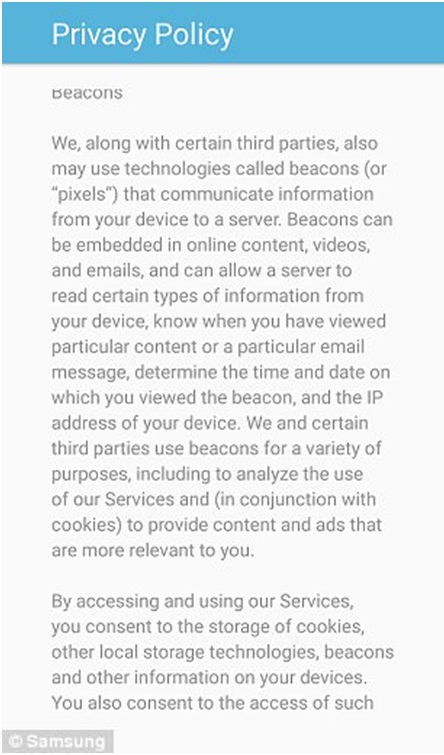

Daprès ce que rapporte le quotidien The Sun, LOpen Rights Group, une organisation britannique - à but non lucratif - de défense des droits et libertés numériques, accuse Samsung - sur la base de cette politique de confidentialité - de faire usage de la technologie uXDT pour pister les possesseurs de ses smartphones. La politique de confidentialité de Samsung stipule en effet que « nous pourrions également nous servir de balises pour transférer des informations de votre appareil vers un serveur. Ces balises peuvent être intégrées à du contenu en ligne, des vidéos et emails et peuvent permettre à un serveur distant dobtenir des informations comme votre adresse IP, savoir quand vous avez visionné un contenu particulier, etc. »

Le problème de fond ici est de donner des précisions sur le terme balise. Jim Killock, président exécutif de lOpen Rights Group, était certainement au fait des récents développements en ce qui concerne la technologie uXDT avant de faire lexclusivité de ses déclarations au quotidien The Sun au micro duquel il a dailleurs déclaré « Samsung a amélioré ses techniques despionnage de ses consommateurs. Ce que vous ne voyez ni nentendez ne vous embête pas, cest du moins ce quils pensent ». Si lon se réfère aux développements sur la technologie uXDT, on comprend que les balises dont il est question ici sont des signaux ultrasons émis par un contenu en ligne. Il suffit quun smartphone soit à proximité pour les capter et passer en mode « espion ».

On comprend alors aisément les déclarations de Jim Killock à propos desquelles Samsung a tenu à réagir. « Nous prenons la vie privée de nos consommateurs très au sérieux et concevons nos produits en gardant ce principe à lesprit. Notre politique de confidentialité ne fait pas référence aux balises à ultrasons, mais aux balises Web, une technologie largement utilisée dans lindustrie. Il ny a aucune relation entre les balises à ultrasons et les fonctionnalités intégrées à nos produits mobiles », a déclaré la firme au micro de The Sun. Samsung affirme clairement faire usage de balises Web, cest-à-dire de GIF transparents placés sur des sites Web et utilisés en tandem avec des cookies pour « analyser lusage que leurs consommateurs font de leurs services ».

Source : The Sun

Et vous ?

Quen pensez-vous ?

Lexplication de Samsung suffit-elle à lever tout doute ?

Jim Killock aurait-il simplement exagéré dans son interprétation de la politique de confidentialité ?

Voir aussi :

Le pistage de dispositif via des ultrasons peut être utilisé pour désanonymiser les utilisateurs de Tor selon des chercheurs

Répondre avec citation

Répondre avec citation

Partager