Les vulnérabilités de sécurité dans les robots seraient aussi nombreuses que dans l'IdO,

mais avec des conséquences potentielles plus graves

Lindustrie de la robotique a connu une croissance significative ces dernières années, qui sest reflétée aussi bien sur le secteur privé que sur le secteur public. Voici quelques statistiques :

- des rapports envisagent une croissance des dépenses en robotique qui pourrait atteindre les 188 milliards de dollars en 2020 ;

- la Corée du Sud envisage dinvestir 450 millions de dollars dans des technologies robotiques durant les 5 prochaines années ;

- des rapports estiment que les investissements en capital-risque ont atteint 587 millions de dollars en 2015 et 1,95 milliard de dollars en 2016 ;

- SoftBank a récemment reçu 236 millions de dollars d'Alibaba et Foxconn pour sa division robotique ;

- UBTECH Robotics a levé 120 millions de dollars au cours des deux dernières années ;

- Les usines et les entreprises américaines ont ajouté 10 % de robots de plus en 2016 que lannée précédente.

Des chercheurs en sécurité de IOActive ont estimé « comme nombre de ces machines "intelligentes" sont automotrices, il est important qu'elles soient sécurisées, bien protégées, et difficiles à pirater. Autrement, au lieu dêtre des ressources utiles, elles pourraient rapidement devenir des outils dangereux capables de faire des ravages et de causer des dommages dans leur environnement ainsi quaux humains qu'ils doivent servir ».

Et de continuer en disant que « les problèmes de cybersécurité avec des robots pourraient avoir un impact beaucoup plus grand. Lorsque vous pensez à des robots comme étant des ordinateurs avec des bras, des jambes ou des roues, ils deviennent des appareils IdO qui, s'ils sont piratés, peuvent représenter les menaces les plus graves que nous n'avons jamais rencontrées ».

« Tandis que les interactions homme-robot s'améliorent et évoluent, de nouveaux vecteurs d'attaque émergent et des scénarios de menace se multiplient », ont-ils prévenu. « Les extrémités mécaniques, les dispositifs périphériques et la confiance humaine élargissent la zone où les questions de cybersécurité pourraient être exploitées pour causer des dommages, détruire des biens ou même tuer ».

Les recherches ont porté sur l'analyse des applications mobiles, des systèmes d'exploitation, des images de microprogrammes et d'autres logiciels utilisés dans les robots domestiques, dentreprises et industriels de multiples fournisseurs.

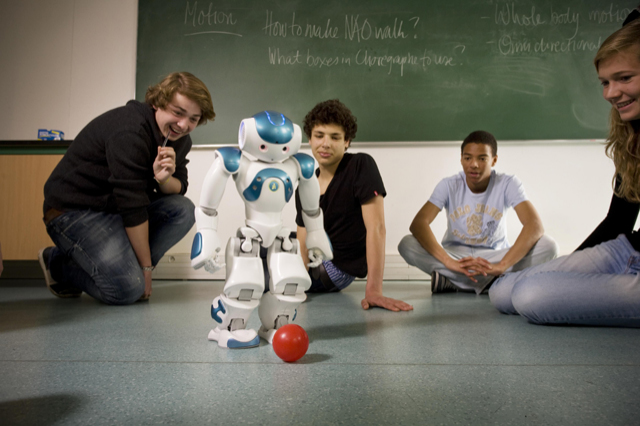

Parmi les robots pour lesquels les composants logiciels ont été testés figurent les robots NAO et Pepper de SoftBank Robotics, les robots Alpha 1S et Alpha 2 de UBTECH Robotics, les robots ROBOTIS OP2 et THORMANG3 de ROBOTIS, les robots UR3, UR5 et UR10 de Universal Robots, les robots Baxter et Sawyer de Rethink Robotics et plusieurs robots utilisant la technologie de contrôle de robot V-Sido d'une société appelée Asratec.

Les chercheurs ont découvert que la plupart des robots utilisaient des communications non sécurisées, avaient des problèmes d'authentification, des schémas d'autorisation manquants, une cryptographie faible, des informations privées exposées, des configurations par défaut faibles, mais aussi des structures et des bibliothèques ouvertes.

Bien quaucun robot nait présenté tous ces problèmes à la fois, les chercheurs ont déclaré que chaque robot avait plusieurs d'entre eux. Cela les a amenés à conclure que d'autres robots, qui n'étaient pas inclus dans l'évaluation, comportent probablement plusieurs de ces problèmes.

Certains robots peuvent être contrôlés depuis des applications mobiles ou peuvent être programmés avec des logiciels installés sur des ordinateurs. D'autres robots communiquent avec des services basés sur le cloud pour recevoir des mises à jour et des applications logicielles.

Robot Nao

Si les canaux de communication entre ces différents composants ne sont pas sécurisés et cryptés, les attaquants peuvent potentiellement lancer des attaques man-in-the-middle et injecter des commandes/mises à jour logicielles malveillantes qui seront exécutées sur les robots.

En outre, bon nombre de firmware et de systèmes d'exploitation de robots testés disposaient de services accessibles à distance qui permettaient d'accéder à différentes fonctions. L'accès à certains de ces services ne nécessitait aucune authentification. Et parmi ceux qui nécessitaient une authentification, des chercheurs en ont trouvé qu'ils disposaient de faibles mécanismes de sécurité aisément contournables : « c'est l'un des problèmes les plus critiques que nous avons trouvés, permettant à quiconque de hacker à distance et facilement les robots ».

Certains robots n'avaient pas chiffré les mots de passe stockés, les clés cryptographiques, les informations d'identification pour les services tiers et d'autres données sensibles. D'autres ont tenté de protéger les données avec un chiffrement, mais avec des schémas de chiffrement mal appliqués.

Le rapport note également que plusieurs applications mobiles associées aux robots ont envoyé, sans le consentement des utilisateurs, des informations sensibles aux services à distance comme des informations sur le réseau, lappareil, des détails GPS. Certaines configurations par défaut des robots incluaient des fonctionnalités non sécurisées qui ne pouvaient pas être facilement désactivées ou mots de passe par défaut qui n'ont pas pu être modifiés.

« Nombreux sont les problèmes de cybersécurité que notre recherche a révélé qui auraient pu être évités en implémentant de bonnes pratiques de cybersécurité », ont déclaré les chercheurs. « Nous avons découvert qu'il était possible de pirater ces robots de multiples façons, nous avons fait un effort considérable pour comprendre les menaces et nous nous sommes efforcés de donner la priorité aux plus critiques afin que les vendeurs concernés puissent les atténuer ; il est temps que tous les fabricants de robots prennent des mesures immédiates pour sécuriser leurs technologies ».

Les chercheurs expliquent quà lintérieur des maisons par exemple, un robot piraté pourrait endommager des objets, blesser des personnes par des mouvements brusques, potentiellement déclencher des incendies, déverrouiller les portes, désactiver les alarmes domestiques et plus encore. Il en va de même pour les environnements professionnels.

Source : rapport (au format PDF)

Et vous ?

Qu'en pensez-vous ?

Répondre avec citation

Répondre avec citation

Partager