Des cyberescrocs se font passer pour le groupe de hackers Armada Collective

et menacent des entreprises de lancer des attaques DDoS

Le mois dernier, CloudFlare, le service de serveurs de nom de domaine distribué, a repéré une campagne de racket organisée par des cybercriminels qui se sont fait passer pour Armada Collective. Pour rappel, Armada Collective est un groupe de hackers qui envoyaient des lettres de menace suivies par des attaques par déni de service sur les sites web de leurs victimes pouvant durant 15 à 30 minutes afin de montrer de quoi ils sont capables. Les victimes avaient alors la promesse de voir le cauchemar prendre fin si elles acceptaient de payer en bitcoins. En octobre dernier, le gouvernement suisse avait même publié une liste de recommandations pour les entreprises suisses qui auraient reçu un courriel de menace signée par le groupe de hackers.

Si les exactions du groupe sont restées en sourdine depuis novembre dernier, CloudFlare avance que des imitateurs se sont fait passer pour le groupe de malfaiteurs et ont menacé au moins une centaine de clients et potentiels clients CloudFlare. « Nous avons été informés par plus de 100 clients et potentiels clients CloudFlare qui ont reçu des courriels de menace de la part dArmada Collective. Nous avons également comparé les notes avec d'autres fournisseurs datténuation DDoS ayant des clients qui avaient reçu des menaces similaires », a expliqué CloudFlare.

Quelle est la conclusion qui en a été tirée ? « Nous avons été incapables de trouver un seul incident où l'incarnation actuelle dArmada Collective a effectivement lancé une attaque DDoS. En fait, parce que les courriels d'extorsion réutilisaient des adresses Bitcoin, Armada Collective ne disposait daucun moyen pour savoir qui avait payé et qui ne lavait pas fait. Pourtant, les cyberescrocs ont recueilli des centaines de milliers de dollars en paiements d'extorsion ».

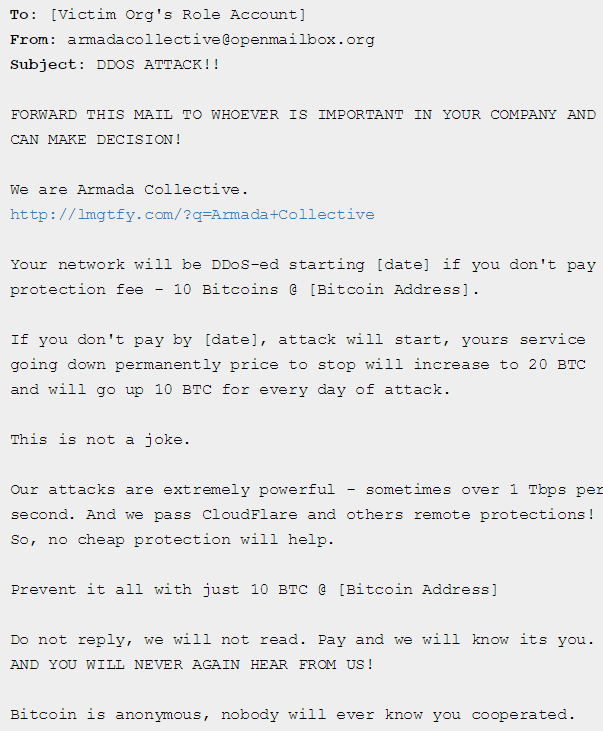

Voici un échantillon de la lettre dont ils se sont servis :

« Votre réseau subira une attaque par déni de service à compter de [jour] si vous ne vous acquittez pas des frais de protection - 10 bitcoins @ [Adresse Bitcoin]. Si vous ne payez pas avant le [jour], lattaque va débuter, vos services vont tourner au ralenti de façon permanente et le prix pour arrêter lattaque sera de 20 bitcoins et va augmenter de 10 bitcoins après chaque jour suivant lattaque. Ceci nest pas une blague. Nos attaques sont extrêmement puissantes et peuvent aller jusquà 1 To/s ».

CloudFlare explique avoir vu des demandes de « frais de protection » qui peuvent aller de 10 à 50 bitcoins (entre 4600 dollars et 23 000 dollars, sur la base du taux de change du 25 avril 2016) même si lentreprise na pas vu de lien entre la somme demandée et la taille ou la capacité financière de lentreprise visée.

« Bien que le message indique que les assaillants savent qui a payé, nous avons vu plusieurs exemples de plusieurs victimes qui ont été ciblées pendant la même période et ont été sommées d'envoyer le même montant à la même adresse Bitcoin. Étant donné que le Bitcoin est, comme le message le note correctement, anonyme, cela signifie qu'il n'y a aucun moyen pour les assaillants de savoir qui a payé les frais d'extorsion et qui ne l'a pas fait ».

CloudFlare explique ne pas avoir vu lancer une seule attaque contre une organisation menacée, aussi bien chez ses clients et potentiels clients que chez les clients et potentiels clients dautres fournisseurs. Cependant, malgré ce détail, plusieurs victimes ont décidé de payer les frais. Chainalysis, une entreprise danalyse en sécurité, a étudié les paiements envoyés à Armada Collective et a conclu que plus de 100 000 dollars ont été envoyés aux assaillants par les victimes.

Source : blog CloudFlare, blog gouvernement suisse

Répondre avec citation

Répondre avec citation

Partager